ИБ-эксперты из компании SafeBreach Labs предупредили, что иранские хакеры используют уязвимость CVE-2021-40444 для кражи учетных данных от аккаунтов Google и Instagram. Злоумышленники в основном атакуют пользователей, говорящих на фарси.

Исследователи пишут, что атаки осуществляются с помощью PowerShell-стилера, которому дали имя PowerShortShell. Также стилер используется для шпионажа с помощью Telegram и сбора системной информации с взломанных устройств, которая отправляется на контролируемые злоумышленниками серверы вместе с украденными учетными данными.

Изначально специалисты обнаружили этих хакеров еще в сентябре, но теперь рассказали о деятельности группировки более детально. Атаки начали еще в июле, с направленных рассылок фишинговых писем. Такие послания нацелены на пользователей Windows и эксплуатируют ошибку удаленного выполнения кода (RCE), связанную с Microsoft MSHTML. Этот баг имеет идентификатор CVE-2021-40444.

Полезная нагрузка стилера PowerShortShell выполняется DLL, который загружается в скомпрометированные системы. После запуска скрипт PowerShell начинает сбор данных и делает скриншоты, который затем отправляет на командный сервер хакеров.

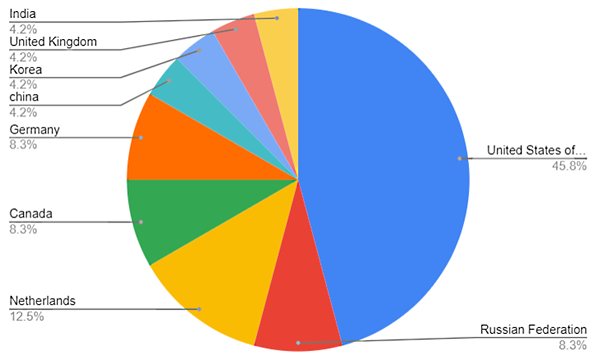

«Почти половина жертв [этой кампании] находится в Соединенных Штатах. Судя по содержимому документа-приманки, в котором лидер Ирана обвиняется в «корона-бойне», а также основываясь на характере собранных данных, мы предполагаем, что жертвами могли быть иранцы, проживающие за границей», — говорят в SafeBreach Labs.

По мнению исследователей, хакеры могут быть связаны с исламским режимом Ирана, поскольку использование Telegram для слежки типично для таких иранских хак-групп, как Infy, Ferocious Kitten и Rampant Kitten.