ИБ-специалисты из компании Cyble обнаружили новую малварь для кражи информации, названную Prynt Stealer. Вредонос обладает широкими возможностями и комплектуется дополнительными модулями кейлоггера и клиппера.

Prynt Stealer рекламируется как решение для компрометации самых разных браузеров, мессенджеров и игровых приложений, а также он способен осуществлять прямые финансовые атаки.

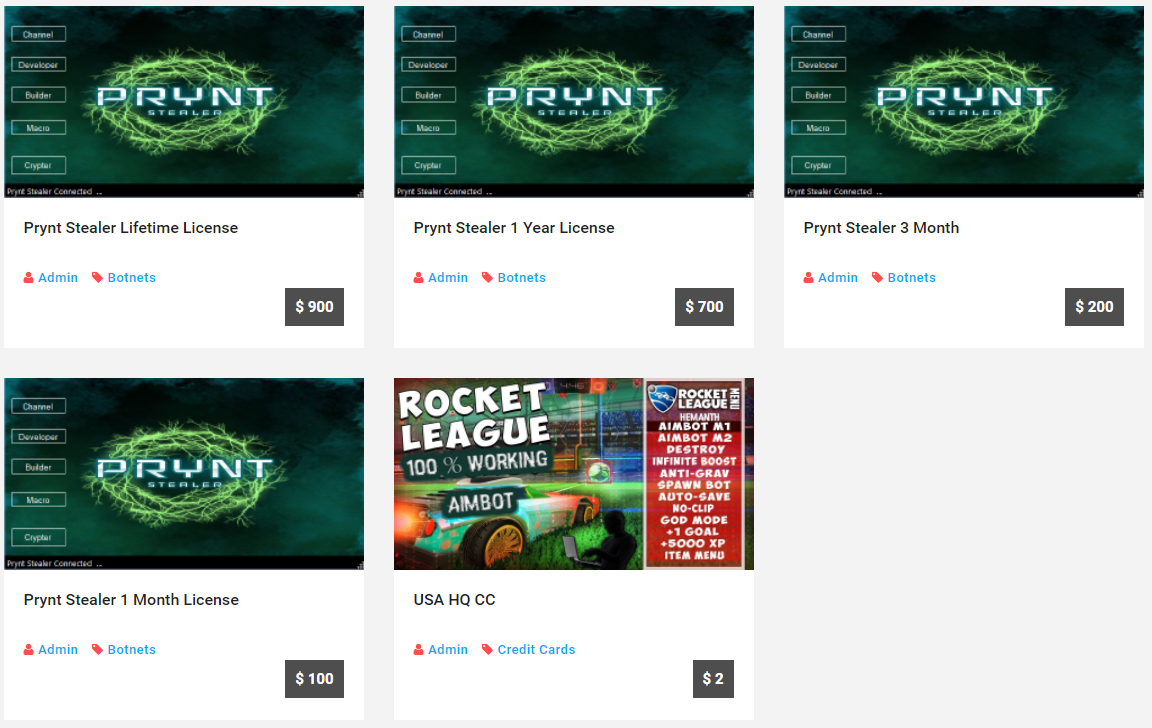

Prynt Stealer распространяется по подписке, и авторы просят за него 100 долларов в месяц, 200 долларов в квартал или 700 долларов в год, а также предлагают пожизненную лицензию за 900 долларов. Более того, покупатели могут воспользоваться конструктором для создания собственной, компактной и трудно обнаруживаемой версии вредоноса, которую можно использовать в таргетированных атаках

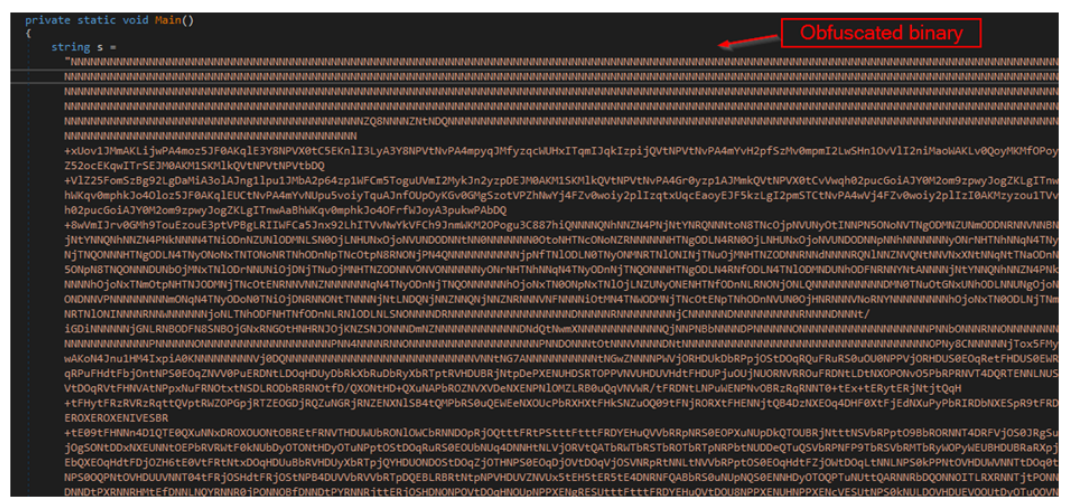

Аналитики Cyble пишут, что Prynt Stealer создавался с упором на скрытность и использует бинарную обфускацию и шифрование строк с помощью Rijndael. Кроме того, все коммуникации с управляющими серверами зашифрованы с помощью AES256, а папка AppData (и подпапки), необходимая для временного хранения украденных данных, скрыта.

После попадания на машину жертвы Prynt Stealer сканирует все диски на хосте и похищает документы, файлы базы данных, исходного кода, а также файлы изображений размером менее 5120 байт (5 Кб). После этого малварь переключается на браузеры на основе Chrome, Firefox и MS Edge, воруя данные автозаполнения, учетные данные, информацию о банковских картах, историю поиска и файлы cookie. На этом этапе малварь использует ScanData() для поиска в данных браузеров ключевых слов, связанных с банками, криптовалютами и порносайтам, и крадет найденное, если информация обнаруживается.

После Prynt Stealer атакует мессенджеры, включая Discord, Pidgin и Telegram, и ворует токены Discord, если они есть в системе. Также похищаются файлы авторизации игровых приложений, файлы сохранения игр и другие ценные данные из Ubisoft Uplay, Steam и Minecraft.

В конце вредонос запрашивает реестр, чтобы найти данные криптовалютных кошельков, таких как Zcash, Armory, Bytecoin, Jaxx, Ethereum, AtomicWallet, Guarda и Coinomi, а также крадет информацию из FileZilla, OpenVPN, NordVPN и ProtonVPN, копируя соответствующие учетные данные в упомянутую выше подпапку в AppData.

Перед непосредственной кражей Prynt Stealer также выполняет общее профилирование системы, включая создание списка запущенных процессов, снимка экрана и привязку собранной информации к сетевыми учетными данными и ключу Windows, который используется на машине жертвы. Сама передача данных осуществляется с помощью Telegram-бота, который использует зашифрованное сетевое соединение для заливки дампа на удаленный сервер.

Как уже было сказано выше, помимо этих функций малварь комплектуется модулями кейлоггера (для перехвата нажатий клавиш) и клиппера (отслеживает и подменяет криптовалютные адреса буфере обмена).

Эксперты резюмируют, что новый Prynt Stealer представляет собой весьма опасную малварь, которая может похитить конфиденциальные данные пользователя, привести к значительным финансовым потерям, компрометации учетных записей и утечке данных.