Специалисты Cisco Talos обнаружили новый наступательный фреймворк Manjusaka, который они называют «китайским братом Sliver и Cobalt Strike».

Manjusaka переводится как «ликорис» и это название рода цветковых растений, состоящего из более чем 20 видов. Феймворк написан на Rust (двоичные файлы написаны на не менее универсальном Go) и рекламируется как эквивалент Cobalt Strike, способный работать как Windows, так и с Linux. Считается, что его разработчик находится в китайской провинции Гуандун.

«Полнофункциональная версия C&C, написанная на Go с пользовательским интерфейсом на упрощенном китайском языке находится в свободном доступе и позволяет легко создавать новые имплантаты с кастомными конфигурациями, что увеличивает вероятность более широкого использования этого фреймворка злоумышленниками», — предупреждают эксперты.

Напомню, что Sliver и Cobalt Strike представляют собой легитимные инструменты для пентестеров и red team, ориентированные на эксплуатацию и постэксплуатацию. К сожалению, они давно любимы хакерами, начиная от правительственных APT-группировок и заканчивая операторами шифровальщиков.

Исследователи говорят, что Manjusaka, можно развернуть в качестве альтернативы Cobalt Strike или параллельно с ним, в качестве запасного варианта. Так, Manjusaka был обнаружен во время расследования инцидента, в ходе которого клиент Cisco Talos подвергся заражению Cobalt Strike, но во время расследования выяснилось, что в этом случае злоумышленники использовали не только этот фреймворк.

Отчет компании гласит, что версии малвари для Windows и Linux обладают почти одинаковыми возможностями и аналогичными коммуникационными механизмами. Имплантаты Manjusaka состоят из RAT и модуля файлового менеджера, каждый из которых имеет свои особенности.

RAT поддерживает выполнение произвольных команд через cmd.exe, собирает учетные данные, хранящиеся в браузерах, SSID и пароли от Wi-Fi, а также обнаруживает сетевые подключения (TCP и UDP), имена учетных записей, локальные группы и так далее. Также он может воровать учетные данные Premiumsoft Navicat, делать скриншоты текущего рабочего стола, составлять списки запущенных процессов и даже проверять характеристики оборудования и его температуру.

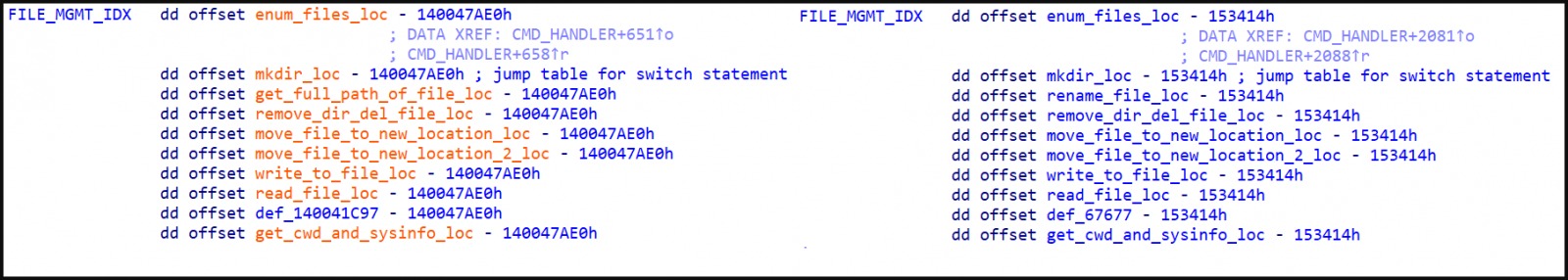

Модуль файлового менеджера, в свою очередь, способен составлять списки файлов, создавать каталоги, узнавать полные пути к файлам, читать и записывать содержимое файлов, удалять файлы и каталоги, а также перемещать файлы.

В настоящее время Manjusaka, похоже, лишь предварительно развернут для тестирования, поэтому как разработка фреймворка явно еще не завершена. Тем не менее, эксперты считают, что Manjusaka уже достаточно готов и мощен для использования в реальных атаках.

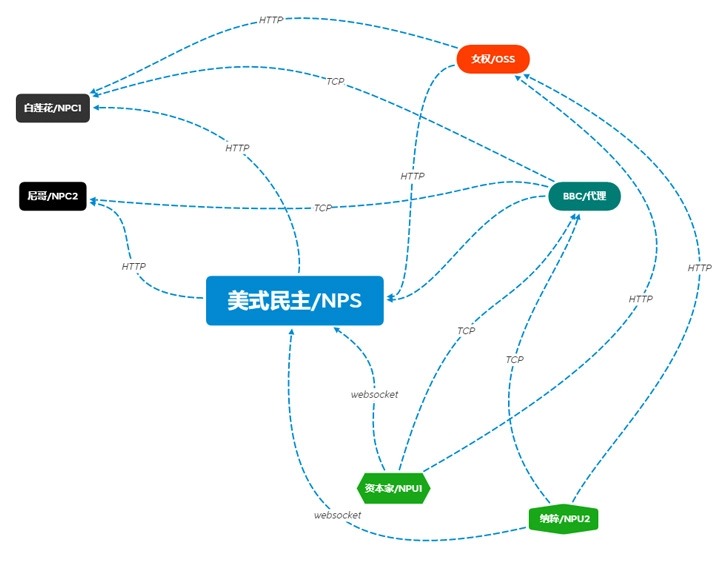

Кроме того, исследователи обнаружили в рекламном посте автора малвари схему, на которой изображены компоненты, пока не реализованные в пробных версиях. Неясно, означает ли это, что они недоступны в «бесплатной» версии, используемой в изученной атаке, или еще не доработаны автором.

«Новый фреймворк обладает всеми функциями, которые можно ожидать от такого имплантата, однако он написан на самых современных и портируемых языках программирования. Разработчик фреймворка может легко интегрировать новые целевые платформы, такие как MacOSX или более экзотические варианты Linux, например, те, что работают на встроенных устройствах», — считают аналитики.