Неизвестные злоумышленники скомпрометировали аккаунт одного из разработчиков криптовалютной биржи dYdX и внедрили вредоносный код в несколько пакетов npm, которые, помимо самой dYdX, используют как минимум 44 криптовалютных проекта.

На проблему обратил внимание создатель Diffend.io Мацей Менсфельд (Maciej Mensfeld) из компании Mend. Он сообщил, что обнаружил несколько скомпрометированных пакетов npm, которые тайно устанавливали на машины жертв инфостилеры.

Судя по всему, вредоносные пакеты были опубликованы от лица учетной записи одного из сотрудников dYdX, которого скомпрометировали хакеры, хотя точная причина появления вредоносного кода пока неясна. Малварь была замечена в пакетах @dydxprotocol/solo (версии 0.41.1, 0.41.2) и @dydxprotocol/perpetual (версии 1.2.2, 1.2.3). Также сообщалось, что атака затронула и пакет @dydxprotocol/node-service-base-dev, но с тех пор он был отозван.

Основная проблема заключается в том, что эти пакеты используются не только самой dYdX, но и 44 другими криптовалютным проектами.

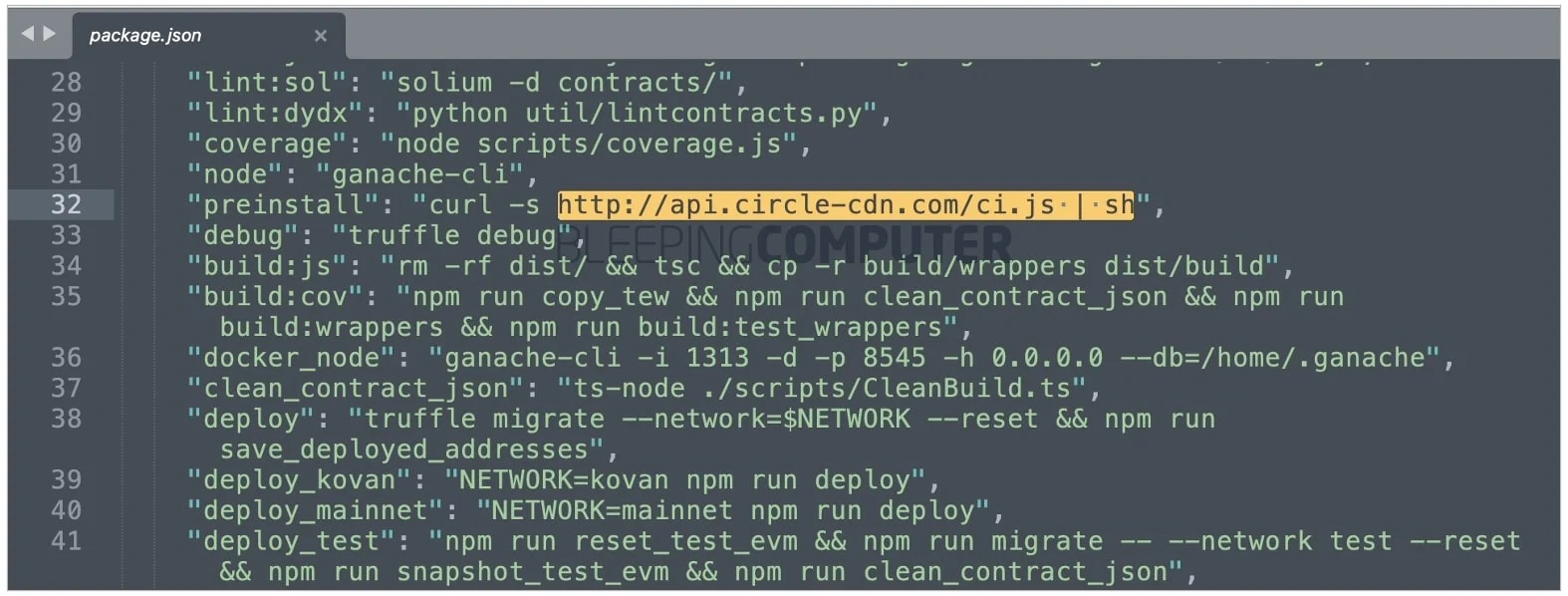

Менсфельд и издание Bleeping Computer показали фрагмент проблемного кода, внедренного в файл манифеста пакета solo. Как только пакет будет установлен, запустится скрипт, который загрузит и запустит содержимое JavaScript-файла ci.js, размещенного на api.circle-cdn.com, а тот, в свою очередь, загрузит другой Python-скрипт (setup.py). Исследователь предупреждает, что этот скрипт содержит код, который ворует учетные данные и другие секреты, включая токены GitHub, ключи SSH, переменные среды, а также узнает внешний IP-адрес жертвы

Отмечается, что домен circle-cdn.com был зарегистрирован совсем недавно — 14 сентября текущего года. Предполагается, что используя такое доменное имя и файл с именем ci.js, хакеры пытаются имитировать CircleCI.

Главный архитектор dYdX Брендан Чоу (Brendan Chou) уже поблагодарил эксперта за бдительность и подтвердил, что «все скомпрометированные версии пакетов уже удалены». Неудаленной осталась лишь версия solo@0.41.1, но Чоу пишет, что это «временное упущение» со стороны npm.

Представители компании заявили в Twitter, что компрометация не затронула сайты, приложения, смарт-контракты и активы компании. Полный отчет о случившемся будет опубликован после завершения расследования инцидента.