Специалисты SentinelOne обнаружили неизвестную ранее группировку Metador, которую связали с атаками на телекоммуникационные компании, интернет-провайдеров и университеты во многих странах Ближнего Востока и Африки.

Исследователи сообщают, что основной целью группы, по-видимому, является долгосрочный шпионаж. Metador использует два вредоноса для Windows, которые специалисты описают как «чрезвычайно сложные», но также были обнаружены признаки существования Linux-малвари.

«Участники Metador прекрасно осведомлены об операционной безопасности, они управляют тщательно сегментированной инфраструктурой для каждой жертвы и готовы быстро прибегать к сложным контрмерам, когда сталкиваются с защитными решениями», — пишут специалисты.

Впервые присутствие Metador обнаружили в сети неназванной телекоммуникационной компании на Ближнем Востоке, которая до этого была взломана примерно десятью другими хак-группами из Китая и Ирана, включая Moshen Dragon и MuddyWater.

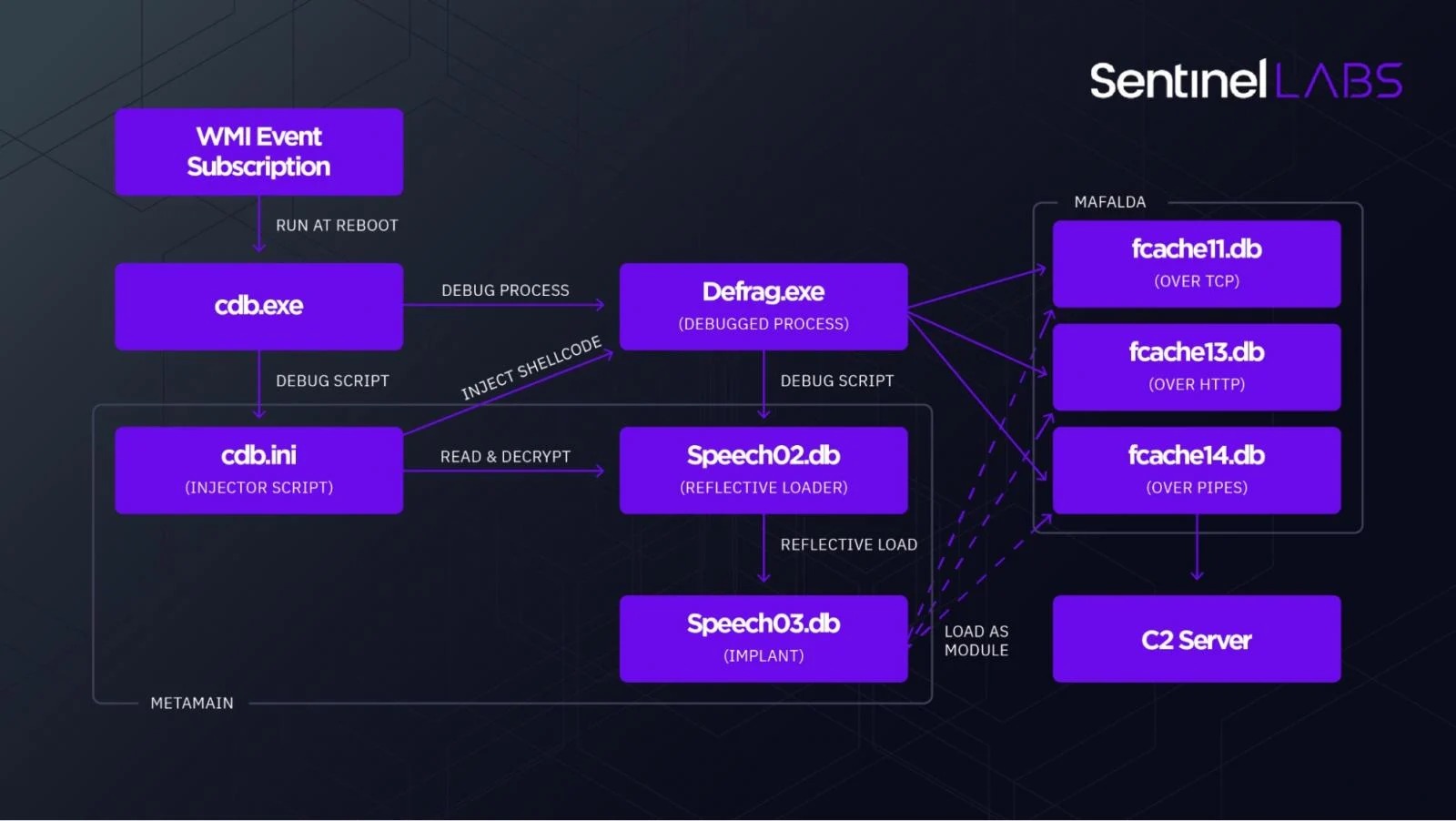

Хотя детали проникновения Metador в сеть жертвы остались неизвестны, были обнаружены два вредоносных фреймворка, нацеленные на Windows. Они получили названия metaMain и Mafalda, специально разработаны для работы в памяти и уклонения от обнаружения.

Исследователи рассказывают, что metaMain многофункционален и позволяет злоумышленникам сохранять доступ к системе жертвы, перехватывать нажатия клавиш, делать скриншоты, загружать и скачивать произвольные файлы и выполнять произвольный шелл-код. Также он действует как канал для развертывания Mafalda, более гибкого и универсального вредоноса, поддерживающего 67 команд. Его многоуровневая обфускация существенно затруднила глубокий анализ.

Эксперты считают, что Mafalda более активно поддерживается разработчиками, так как только в период c апреля по декабрь 2021 года малварь получила поддержку 13 новых команд, научившись воровать учетные данные, проводить сетевую разведку и манипулировать файловой системой. Судя по комментарием в коде, Mafalda разрабатывают специально нанятые для этого люди, то есть между разработчиками и операторами малвари существует четкое разделение.

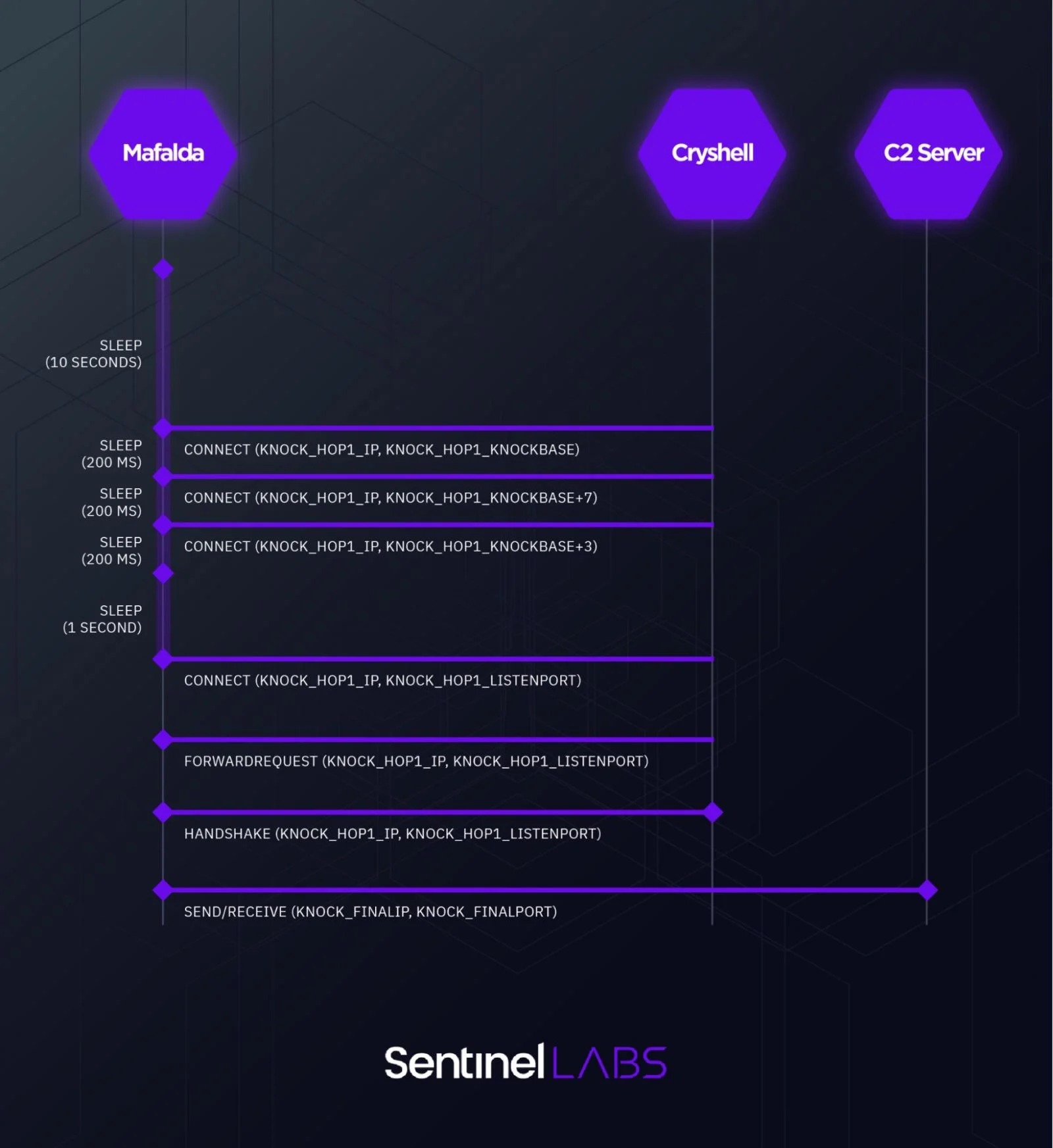

Также аналитики обнаружили признаки специальной малвари Cryshell, которая используется для действий во внутренней сети и неназванного Linux-инструмента для, который ворует учетные данные с рабочих станций и направляет в Mafalda.

«Техническая сложность этого вредоносного ПО и его активная разработка предполагают, что за ним стоит группа с хорошими ресурсами, которая способна улучшать, поддерживать и расширять сразу несколько фреймворков», — заключают аналитики.