Мошенники выдают себя за ИБ-экспертов и пытаются продавать поддельные PoC-эксплоиты для проблем ProxyNotShell (недавно обнаруженных уязвимостей нулевого дня в Microsoft Exchange).

На прошлой неделе аналитики из вьетнамской компании GTSC рассказали о двух уязвимостях нулевого дня в Microsoft Exchange: CVE-2022-41040 и CVE-2022-41082, которым также дали имя ProxyNotShell. Как вскоре подтвердили в Microsoft, эти проблемы уже взяты на вооружение хакерами и позволяют выполнить произвольный код. По данным компании, как минимум одна группировка уже использовала эти баги против примерно 10 компаний по всему миру.

Пока эксперты держат технические детали уязвимостей в тайне, чтобы еще большее число злоумышленников не занялось их эксплуатацией. Увы, этой ситуацией не преминули воспользоваться мошенники.

Издание Bleeping Computer сообщает, что мошенники создают репозитории на GitHub, где пытаются продавать фейковые PoC-эксплоиты для CVE-2022-41040 и CVE-2022-41082. Специалисты Huntress Lab обнаружили уже пять удаленных учетных записей, пытавшихся продавать фальшивые эксплоиты: jml4da, TimWallbey, Liu Zhao Khin (0daylabin), R007er и spher0x.

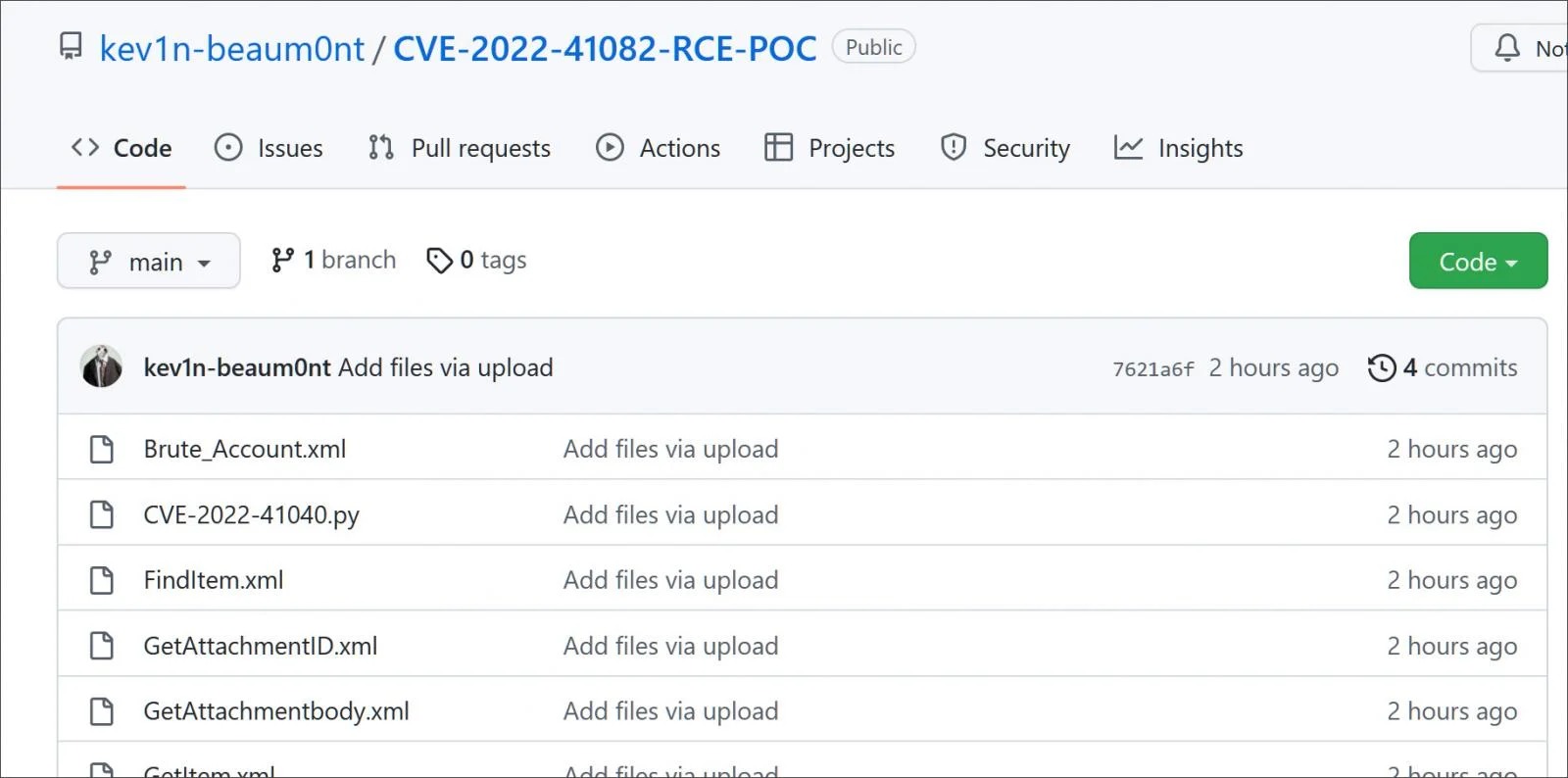

Другой мошеннический аккаунт и вовсе маскировался под известного ИБ-эксперта Кевина Бомонта, который документировал новые уязвимости в Exchange и доступные способы их устранения.

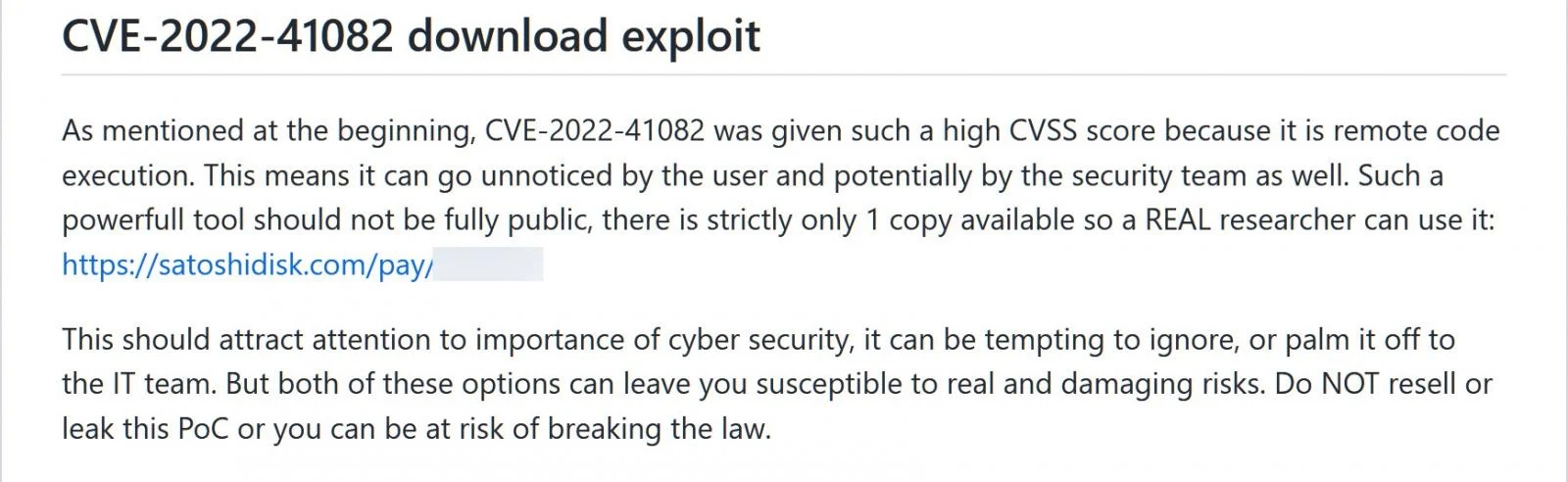

Такие репозитории не содержат ничего важного, но в файле README.md описывается все, что на данный момент известно о новых уязвимостях, а затем сообщается, что у владельца репозитория есть копия PoC-эксплоита для продажи, которая может попасть в руки «только настоящих исследователей».

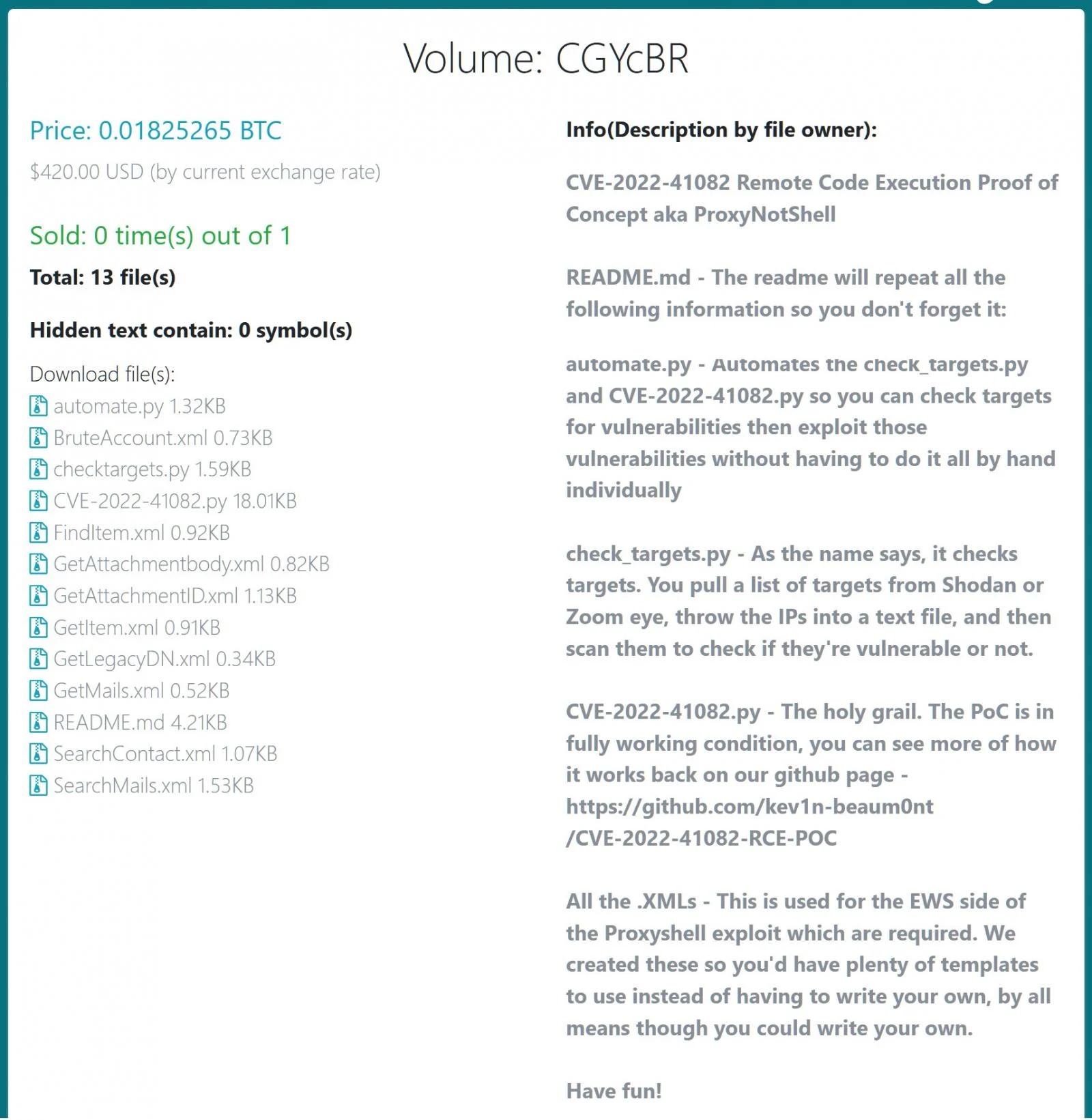

Также в README была обнаружена ссылка на страницу SatoshiDisk, где мошенник пытается продать фальшивый эксплоит за 0,01825265 биткоинов, то есть примерно 420 долларов США.

Журналисты отмечают, что на самом деле эксплоит для такой уязвимости может стоить около 250 000 долларов США, например, если опираться на прайс известного брокера уязвимостей, компании Zerodium.