Исследователи Microsoft сообщили, что хак-группа, которую они отслеживают под идентификатором DEV-0950, использовала вымогатель Clop для шифрования сети жертвы, ранее зараженной червем Raspberry Robin.

Напомню, что первыми вредонос Raspberry Robin нашли аналитики из компании Red Canary. Весной текущего года стало известно, что малварь обладает возможностями червя, распространяется с помощью USB-накопителей и активна как минимум с сентября 2021 года. ИБ-компания Sekoia и вовсе наблюдала за тем, что еще в ноябре прошлого года вредонос использовал устройства Qnap NAS в качестве управляющих серверов.

Также стоит отметить, что летом исследователи Microsoft обнаружили присутствие Raspberry Robin в сетях сотен организаций из различных отраслей промышленности, некоторые из которых работали в технологическом и производственном секторах. Тогда цели злоумышленники остались неизвестными, так как на тот момент они еще не пользовались доступом к сетям жертв.

Как сообщается теперь, за прошедшие месяцы червь распространился по сетям, принадлежащим уже почти 1000 организаций. По данным аналитиков Microsoft, только за последние 30 дней они наблюдали полезные нагрузки Raspberry Robin на 3000 устройствах почти в 1000 организаций.

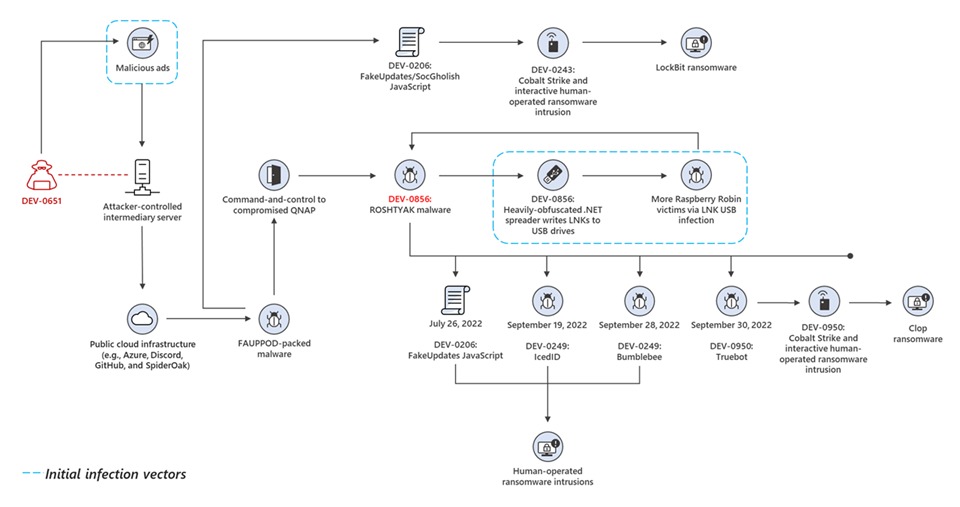

Более того, по информации экспертов, теперь операторы Raspberry Robin стали брокерами доступов, то есть продают доступ к сетям взломанных компаний другим преступникам. К примеру, вредоносная активность вышеупомянутой группы DEV-0950 пересекается активность финансово мотивированных хак-групп FIN11 и TA505, которые занимаются развертыванием шифровальщика Clop в сетях своих целей.

Более того, «благодаря» Raspberry Robin на устройства жертв проникали и другие угрозы, включая полезные нагрузки таких вредоносов, как IcedID, Bumblebee и TrueBot.

«Начиная с 19 сентября 2022 года Microsoft фиксировала, что червь Raspberry Robin распространяет IcedID, а позже и для других жертв использовались полезные нагрузки Bumblebee и TrueBot, — пишут аналитики Microsoft Security Threat Intelligence. — В октябре 2022 года исследователи Microsoft наблюдали, как вслед за заражением Raspberry Robin последовала активность, связанная с Cobalt Strike и группировкой DEV-0950. Эта активность, которая в некоторых случаях включала заражение TrueBot, в конечном итоге приводила к развертыванию программы-вымогателя Clop».

Аналитики резюмируют, что из широко распространенного червя, который не проявлял никакой активности после заражений, Raspberry Robin превратился в одну из крупнейших платформ распространения вредоносных программ. Так, ранее исследователи уже заметили, что при помощи Raspberry Robin на устройства жертв доставлялся бэкдор FakeUpdates (он же SocGholish), который эксперты связывают с хакерской группировкой Evil Corp. Теперь вредоносов, которые проникают в системы жертв «благодаря» этому червю, стало куда больше.