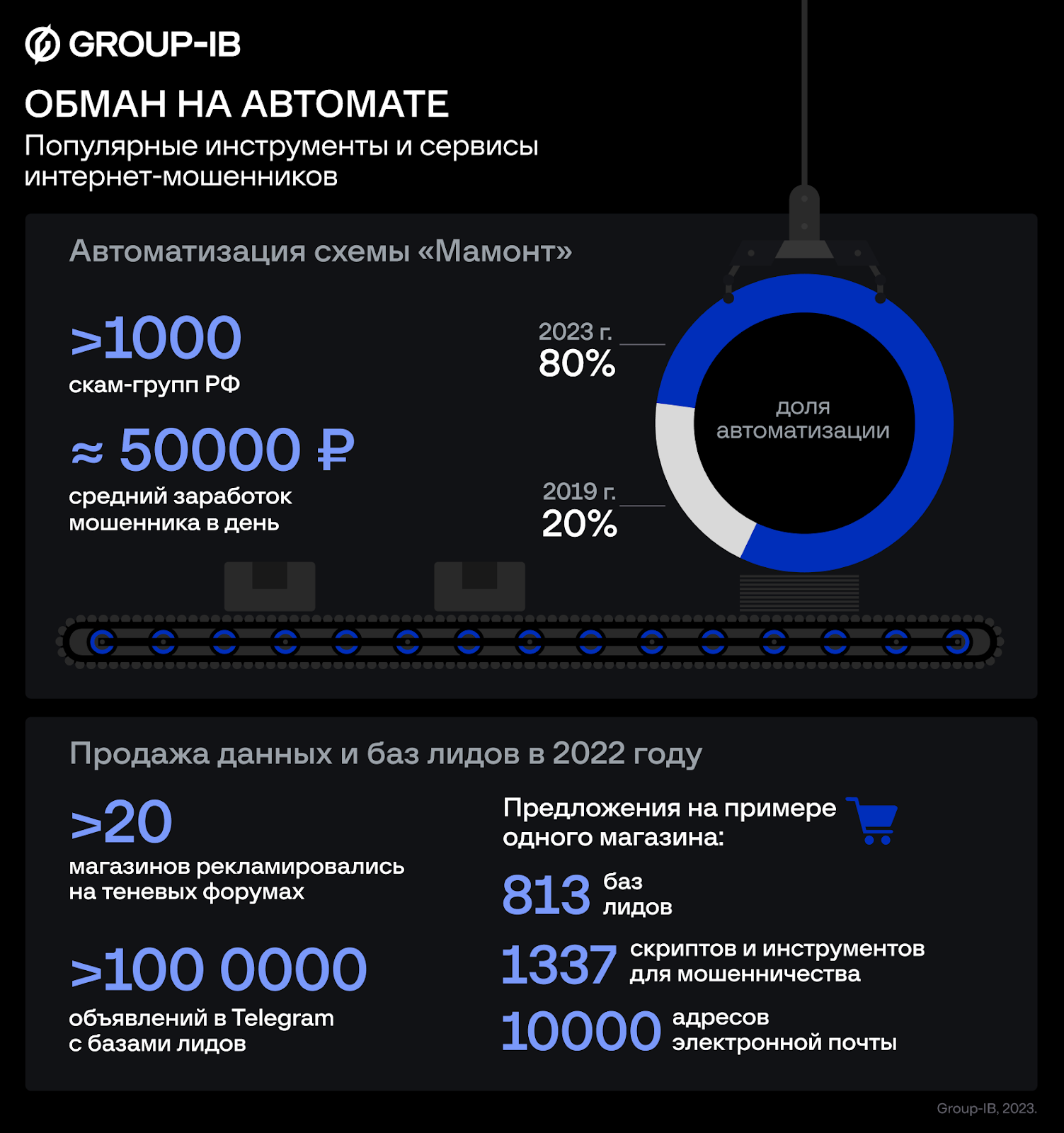

Специалисты Group-IB проанализировали актуальные инструменты и сервисы онлайн-мошенников. В опубликованном исследовании говорится, что автоматизация процессов у скамеров достигла уже 80%, хотя еще четыре года назад не превышала и 20%. Технологии «решают» за злоумышленников задачи по привлечению трафика, генерации фишинговых страниц, рассылке писем и сообщений, а также проверке на валидность данных кредитных карт и криптокошельков жертв.

Наиболее высокий уровень автоматизации (80%) зафиксирован в популярной мошеннической схеме «Мамонт», на основе которой возникли другие масштабные интернет-аферы, связанные с фейковыми свиданиями, бронированием отелей, совместной арендой автомобилей.

Для сравнения: еще в 2019 году автоматизация в «Мамонте» составляла лишь 20%. Использование современных технологий позволяет скамерам увеличивать прибыль, масштабировать свой незаконный бизнес, а также привлекать новые кадры. За последние четыре года в схеме «Мамонт» зафиксировала активность более 1000 русскоязычных скам-групп. Размер заработка одного мошенника составляет в среднем 50 000 рублей за день.

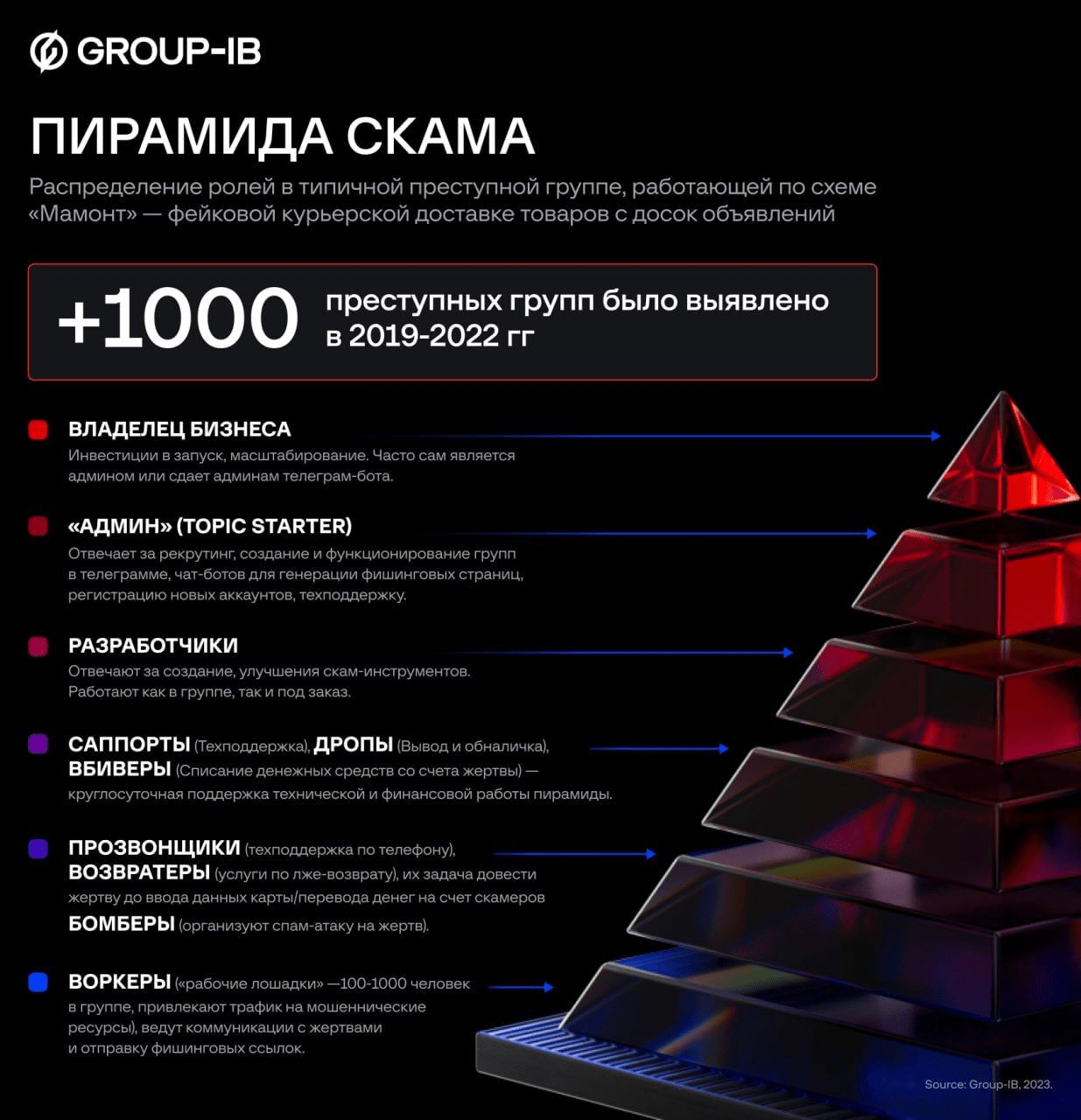

Технически вся работа рядовых участников типовой скам-группы, так называемых «воркеров», координируется через Telegram, где созданы специальные чат-боты с функцией генерации фишинговых сайтов под различные площадки в зависимости от сценария «развода»: купля-продажа, свидания, аренда недвижимости. Фишинговые ссылки содержат, например, название, фото товара-приманки или адрес доставки. Чтобы найти потенциальных жертв злоумышленники используют парсеры.

Эксперты пишут, что операторы стилеров так же взяли на вооружение технические наработки «Мамонта», в первую очередь, специальные чат-боты в Telegram. Через их происходит вступление в преступную группу, обучение, получение или отправка заявки на получение вирусного файла для распространения (билд), управление логами (IP-адрес, страна, cookie, пароли, данные банковских карт и криптокошельков) и выплатами. В отдельном канале с «отстуками» публикуется статистика о полученных стилером данных с каждого атакованного ПК отдельно.

В 2022 году CERT-GIB заблокировал более 59 000 фишинговых сайтов, из них более 7000 — в российском сегменте интернета, что в два раза больше, чем годом ранее. Рост числа фишинговых ресурсов исследователи во многом связывают именно с автоматизацией процесса создания мошеннических ресурсов, в том числе копирующих сайты известных брендов, а также распространением схемы «Мамонт».

К тому же преступники все чаще используют фишинговые панели для создания мошеннических ссылок и удобного получения аналитики по их работе. Аренда одной фишинговый панели обходится в 150 евро в неделю, а покупка — 350 евро.

Отмечается, что основной проблемой для ИБ-специалистов является сложность детектирования таких фишинговых ресурсов — персональная ссылка создается под конкретную жертву.

«На заре интернет-мошенничества злоумышленникам большинство действий приходилось делать “ручками”: регистрировать домены, создавать фишинговые страницы, нагонять трафик на сайты, “прогревать” холодные контакты — на это уходили часы, дни, а иногда недели. Автоматизация сократила этот процесс до нескольких минут. При таком уровне проникновения технологий в мошеннические схемы победить “робота” может только “робот”», — комментирует ведущий аналитик Group-IB департамента Digital Risk Protection Евгений Егоров.