В популярном плагине WordPress WooCommerce Stripe Gateway обнаружена уязвимость, которая может приводить к утечке конфиденциальной информации: любой неаутентифицированный пользователь может просматривать детали заказов, размещенных через плагин.

WooCommerce Stripe Payment — это платежный шлюз для e-commerce сайтов, работающих под управлением WordPress. Он позволяет сайтам принимать такие способы оплаты, как Visa, MasterCard, American Express, Apple Pay и Google Pay через API обработки платежей Stripe. В настоящее время плагин насчитывает более 900 000 активных установок.

Аналитики компании Patchstack обнаружили, что плагин уязвим для CVE-2023-34000, проблемы типа IDOR (Insecure direct object references), и это может приводить к раскрытию конфиденциальных данных. Так, уязвимость позволяет неавторизованным пользователям просматривать данные со страниц оформления заказов, включая личную информацию пользователей, их адреса электронной почты, адреса доставки и полное имя.

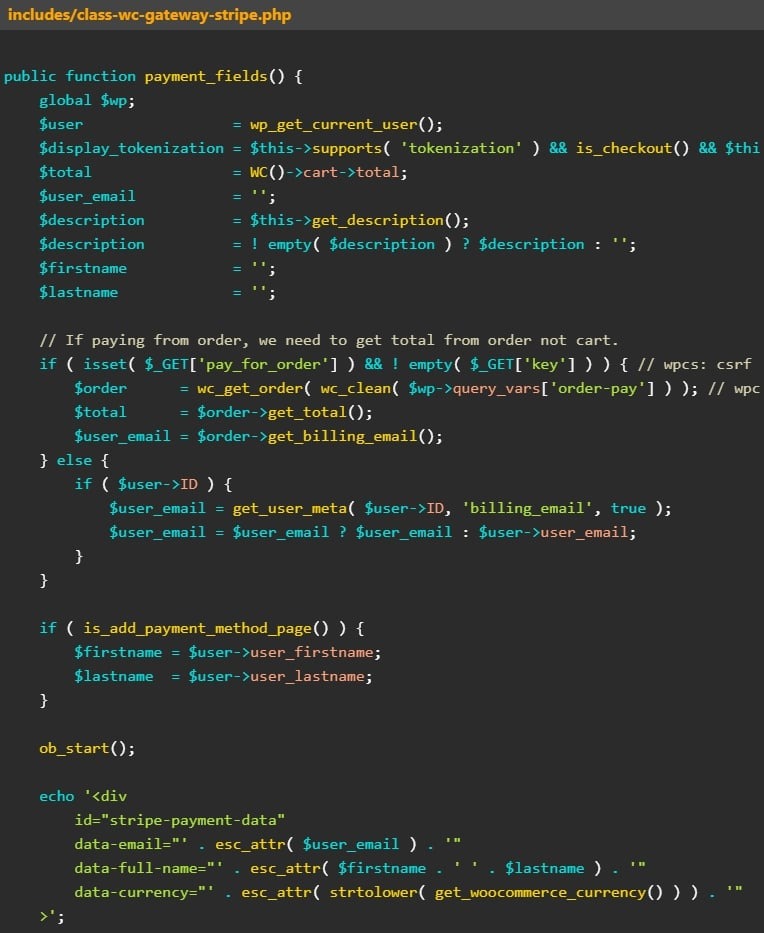

Как пишут исследователи, проблема связана с небезопасной обработкой объектов заказов и отсутствием адекватного механизма контроля доступа в функциях javascript_params и payment_fields. В итоге можно злоупотреблять этими функциями для отображения сведений о любых заказах без проверки разрешений запроса или сопоставления пользователей.

Сообщается, что уязвимость затрагивает все версии WooCommerce Stripe Gateway ниже 7.4.1, до которой пользователям и рекомендуется обновиться. Исправленная версия 7.4.1 была выпущена 30 мая 2023 года.