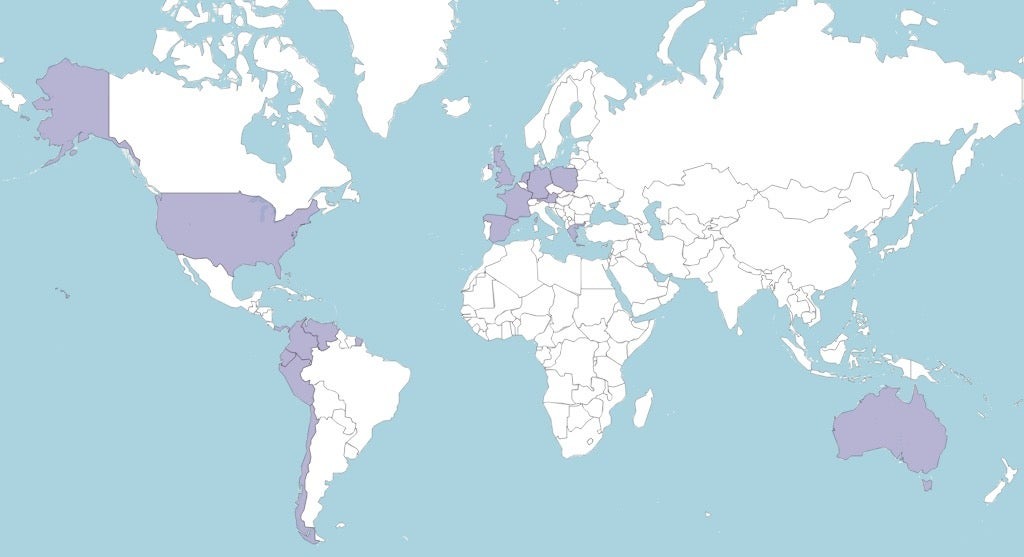

Эксперты SentinelOne связали злоумышленника, известного под ником Neo_Net, с серий атак на финансовые учреждения по всему миру, с отдельным акцентом на испанские и чилийские банки. Кампания длилась с июня 2021 года по апрель 2023 года, используя SMS-фишинг и малварь для Android.

Анализ активности Neo_Net был опубликован совместно с vx-underground, в рамках конкурса Malware Research Challenge, в котором ИБ-исследователям предлагали показать ранее неопубликованные работы, продемонстрировать свои таланты и донести свои идеи до более широкой аудитории.

Как пишут исследователи, основными целями Neo_Net были такие банки, как Santander, BBVA, CaixaBank, Deutsche Bank, Crédit Agricole и ING.

Neo_Net — испаноязычный хакер, проживающий в Мексике, зарекомендоввший себя как опытный киберпреступник. В основном он специализируется на продаже фишинговых панелей и украденных у жертв данных третьим лицам, а также предлагает смишинг (SMS-фишинг) как услугу под «брендом» Ankarex.

Отправной точкой для многоэтапных атак Neo_Net часто является именно смишинг, для которого хакер использует различные тактики запугивания. Злоумышленник стремится обмануть получателей сообщений и заставить их перейти на фейковые лендинги, таким образом получив и похитив их учетные данные через бота в Telegram.

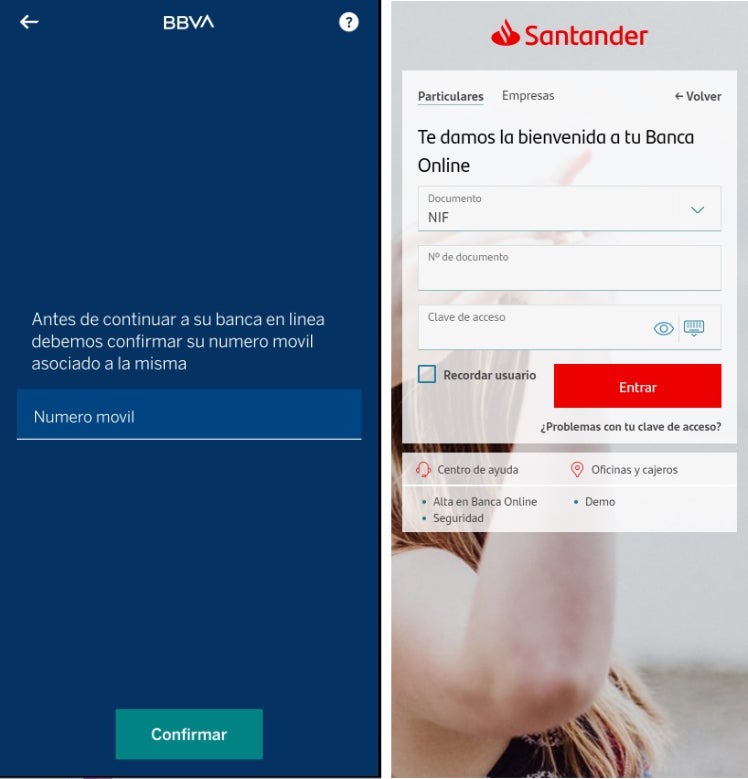

«Фишинговые страницы тщательно настроены с использованием панелей Neo_Net, PRIV8, и обалдают многочисленными мерами защиты, включая блокировку запросов от немобильных user agent и сокрытие страниц от ботов и сетевых сканеров, — пишут эксперты. — Эти страницы разработаны таким образом, чтобы походить на настоящие банковские приложения, и дополнены анимацией для создания убедительной ”ширмы”».

Также злоумышленники обманом заставлял клиентов банков устанавливать вредоносные приложения для Android, выдавая их за защитное ПО. После установки такая малварь запрашивала разрешения на доступ к SMS для получения кодов двухфакторной аутентификации (2ФА), отправленных банком.

Что касается платформы Ankarex, она активна с мая 2022 года. Ее активно рекламируют в Telegram-канале, у которого на момент написания статьи насчитывалось около 1700 подписчиков.

«Сама услуга доступна на ankarex[.]net, и после регистрации пользователи могут вносить средства с помощью криптовалютных переводов и запускать собственные смишинг-кампании, указав содержимое SMS-сообщений и целевые номера телефонов», — рассказывают специалисты.

Исследователи заключают, что Neo_Net весьма успешен, невзирая на использование относительно простых инструментов. Его эффективность строится на адаптации инфраструктуры к конкретным целям, и в итоге эти кампании привели к краже более 350 000 евро с банковских счетов жертв и компрометации личных данных нескольких тысяч человек.