Неизвестный хакер получил административный доступ к ИИ-платформе Sourcegraph, которую используют разработчики Uber, Reddit, Dropbox и других крупных компаний. После взлома злоумышленник предоставил общественности бесплатный доступ к платной функциональности Sourcegraph.

Как сообщает глава службы безопасности Sourcegraph Диего Комас (Diego Comas), взломщик воспользовался токеном доступа, который случайно утек в сеть 14 июля текущего года (сама атака произошла 28 августа). После создания обычной учетной записи Sourcegraph хакер использовал токен, чтобы повысить привилегии своей учетной записи до уровня администратора.

«Наша служба безопасности обнаружила коммит кода от 14 июля, в котором токен доступа администратора сайта был случайно передан в запросе pull request. Он использовался [злоумышленником], чтобы выдать себя за пользователя с целью получения доступа к административной консоли нашей системы.

Атакующий или кто-то, связанный с ним, создал прокси-приложение, позволяющее пользователям напрямую вызывать API Sourcegraph и использовать базовую LLM [большую языковую модель]. Пользователям предлагалось создавать бесплатные учетные записи на Sourcegraph.com, генерировать токены доступа, а затем попросить у злоумышленника увеличить их лимиты», — пишет Комас.

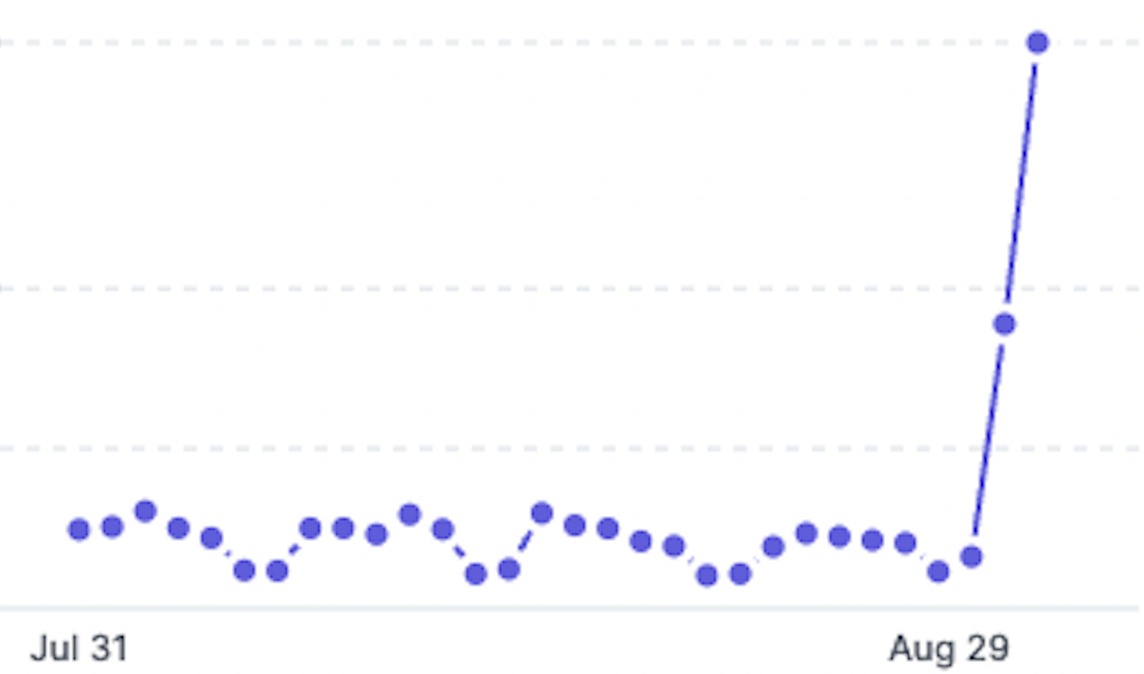

Нарушение было обнаружено в тот же день, так как в Sourcegraph быстро заметили подозрительный рост использования API. Дело в том, что обещание бесплатного доступа к API Sourcegraph побудило многих создать учетные записи и использовать упомянутое прокси-приложение.

«Приложение и инструкции по его использованию быстро распространились по сети, собрав около 2 млн просмотров. По мере того, как все больше пользователей обнаруживали прокси-приложение, они создавали бесплатные учетные записи на Sourcegraph.com, добавляли свои токены доступа и незаконно получали доступ к API Sourcegraph», — рассказывает Комас.

Также сообщается, что после получения доступа к панели администратора злоумышленник несколько раз менял привилегии своей учетной записи, чтобы проверить системы Sourcegraph.

Более того, в ходе атаки хакер получил доступ к информации клиентов Sourcegraph, включая их лицензионные ключи, имена и адреса электронной почты (для пользователей бесплатной версии — только адреса электронной почты).

По словам Комаса, в ходе атаки не было раскрыто никаких конфиденциальных данных о клиентах, таких как личный код, пароли, имена пользователей и так далее. В компании объясняют, что эти данные находятся «в изолированных средах».

После обнаружения атаки специалисты Sourcegraph деактивировали учетную запись злоумышленника, временно установили для пользователей бесплатной версии ограничения по работе с API, а также сменили лицензионные ключи, которые могли быть раскрыты в результате этого инцидента.