Аналитики из компании BitSight обнаружили прокси-ботнет Socks5Systemz, который заражает компьютеры по всему миру через загрузчики PrivateLoader и Amadey, и в настоящее время насчитывает более 10 000 скомпрометированных устройств.

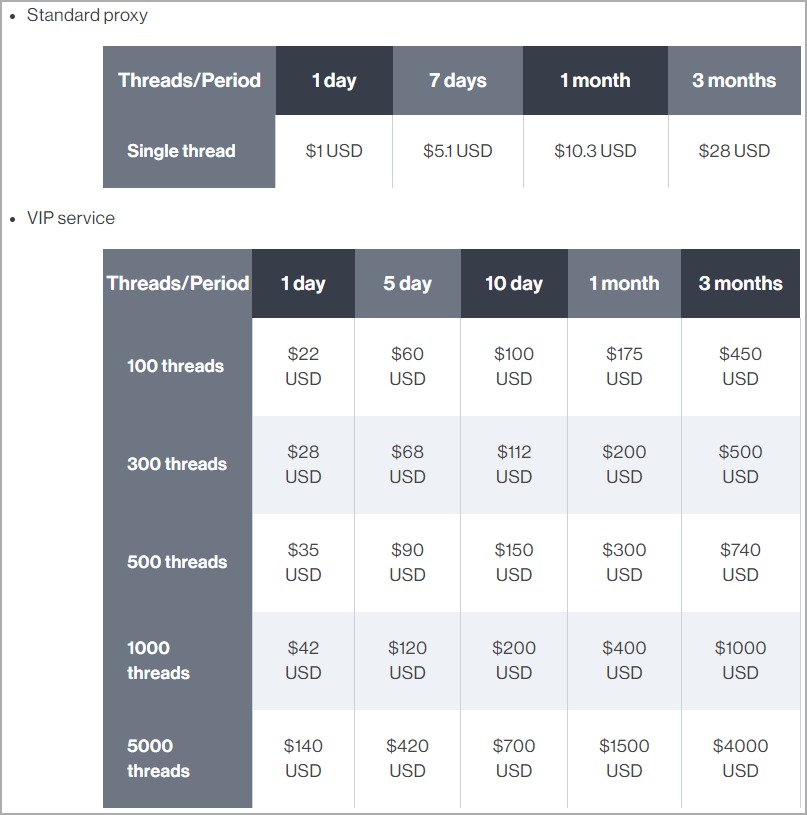

Согласно отчету BitSight, этот ботнет существует с 2016 года, но до недавнего времени оставался незамеченным. Малварь заражает компьютеры жертв и превращает их в прокси-серверы, которые используются для перенаправления вредоносного, незаконного и анонимного трафика. Доступ к Socks5Systemz продается другим преступникам, которые платят от 1 до 140 долларов в день в криптовалюте за использование мощностей ботнета.

Упомянутые PrivateLoader и Amadey распространяются самыми разными способами: посредством фишинга, наборов эксплоитов, вредоносной рекламы, троянизированных исполняемых файлов, загруженных из P2P-сетей и так далее.

Образцы, изученные исследователями, назывались previewer.exe, и их задача заключалась во внедрении прокси-бота в память хоста и закреплении в зараженной системе через службу Windows под названием ContentDWSvc.

Полезная нагрузка прокси-бота представляет собой 32-битную библиотеку DLL размером 300 КБ. Она использует DGA для соединения со своим управляющим сервером и передачи информации о зараженной машине.

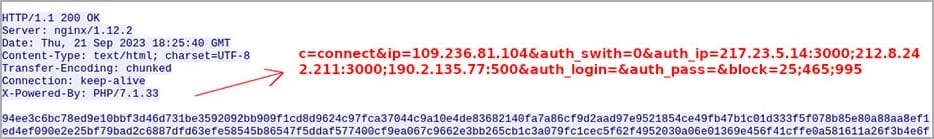

В ответ сервер может отправить на выполнение одну из следующих команд:

- idle: не предпринимать никаких действий;

- connect: подключиться к backconnect-серверу;

- disconnect: отключиться от backconnect-сервера;

- updips (обновить): обновить список IP-адресов, разрешенных для отправки трафика;

- upduris: пока не реализовано.

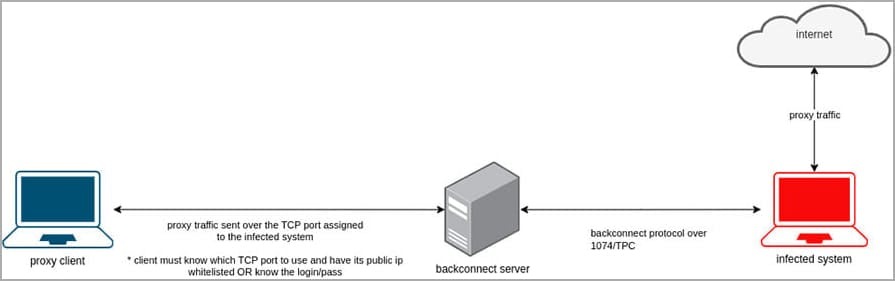

Команда connect в данном случае является ключевой и предписывает боту установить соединение с backconnect-сервером через порт 1074/TCP. После подключения к инфраструктуре хакеров зараженное устройство можно использовать в качестве прокси-сервера и продавать доступ к нему другим преступникам.

При подключении к backconnect-серверу используются поля, определяющие IP-адрес, пароль прокси-сервера, список заблокированных портов и так далее. Параметры этих полей ограничивают взаимодействие с управляющими серверами, делая их доступными только для ботов, находящихся в списке разрешенных и обладающих необходимыми учетными данными, блокируя несанкционированные попытки соединений.

По словам исследователей, управляющая инфраструктура Socks5Systemz состоит из 53 серверов для прокси-ботов, backconnect, DNS и сбора адресов, которые в основном располагаются во Франции и странах ЕС (Нидерланды, Швеция, Болгария).

С начала октября 2023 года аналитики зафиксировали более 10 000 попыток обмена данными через порт 1074/TCP с выявленными серверами backconnect, что свидетельствует о равном количестве жертв. Судя по этим данным, наибольшее количество заражений приходится на Индию, США, Бразилию, Колумбию, ЮАР, Аргентину и Нигерию.

Доступ к услугам Socks5Systemz продается в формате подписки (Standard или VIP), а оплата осуществляется через анонимный (без KYC) платежный шлюз Cryptomus. Подписчики тарифного плана Standard ограничены одним потоком и типом прокси, в то время как VIP-пользователи могут использовать 100-5000 потоков и выбирать тип прокси: SOCKS4, SOCKS5 или HTTP.