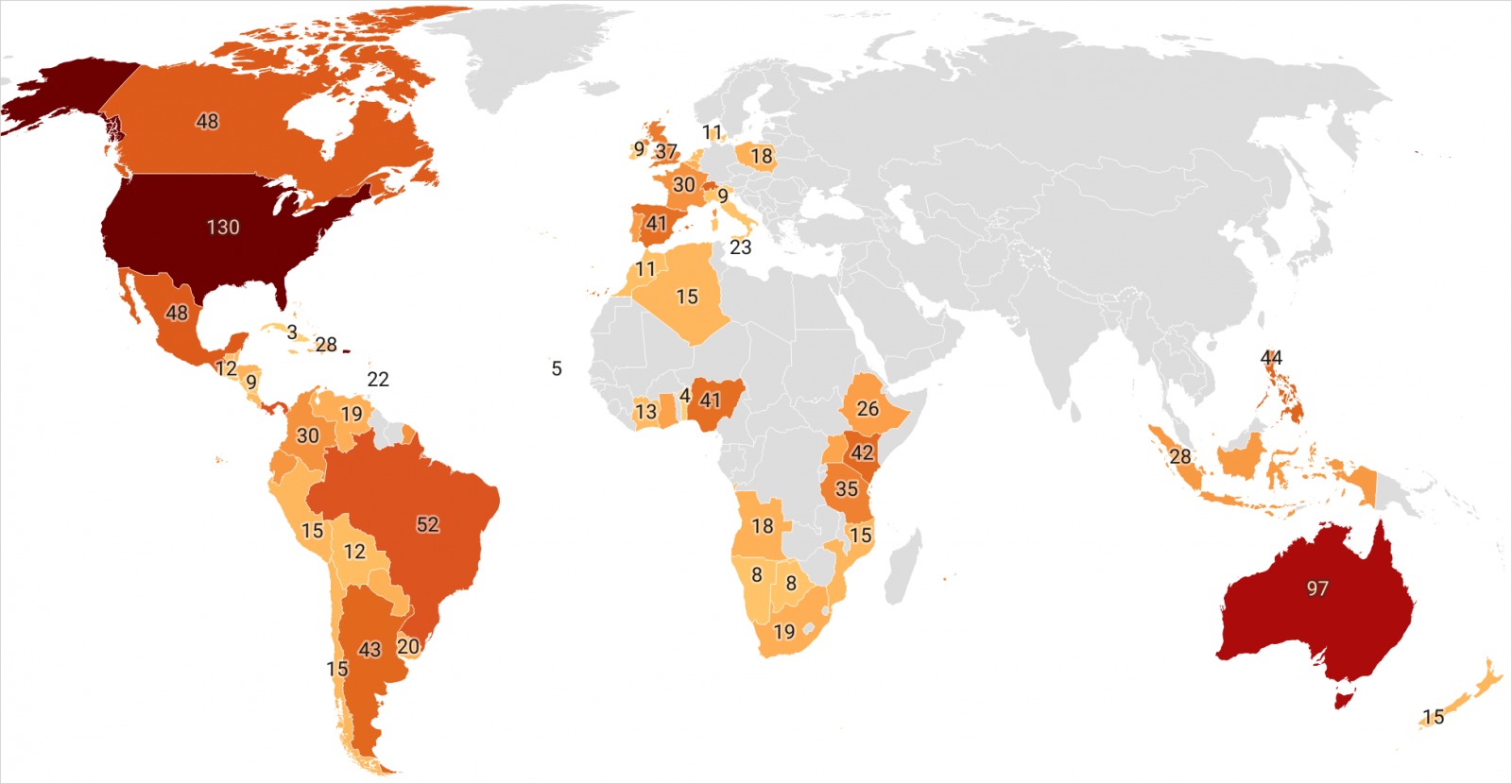

Банковский троян Grandoreiro снова активен и атакует пользователей в 60 странах мира, нацеливаясь на клиентов 1500 банков. При этом в январе 2024 года правоохранители заявляли о пресечении деятельности малвари.

В начале текущего года правоохранительные органы провели международную операцию, в которой принимали участие Бразилия, Испания, представители Интерпола, а такие компании ESET и Caixa Bank. Тогда сообщалось о пресечении деятельности малвари, которая с 2017 года атаковала испаноязычные страны, и суммарный ущерб от атак которой оценивался в 120 млн долларов США.

Тогда в Бразилии было произведено пять арестов и прошло более десяти обысков и конфискаций, однако не сообщалось, какую роль арестованные играли в операциях Grandoreiro.

Как теперь сообщают специалисты IBM X-Force, в марте 2024 года Grandoreiro вернулся к масштабным атакам и, вероятно, теперь сдается в аренду хакерам по схеме Malware-as-a-Service («Малварь-как-услуга», MaaS), нацеливаясь на англоязычных пользователей.

Кроме того, троянец претерпел заметную модернизацию, в ходе которой получил множество новых функций и улучшений. То есть, похоже, его создатели сумели избежать ареста и не испугались активности правоохранительных органов.

Поскольку теперь вредоноса используют несколько групп злоумышленников, фишинговые приманки Grandoreiro отличаются разнообразием и разрабатываются специально для тех организаций, на которые нацелился конкретный киберпреступник.

Так, фишинговые письма, замеченные исследователями, маскировались под сообщения от государственных организаций в Мексике, Аргентине и Южной Африке (в основном налоговых органов и федеральных энергетических служб). Письма содержали официальные логотипы, были написаны на языке потенциальной жертвы и призывали, например, перейти по ссылке для просмотра счетов, выписок по счетам или налоговых документов.

Если жертва переходила по такой ссылке, ее перенаправляли на изображение PDF, которое запускало загрузку файла ZIP, содержащего нарочито объемный (100 МБ) исполняемый файл, который и являлся загрузчиком Grandoreiro.

Новый вариант банкера имеет ряд новых функций, которые делают его более эффективным и позволяют лучше уклоняться от обнаружения. В их числе:

- переработанный и улучшенный алгоритм расшифровки строк, использующий комбинацию AES CBC и кастомного декодера;

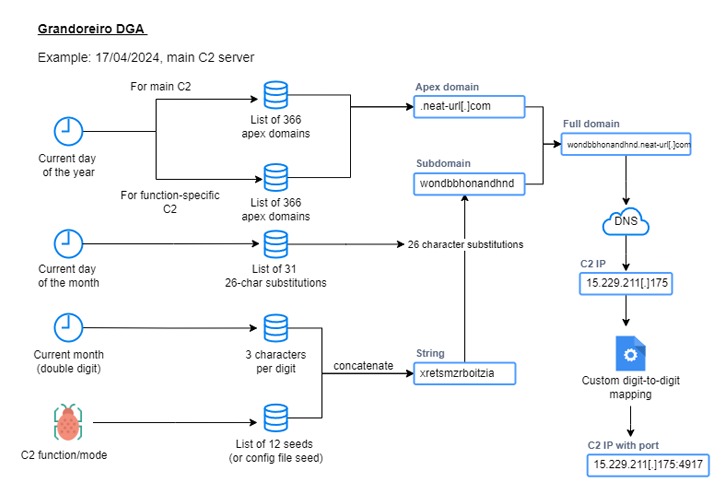

- обновленный алгоритм DGA, который теперь включает в себя несколько сидов для разделения управляющих коммуникаций и оперативных задач;

- механизм, нацеленный на клиентов Microsoft Outlook, который отключает предупреждения безопасности и используется для рассылки фишинговых писем новым целям;

- механизм закрепления в системе, основанный на создании ключей в реестре;

- расширенный список целевых банковских приложений, в который теперь выходят криптовалютные кошельки;

- расширенный набор команд, включающий удаленное управление, загрузку/выгрузку файлов, кейлоггинг и манипуляции с браузером с помощью команд JavaScript.

Еще одна примечательная особенность нового Grandoreiro — возможность детального профилирования жертвы и принятия решения о том, будет ли вредонос выполняться на конкретном устройстве. То есть теперь операторы могут лучше контролировать область применения трояна.

Аналитики IBM отмечают, что эта версия малвари не будет работать в таких странах, как Россия, Чехия, Нидерланды и Польша, а также на машинах под управлением Windows 7 в США, на которых не установлен антивирус.