ESET предупреждает, что APT-группировка GoldenJackal успешно взломала ряд изолированных от внешних воздействий правительственных систем в Европе. Хакеры использовали два набора инструментов для кражи конфиденциальных данных, включая электронные письма, ключи шифрования, изображения, архивы и документы.

Согласно отчету исследователей, GoldenJackal провела как минимум две такие кампании: против посольства неназванной южноазиатской страны в Беларуси в сентябре 2019 года и июле 2021 года, а также против неназванной европейской правительственной организации в период с мая 2022 года по март 2024 года.

Летом прошлого года «Лаборатория Касперского» предупреждала об активности GoldenJackal, отмечая, что злоумышленники нацелены на правительственные и дипломатические организации, а их основной целью является шпионаж.

Хотя ИБ-специалистам уже было известно о существовании кастомных инструментов, распространяемых через USB-накопители (например, червя JackalWorm), случаи успешной компрометации изолированных систем, которые физически изолированы от любых сетей и потенциально опасной периферии, ранее не имели подтверждений.

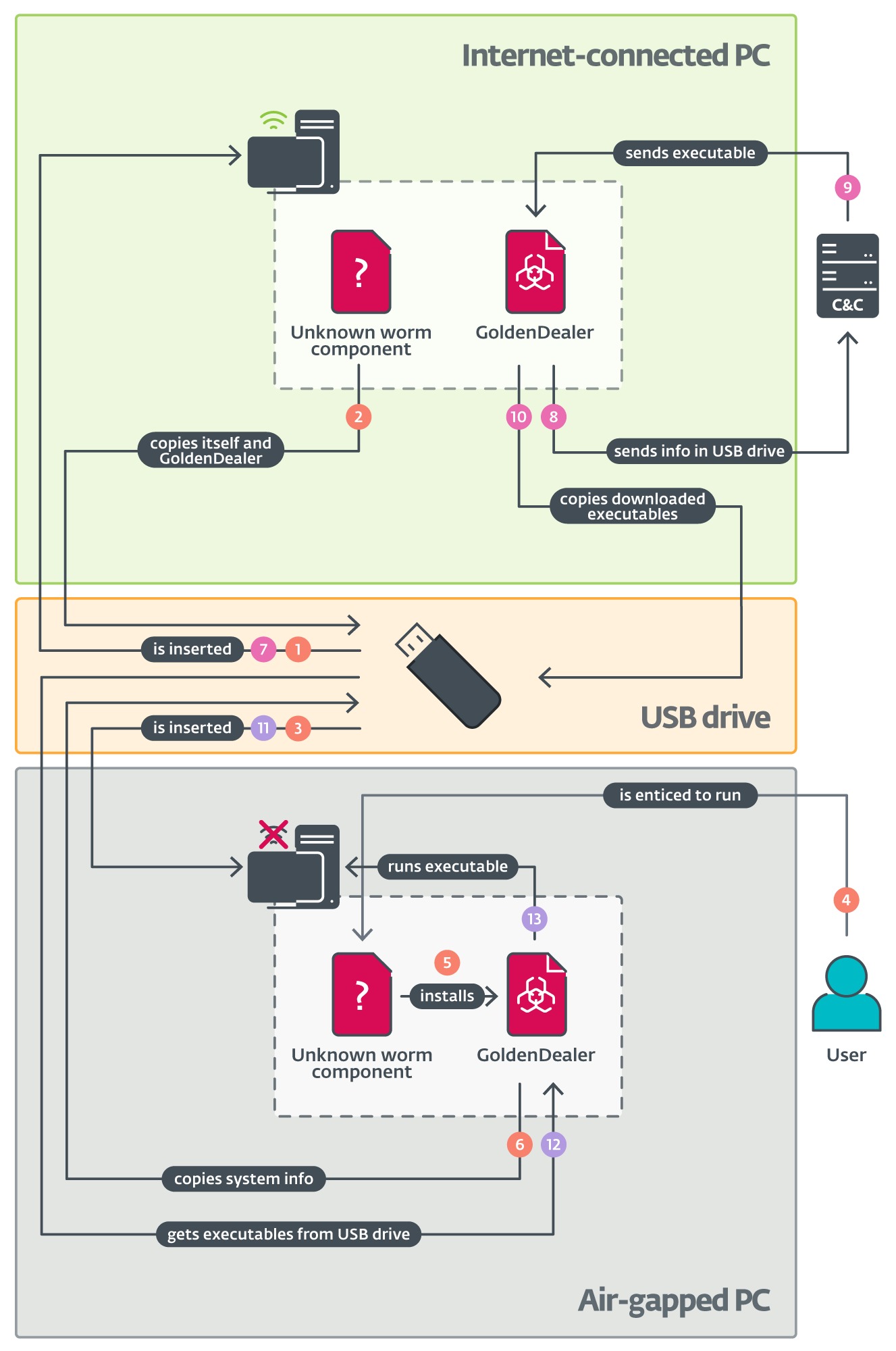

Более старые атаки группировки, описанные ESET, начинались с заражения подключенных к интернету систем (вероятно, с помощью троянизированного софта или вредоносных документов) вредоносом GoldenDealer.

GoldenDealer следит за подключением USB-накопителей к зараженным машинам, а когда это происходит, автоматически копирует на накопитель саму себя и другие вредоносные компоненты.

Со временем, когда такой зараженный USB-накопитель подключается к изолированной машине, GoldenDealer получает возможность установить в эту систему GoldenHowl (бэкдор) и GoldenRobo (малварь для кражи файлов).

На этом этапе атаки GoldenRobo сканирует систему в поисках документов, изображений, сертификатов, ключей шифрования, архивов, файлов конфигурации OpenVPN и другой информации, а затем сохраняет украденные данные в скрытом каталоге на USB-накопителе. Как только этот USB-накопитель вновь подключается к обычной машине с доступом к интернету, GoldenDealer автоматически передает все украденные данные на свой управляющий сервер.

Исследователи пишут, что GoldenHowl представляет собой написанный на Python многофункциональный бэкдор, который способен похищать файлы, закрепляться в системе, искать уязвимости и напрямую взаимодействовать управляющим сервером. По данным ESET, он разрабатывался как решение для работы на подключенных к интернету машинах.

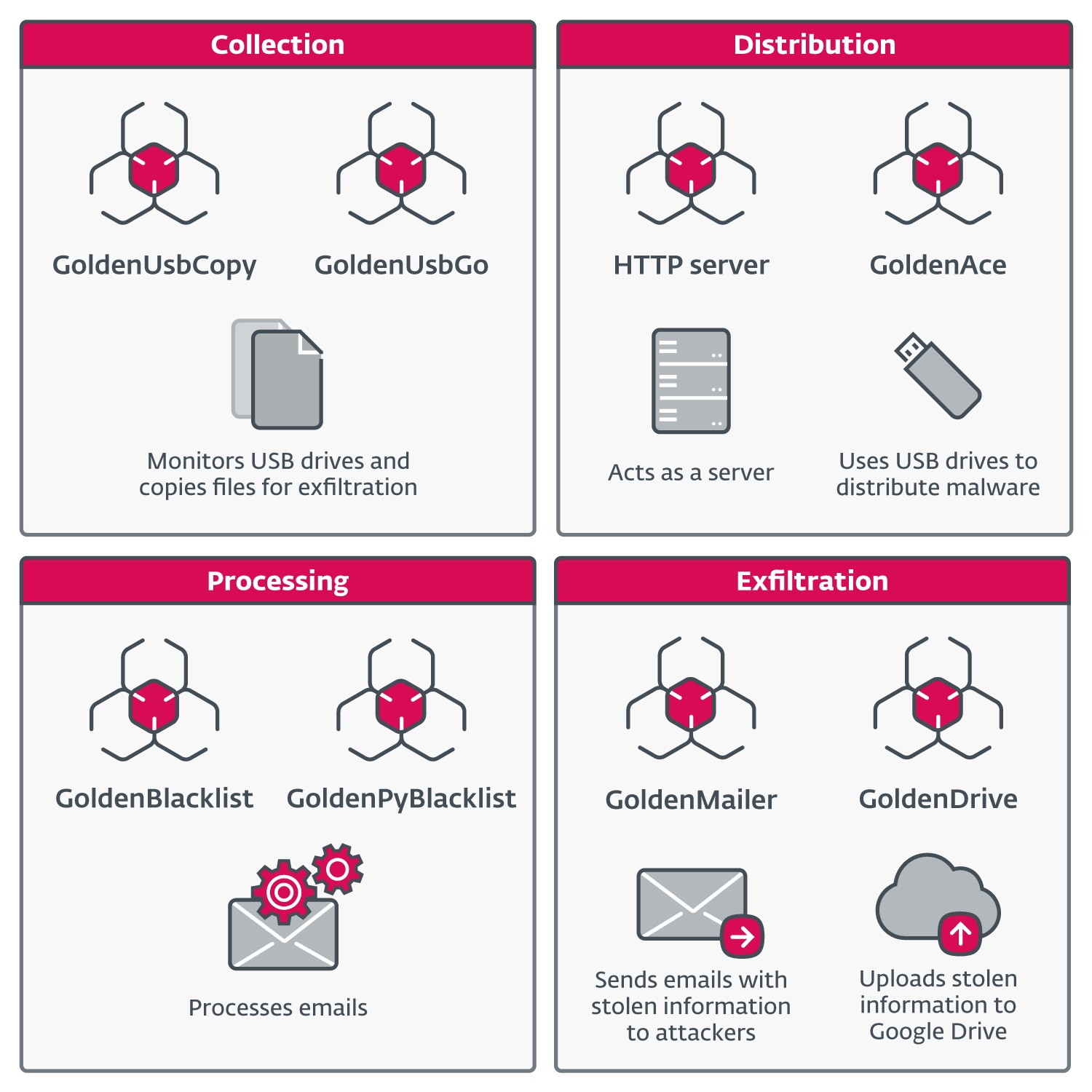

Но в 2022 году GoldenJackal начала использовать новый модульный тулкит на базе Go, который выполнял уже описанные выше действия и позволял злоумышленникам наделять машины разными ролями. Например, одни системы использовались для кражи файлов, а другие выступали в роли файловых стейджеров или точек распространения конфигураций.

Новая малаврь, используемая для заражения USB-накопителей, носит название GoldenAce, а инструменты для кражи файлов и передачи их злоумышленникам: GoldenUsbCopy и GoldenUsbGo.

Специалисты отмечают, что GoldenUsbGo уже не использует конфигурацию, зашифрованную AES, и осуществляет кражу файлов на основе жестко закодированных инструкций, включая недавно измененные файлы (до 14 дней) размером менее 20 МБ, которые соответствуют определенным типам. Например, содержат ключевые слова «pass», «login» и «key», или имеют определенное расширение — .pdf, .doc/.docx, .sh, .bat.

Еще один компонент малвари, упомянутый исследователями — GoldenBlacklist (и его Python-версия GoldenPyBlacklist). Он находит и архивирует определенные электронные письма во взломанных системах.

Также в отчете упоминаются компоненты GoldenMailer (отправляет украденную информацию злоумышленникам по электронной почте) и GoldenDrive (загружает данные в Google Drive).