Злоумышленники скомпрометировали эксклюзивного партнера компании ESET в Израиле и разослали клиентам фишинговые письма, в которых под видом антивирусного ПО предлагалось установить уничтожающую данные малварь.

Фишинговая кампания началась 8 октября 2024 года. Хакеры рассылали жертвам электронные письма с логотипом ESET с легитимного домена eset.co.il. И хотя домен eset.co.il содержит контент и логотипы ESET, представители компании пояснили, что домен принадлежит партнеру, и им управляет компания Comsecure — израильский дистрибьютор продуктов ESET.

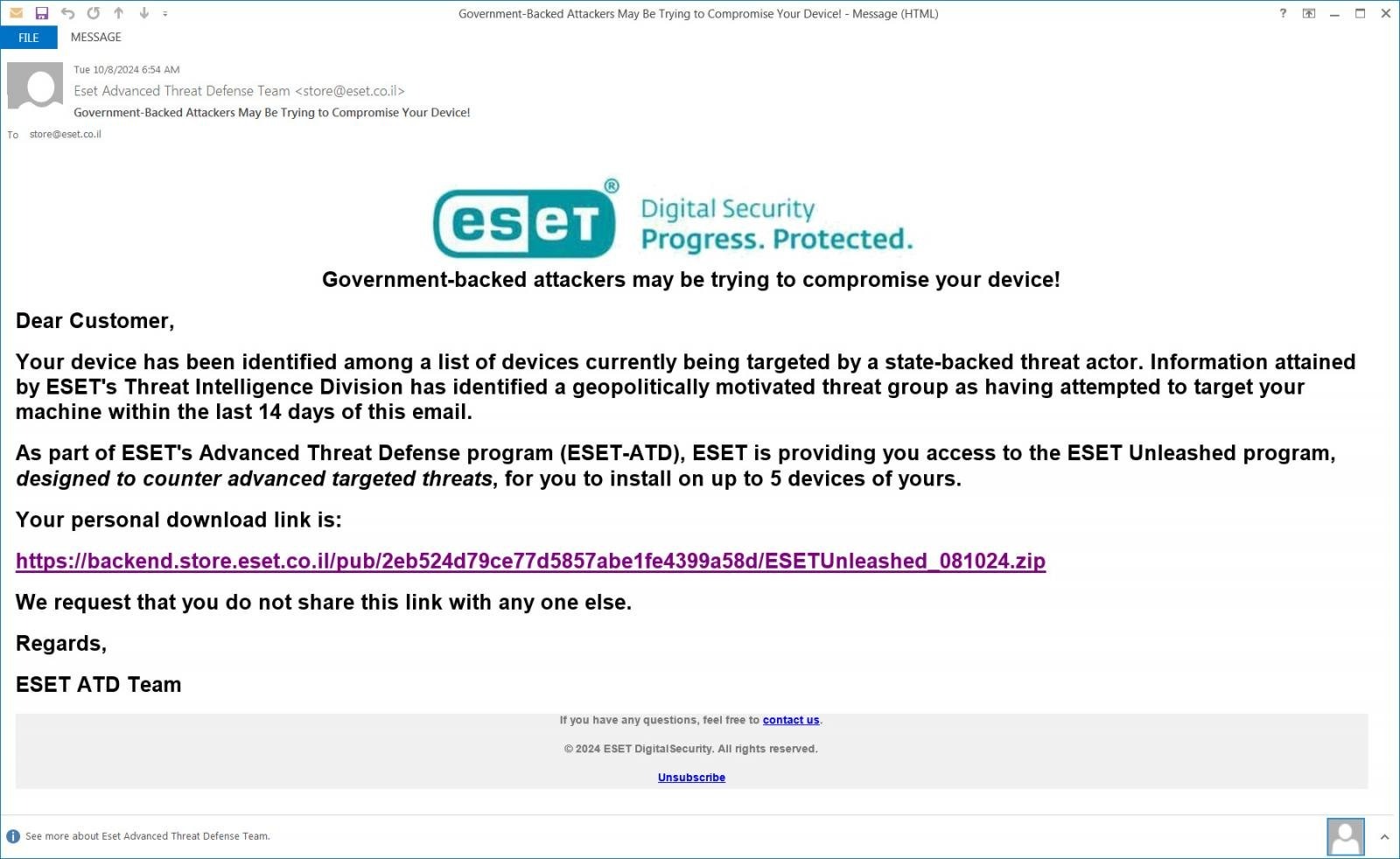

В письмах хакеры выдавали себя за представителей ESET Advanded Threat Defense Team и предупреждали, что некие правительственные хакеры якобы пытаются атаковать устройство клиента. Для защиты от этой угрозы жертве предлагалось установить продвинутый антивирусный инструмент под названием ESET Unleashed, который якобы предназначен для «противодействия современным таргетированным угрозам».

Чтобы придать атаке большую легитимность, ссылка на загрузку ESET Unleashed тоже вела в домен eset.co.il. Например: https://backend.store.eset.co[.]il/pub/2eb524d79ce77d5857abe1fe4399a58d/ESETUnleashed_081024.zip (в настоящее время URL злоумышленников уже неактивны).

Вредоносный ZIP-архив содержал четыре DLL-файла, подписанные подлинным цифровым сертификатом ESET, и файл Setup.exe, который не был подписан. При этом все DLL-библиотеки представляли собой легитимные файлы, действительно распространяющиеся в составе антивирусного ПО ESET, а вот Setup.exe был вайпером, то есть малварью для стирания и уничтожения данных.

Как сообщает известный ИБ-специалист Кевин Бомонт (Kevin Beaumont), изучивший вредоноса, тот использовал множество приемов, чтобы избежать обнаружения и обращался к легитимному израильскому новостному сайту www.oref.org.il.

«Я смог заставить [вайпер] корректно сработать только на физическом ПК. Он вызывает различные очевидно вредоносные вещи, например, использует Mutex, созданный группировкой Yanluowang, занимающейся вымогательством и шифровальщиками», — пишет Бомонт, отмечая, что восстановить данные после такой атаки, похоже, невозможно.

Пока неизвестно, на какое количество организаций была направлена эта кампания, и как именно была скомпрометирована компания Comsecure.