Хакерская группировка Clop начала вымогать деньги к компаний, которые пострадали в результате атаки на компанию Cleo. На своем сайте в даркнете хакеры перечислили 66 жертв и объявили, что у них есть 48 часов, чтобы выйти на связь.

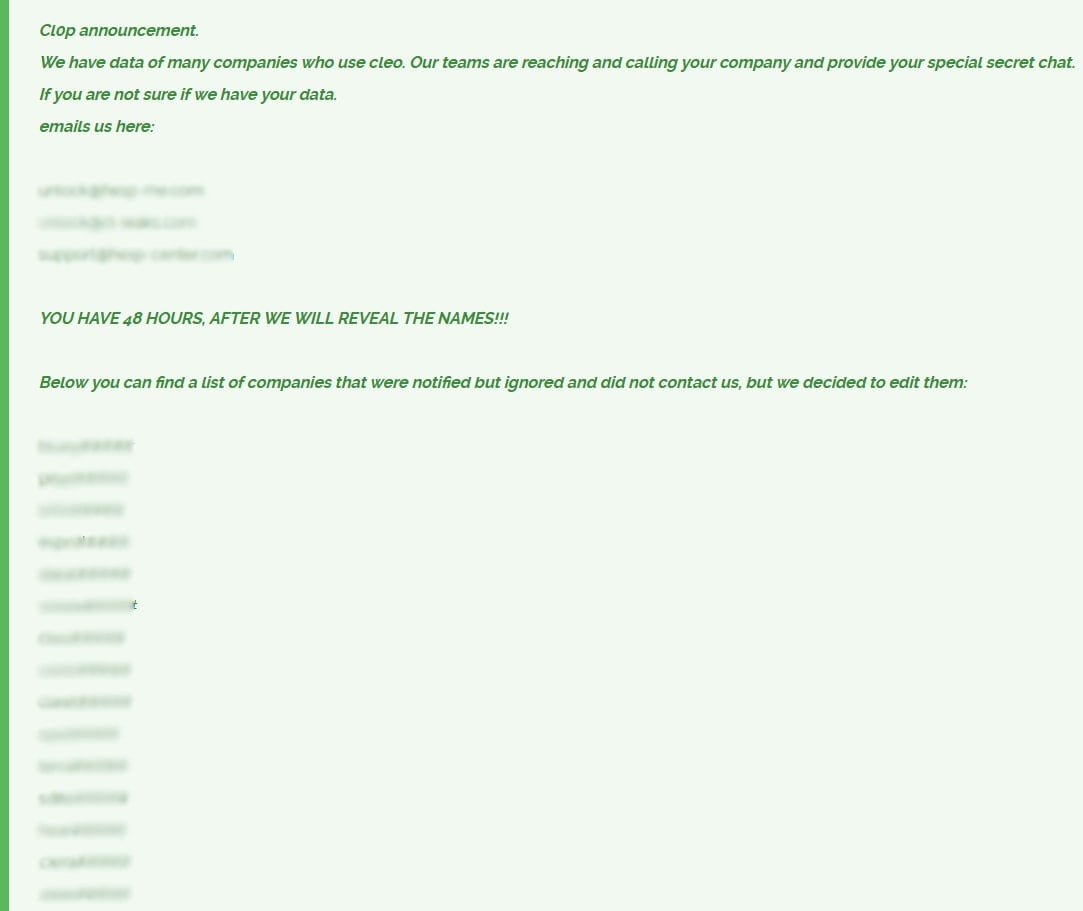

Как сообщает издание Bleeping Computer, злоумышленники заявили, что уже связываются с пострадавшими компаниями напрямую и предоставляют им ссылки на защищенный чат для проведения переговоров о выплате выкупа. Также на сайте группировки указаны email-адреса, по которым жертвы могут связаться со взломщиками самостоятельно.

Суммарно на сайте перечислены 66 неполных названий компаний, которые еще не вступили в переговоры. Clop угрожает раскрыть их названия, если они не выйдут на связь. При этом злоумышленники подчеркивают, что список жертв неполон: на сайте указаны только те компании, с которыми уже пытались связаться, но они не ответили на сообщения. То есть пострадавших может быть больше.

Напомним, что недавняя атака на Cleo и ее клиентов продолжает длинную череду атак Clop на различное корпоративное ПО (включая Accellion FTA, GoAnywhere MFT и MOVEit Transfer).

На этот раз злоумышленники воспользовались 0-day уязвимостью CVE-2024-50623 в Cleo в LexiCom, VLTransfer и Harmony, которая позволяла неограниченно загружать и скачивать произвольные файлы, что в итоге вело к удаленному выполнению кода.

В середине декабря разработчики Cleo выпустили патч для этой проблемы и рекомендовали всем клиентам как можно скорее обновиться до версии 5.8.0.24.

Продуктами Cleo пользуются более 4000 компаний по всему миру, включая таких гигантов как Target, Walmart, Lowes, CVS, The Home Depot, FedEx, Kroger, Wayfair, Dollar General, Victrola и Duraflame. То есть итоговый список пострадавших компаний может оказаться весьма обширным.