Компания Palo Alto Networks сообщает, что хакеры уже эксплуатируют свежую DoS-уязвимость CVE-2024-3393 (8,7 баллов по шкале CVSS), чтобы отключать защиту брандмауэров, заставляя их перезагружаться. Многократное использование уязвимости вообще приводит к тому, что устройства переходят в сервисный режим, и для восстановления их работы требуется ручное вмешательство.

«Уязвимость, связанная с отказом в обслуживании в функции DNS Security программного обеспечения PAN-OS, позволяет неаутентифицированному злоумышленнику отправить брандмауэру вредоносный пакет, который приведет к его перезагрузке. Повторные попытки спровоцировать это состояние приведут к переходу брандмауэра в сервисный режим», — гласит официальный бюллетень безопасности.

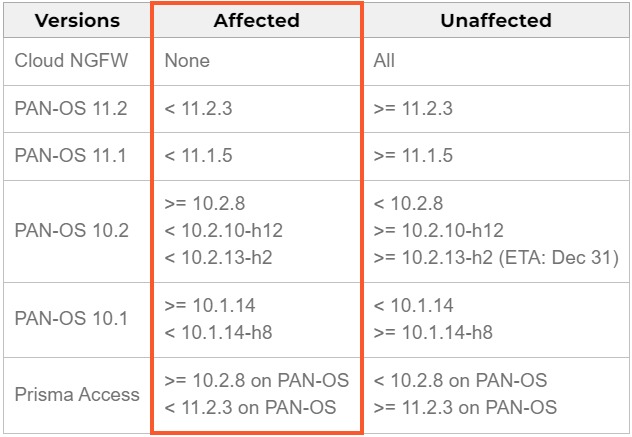

Проблема затрагивает только те устройства, на которых включена функция DNS Security. Версии уязвимых перед CVE-2024-3393 продуктов приведены в таблице ниже.

Баг был исправлен в составе PAN-OS 10.1.14-h8, PAN-OS 10.2.10-h12, PAN-OS 11.1.5, PAN-OS 11.2.3 и последующих релизах.

При этом производитель предупреждает, что уязвимость уже находится под атаками, и клиенты компании уже сталкивались с перебоями в работе, когда их брандмауэры блокировались вредоносными DNS-пакетами злоумышленников, которые использовали CVE-2024-3393.