The Shadowserver Foundation предупреждает о масштабной брутфорс-кампании, в которой задействованы почти 2,8 млн IP-адресов. Неизвестные злоумышленники стремятся подобрать учетные данные для широкого спектра сетевых девайсов, включая устройства Palo Alto Networks, Ivanti и SonicWall.

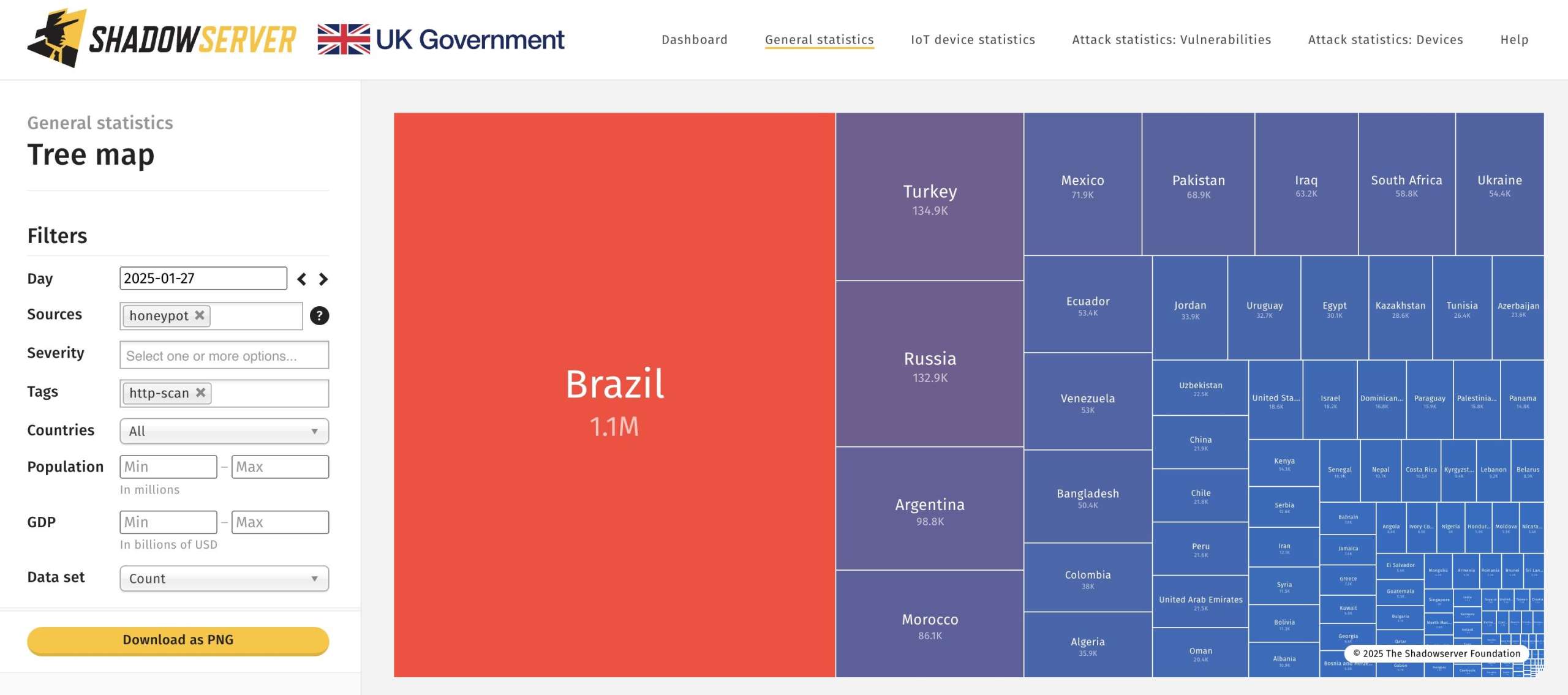

По данным специалистов, брутфорс-атаки начались еще в прошлом месяце, но недавно они приобрели внушительный размах: в них ежедневно участвуют почти 2,8 млн IP-адресов. Большинство из них (1,1 млн) связаны с Бразилией, за которой следуют Турция, Россия, Аргентина, Марокко, Мексика, а также другие страны.

Исследователи отмечают, что атакующие IP-адреса распределены по многим сетям и AS, и вероятно, входят в состав некоего ботнета или связаны с резидентными прокси.

Устройства, осуществляющие атаки, в основном представляют собой маршрутизаторы MikroTik, Huawei, Cisco, Boa и ZTE, а также различные IoT-девайсы, которые часто становятся жертвами ботнетов.

Целями атак являются защитные устройства, такие как брандмауэры, VPN, шлюзы, часто доступные через интернет для обеспечения удаленного доступа. По словам исследователей, такие устройства могут интересовать злоумышленников как выходные узлы для резидентных прокси: с их помощью преступники смогут направлять вредоносный трафик через корпоративные сети организаций. Подобные узлы обычно считаются «высококачественными», поскольку организации имеют хорошую репутацию, и атаки становится сложнее обнаружить и остановить.

Напомним, что в прошлом году специалисты Cisco предупреждали о похожей масштабной брутфорс-кампании, нацеленной на устройства Cisco, CheckPoint, Fortinet, SonicWall и Ubiquiti по всему миру.