Специалисты «Лаборатории Касперского» обнаружили фишинговые рассылки, нацеленные на частных пользователей и компании, с вложениями в виде файлов SVG. Цель злоумышленников — похитить учетные данные от сервисов Google и Microsoft.

По данным компании, в марте 2025 года число всех фишинговых атак с использованием SVG-файлов увеличилось почти в шесть раз по сравнению с февралем. С начала года по всему миру было обнаружено более 4000 таких писем.

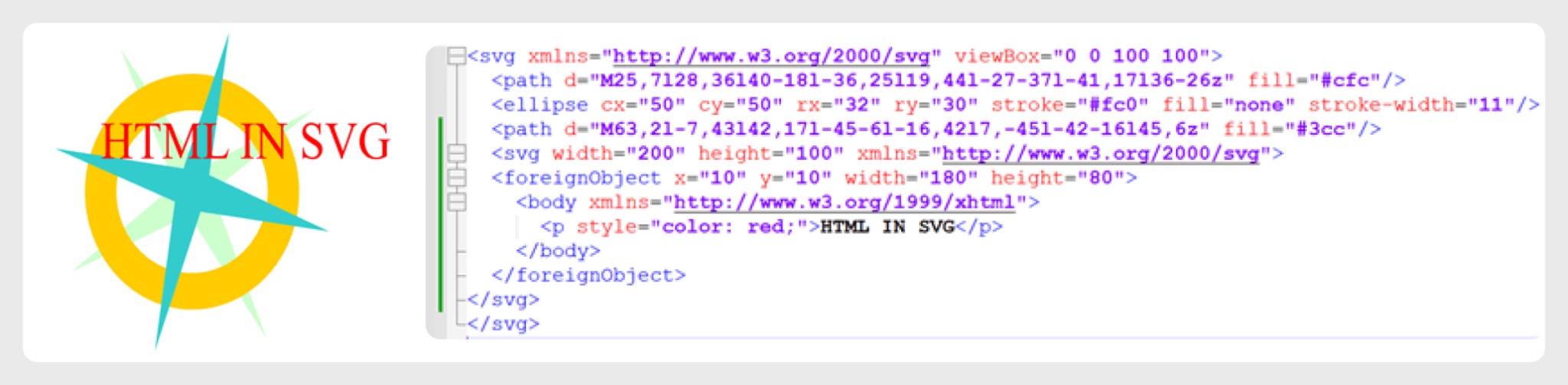

SVG (Scalable Vector Graphics) — это формат для описания двумерной векторной графики с помощью языка разметки XML. В отличие от форматов JPEG или PNG, SVG поддерживает JavaScript и HTML. Это облегчает дизайнерам работу с неграфическим контентом, таким как текст, формулы и интерактивные элементы. Однако злоумышленники используют SVG в своих целях, встраивая в такие файлы скрипты со ссылками на фишинговые страницы.

Файл SVG, который рассылают злоумышленники, по сути, представляет собой HTML-страницу без описания графики. При открытии в браузере этот файл открывается как веб-страница со ссылкой, якобы ведущей на некий аудиофайл.

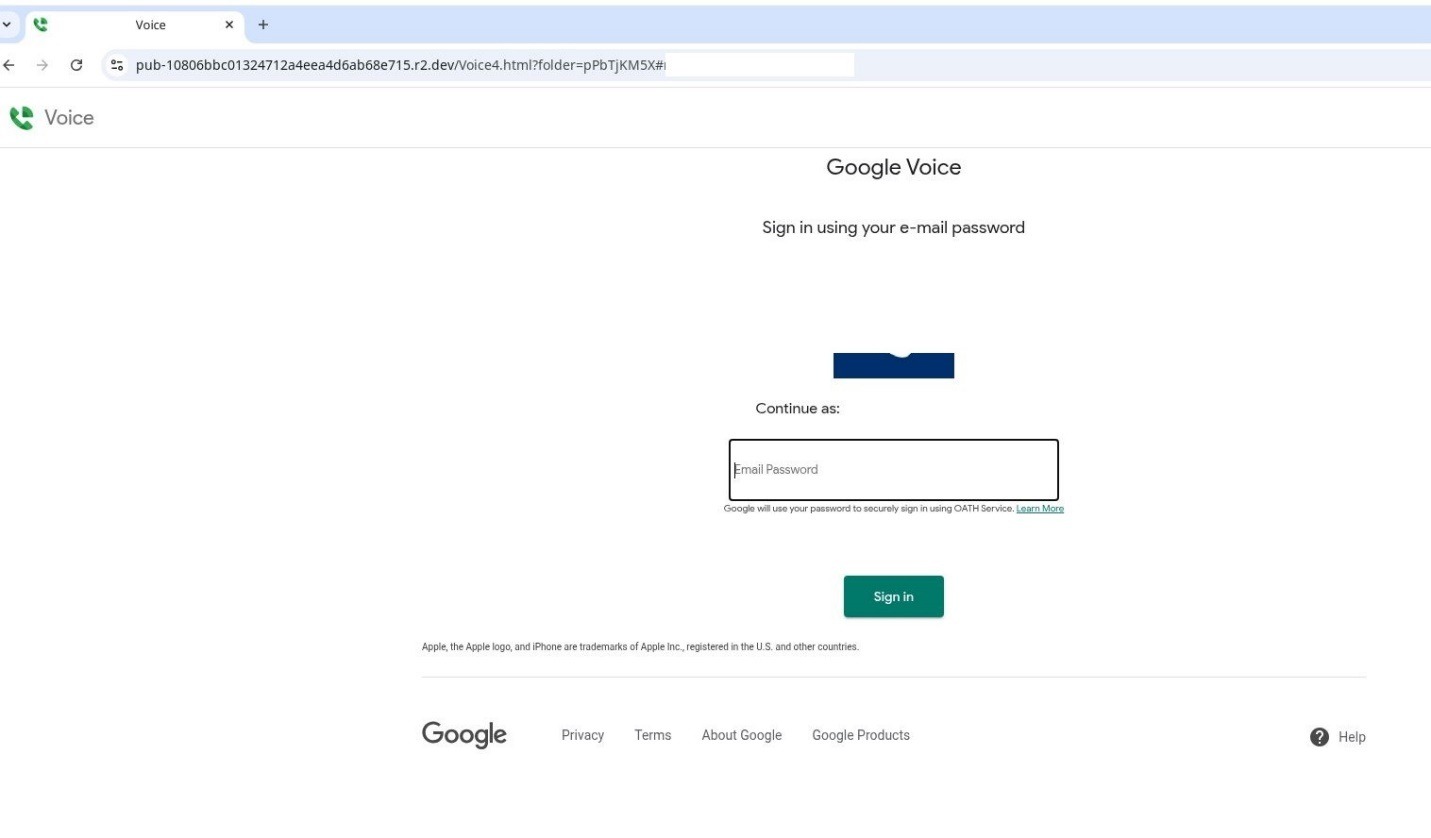

Если человек нажмет кнопку «Прослушать», откроется фишинговая страница, которая имитирует аудиозапись Google Voice. На самом деле никакой звуковой дорожки нет — это просто статичное изображение. При попытке воспроизвести аудио открывается фишинговая страница, имитирующая окно для входа в почту. Эта страница тоже содержит упоминание Google Voice, а также лого атакуемой компании для усыпления бдительности пользователя. Если ввести на ней логин и пароль, их получат злоумышленники.

В других фишинговых письмах вложение в формате SVG было представлено как документ, требующий проверки и подписи. В этом случае в SVG-файл встроен JS-скрипт, который при попытке открыть файл открывает в браузере фишинговый ресурс, имитирующий форму авторизации в сервисах Microsoft. В остальном схема такая же: на этой поддельной странице от пользователя требуется ввести учетные данные.

«Фишеры постоянно совершенствуют свои инструменты. Они экспериментируют с различными форматами вложений. В настоящее время схемы с использованием SVG-файлов технически устроены относительно просто: файлы содержат либо, собственно, фишинговую страницу, либо скрипт перенаправления на такую страницу. Но в дальнейшем такая техника потенциально может быть использована и в более сложных целевых атаках», — комментирует Роман Деденок, эксперт по кибербезопасности в «Лаборатории Касперского».