Аналитики компании F6 зафиксировали попытки атак на российских пользователей с применением приложения SuperCard — новой вредоносной модификации легитимной программы NFCGate.

Напомним, что мы уже не раз рассказывали (1, 2, 3, 4) о таких атаках, которые впервые привлекли внимание ИБ-экспертов осенью 2023 года, когда стали появляться первые сообщения об атаках на клиентов крупных чешских банков.

Эти NFC-атаки строятся вокруг злоупотребления упомянутым опенсорсным приложением NFCGate, которое еще в 2015 году создали студенты Дармштадтского технического университета. Оно предназначено для отладки протоколов передачи NFC-данных.

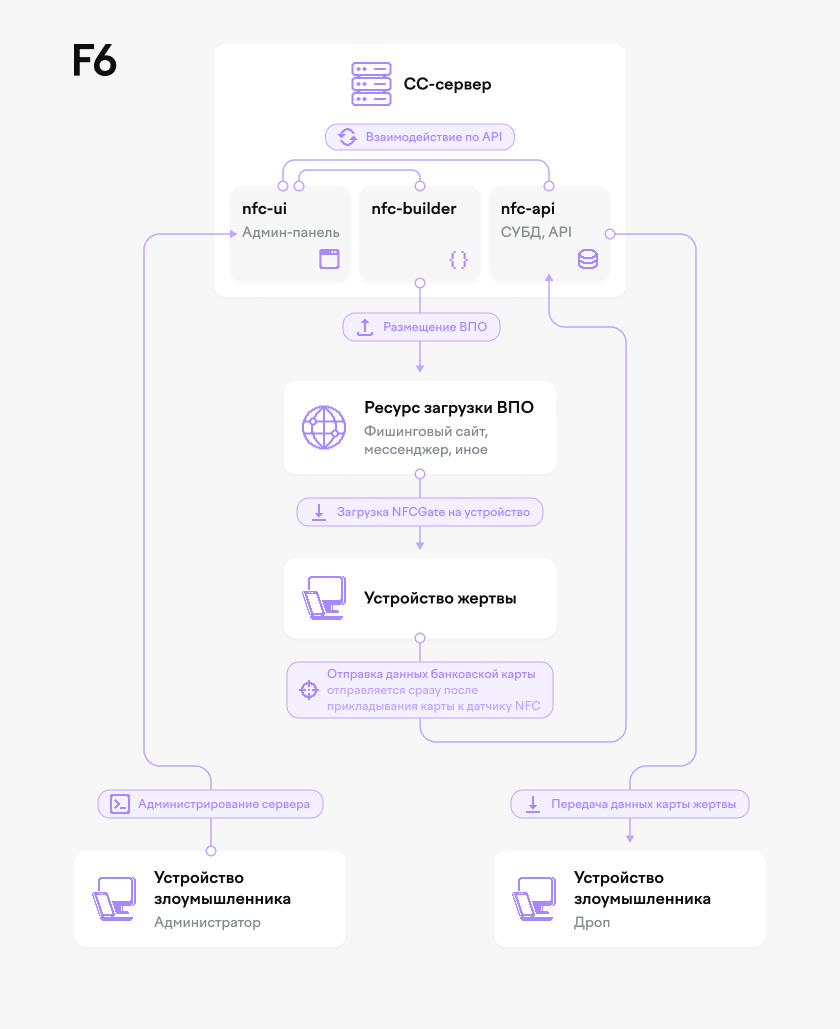

Приложение поддерживает множество функций, но наибольший интерес для злоумышленников представляет захват NFC-трафика приложений и передача его на удаленное устройство, которым может выступать сервер или непосредственно смартфон атакующего. Обычно, используя социальную инженерию, потенциальную жертву убеждают в необходимости установки вредоносного APK-файла на устройство под видом полезной программы.

Первые атаки с применением NFCGate в России были зафиксированы в августе 2024 года.

Как теперь сообщают специалисты F6, в мае 2025 года были обнаружены первые попытки атак на клиентов российских банков с использованием малвари SuperCard. Вредоносное приложение позволяет злоумышленникам похищать данные банковских карт через перехват NFC-трафика, чтобы впоследствии похитить средства со счетов пользователей.

Об обнаружении MaaS-платформы (malware-as-a-service) SuperCard X весной текущего года предупреждали исследователи компании Cleafy, зафиксировавшие атаки в Италии. Эксперты полагали, что SuperCard X связана с китайскими хакерами и писали, что платформа рекламируется через Telegram-каналы, где клиентам также предлагается прямая поддержка.

При этом в атаках были задействованы несколько образцов малвари, незначительно отличавшиеся друг от друга. То есть клиенты MaaS-платформы имели возможность создавать собственные сборки, адаптированные к региональной специфике и соответствующие другим потребностям.

Как теперь рассказывают в F6, в апреле 2025 года они также обнаружили несколько Telegram-каналов на китайском языке, в которых предлагалась подписка на малварь Supercard. На тот момент SuperCard X поддерживал как минимум китайский и английский языки.

На китайском выходили все публикации, работала служба поддержки и боты для покупки подписки, а на английском изредка появлялись уточняющие комментарии. Тогда малварь позиционировалась как решение для атак на пользователей крупных банков США, Австралии и Европы.

В своем отчете F6 отмечает, что никаких ограничений на использование малвари в тех или иных странах установлено не было. Поэтому неудивительно, что между первым публичным упоминанием SuperCard и первой атакой в России прошло меньше месяца.

Аналитики считают, что хакеры тестировали новую разновидность малвари в России. По их данным, по итогам первого квартала 2025 года общий ущерб российских пользователей от использования разных версий NFCGate составил 432 млн рублей, а число скомпрометированных Android-устройств, на которых была установлена малварь, превысило 175 000.

Анализ нескольких образцов приложения SuperCard показал серьезные отличия, как в части функциональных возможностей, так и в структуре кода. К примеру, один из образцов был упакован с помощью Jiagu, а другой — способен получать не только NFC-трафик от жертвы, но и данные банковской карты, считанные с помощью отправки команд на ее EMV-чип.

Предполагается, что причиной таких расхождений может быть то, что разработкой этих модификаций занимались разные хак-группы.

«Среди всех угроз для клиентов российских банков вредоносные версии NFCGate развиваются самыми быстрыми темпами. Меньше чем за год арсенал злоумышленников, которые действуют против пользователей в России, использующих Android-устройства, расширился до множества модификаций – их число прибавляется почти каждую неделю. Значительные отличия между разными сборками указывают: разработчики криминальных решений непрерывно пересматривают и совершенствуют свои технологии, а организаторы преступных схем находятся в постоянном поиске новых инструментов. Причем используют как собственные разработки, так и заимствуют для атак на клиентов российских банков решения, которые криминал успешно применяет в других странах», – комментирует Дмитрий Ермаков, руководитель департамента противодействия финансовому мошенничеству (Fraud Protection) компании F6.