ИБ-специалисты обратили внимание, что десятки клиентов инфостилера Rhadamanthys жалуются на потерю доступа к серверам малвари. Предполагается, что эти проблемы могут быть связаны с операцией правоохранительных органов.

Rhadamanthys — популярный среди преступников стилер, работающий по схеме MaaS – malware-as-a-service, то есть «малварь-как-услуга». Он способен похищать учетные данные, файлы cookie и другую информацию из браузеров, почтовых клиентов и множества других приложений. Как правило, вредонос распространяется через фейковые кряки для софта, описания роликов на YouTube и вредоносную рекламу в поисковиках.

Rhadamanthys работает по подписке, то есть хакеры платят разработчикам за доступ к самой малвари и веб-панели для сбора украденных данных, а также за техподдержку.

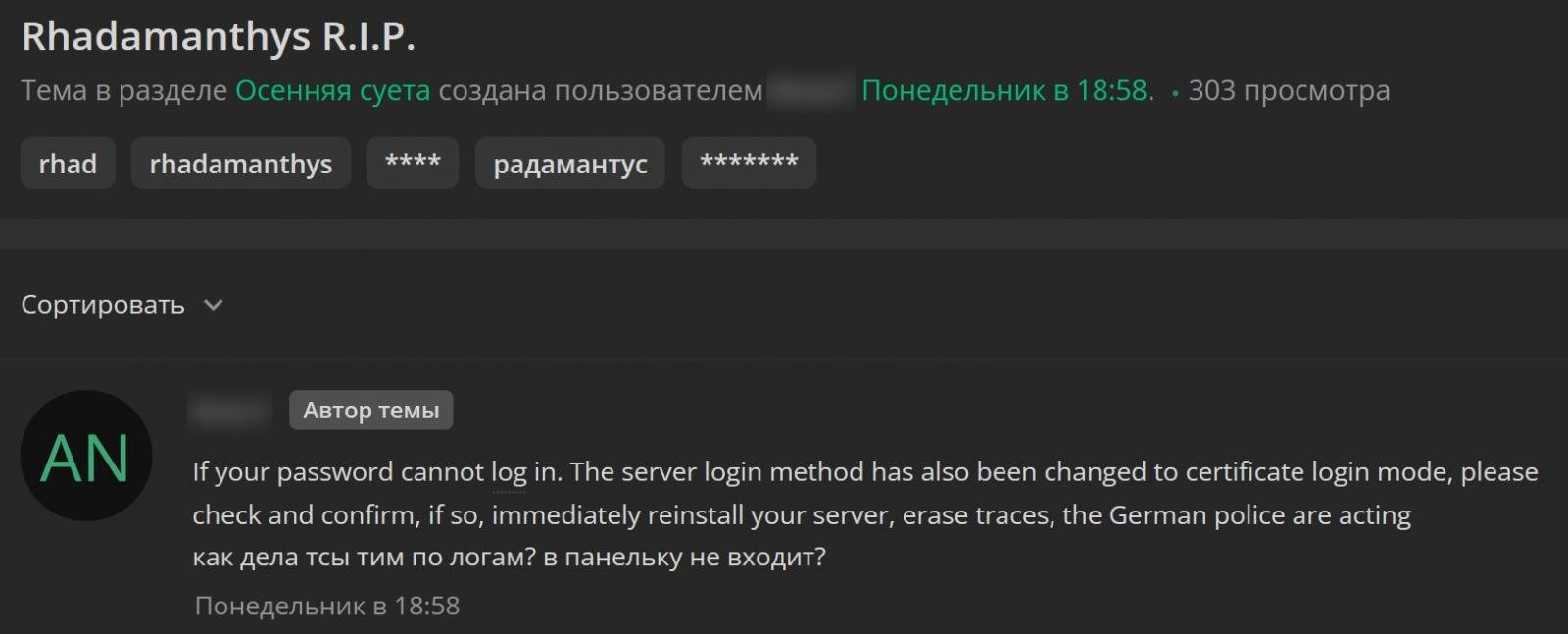

ИБ-исследователи g0njxa и Gi7w0rm сообщили изданию Bleeping Computer, что в последние дни многие клиенты стилера взволнованы и подозревают, что данные об их операциях могли попасть в руки правоохранительных органов. На хакерском форуме операторы Rhadamanthys сообщают, что SSH-доступ к панелям стилера изменился, и теперь вместо привычного root-пароля система требует сертификат.

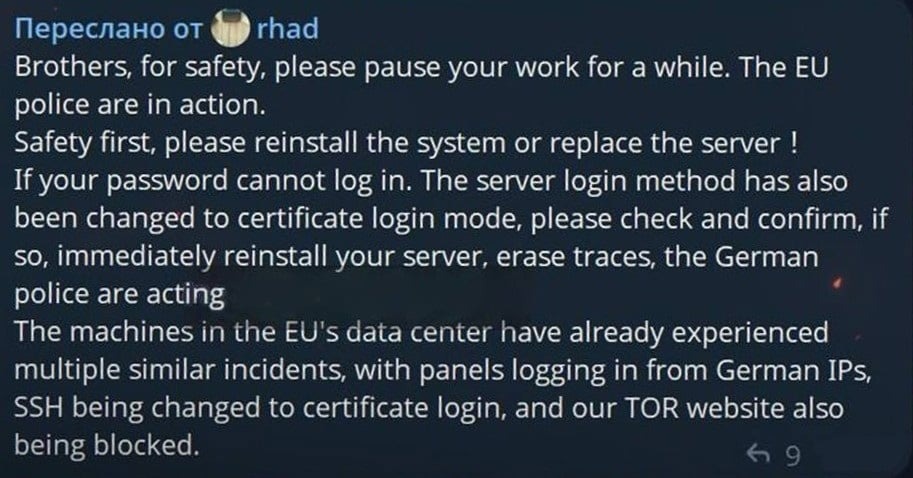

«Если пароль не работает и метод входа изменен на режим по сертификату, проверьте и немедленно переустановите сервер, сотрите следы — работает немецкая полиция», — пишет один из пользователей.

Другой клиент пишет:

«Подтверждаю, гости посетили мой сервер, пароль удален, вход только по сертификату. Пришлось все снести и отключить сервер. Те, кто ставил все вручную, вероятно, не пострадали, а те, кто использовал "умную панель" — пострадали жестко».

Сами разработчики Rhadamanthys пишут, что ситуация может быть связана с немецкими правоохранителями, так как перед потерей доступа к панелям стилера, размещенным в европейских дата-центрах, фиксировались входы с немецких IP.

Кроме того, g0njxa сообщил, что Tor-сайты Rhadamanthys тоже отключены, однако традиционного для таких случаев баннера о вмешательстве правоохранительных органов пока нет.

Исследователи полагают, что происходящее может быть частью операции «Эндшпиль» — масштабной кампании правоохранителей, нацеленной на MaaS-сервисы.

Напомним, что ранее в рамках Operation Endgame полиция вывела сервис AVCheck, а также инфраструктуру множества вредоносов, включая SmokeLoader, DanaBot, IcedID, Pikabot, Trickbot, Bumblebee и SystemBC.

В настоящее время на официальном сайте Operation Endgame активен таймер, согласно которому некий новый анонс будет опубликован уже сегодня.