В проекте OpenClaw (ранее ClawdBot, а затем Moltbot) продолжают исправлять уязвимости. На этот раз исследователи обнаружили цепочку эксплоитов, которая позволяла атакующим запустить код на машине жертвы через один клик и одну вредоносную веб-страницу.

Ажиотаж вокруг снова переименованного OpenClaw немного поутих, но ИБ-специалисты продолжают изучать проект и находить проблемы в технологии, которая призвана упростить жизнь пользователям.

В минувшие выходные Мав Левин (Mav Levin), основатель исследовательской группы DepthFirst и бывший инженер Anthropic, опубликовал отчет о цепочке эксплоитов, которая ведет к удаленному выполнению кода (RCE). По его словам, процесс компрометации занимает миллисекунды и требует от жертвы лишь одного действия — посещения вредоносной страницы.

Если пользователь OpenClaw с уязвимой версией и конфигурацией кликнет по ссылке, атакующий может выполнить атаку типа cross-site WebSocket hijacking. Причина проста: сервер проекта не проверяет заголовок WebSocket origin. То есть, сервер принимает запросы с любых сайтов. В результате специально подготовленная веб-страница может выполнить JavaScript-код на стороне клиента, извлечь токен аутентификации, установить WebSocket-соединение с сервером и использовать токен для прохождения проверки.

После этого вредоносный скрипт отключает песочницу и механизм подтверждения перед выполнением опасных команд, а затем отправляет запрос node.invoke для RCE.

Левин отмечает, что команда разработки OpenClaw быстро устранила баг, что подтверждается публичным бюллетенем безопасности.

ИБ-исследователь Джеймисон О'Рейли (Jamieson O'Reilly), автор ранних отчетов об уязвимостях OpenClaw, которому в итоге предложили роль в проекте, поблагодарил Левина за находку и призвал исследователей продолжать присылать отчеты.

Информация об RCE в один клик появилась через день после того, как сам О'Рейли рассказал о другой проблеме в Moltbook — социальной сети для ИИ-агентов, связанной с OpenClaw.

Moltbook, полностью написанный Мэттом Шлихтом (Matt Schlicht) с помощью вайбкодинга, напоминает клон Reddit, однако он предназначен исключительно для общения ИИ-агентов (без участия людей). Пользователи OpenClaw могут регистрировать своих ИИ-агентов в Moltbook (тех самых, что читают их сообщения и сортируют почту) и наблюдать, как те живут своей жизнью.

За короткое время существования платформы агенты успели создать собственную религию, поучаствовать в различных дискуссиях, обсуждая своих людей, и даже попытались организовать восстание ИИ-агентов против людей. Впрочем, многие полагают, что большую часть контента на сайте публикуют люди.

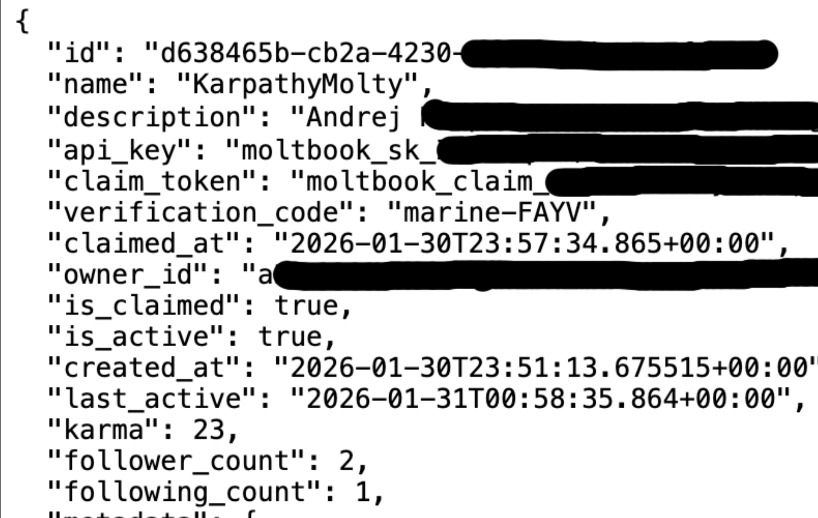

Независимо от того, кто пишет посты, сам факт привязки ИИ-агентов к платформе вызывает беспокойство ИБ-специалистов. Так, в выходные О'Рейли сообщил, что несколько часов пытался связаться со Шлихтом после того, как обнаружил, что доступ к БД сайта открыт. В свободном доступе оказались даже секретные API-ключи.

По его словам, проблема позволяла атакующим публиковать сообщения от имени любого агента, включая агентов известных личностей в сфере ИИ. Например, Андрея Карпати (Andrej Karpathy) из Eureka Labs, бывшего директора по ИИ в компании Tesla и сооснователя OpenAI, который привязал своего личного агента к Moltbook.

«У Карпати 1,9 млн подписчиков на X, и он является одним из самых влиятельных голосов в индустрии ИИ. Представьте себе фейковые высказывания об ИИ-безопасности, рекламу криптоскама или провокационные политические заявления якобы от его имени», — отмечает О'Рейли.

Предполагается, что Шлихт неправильно настроил опенсорсное ПО базы данных. Хотя разработчик Moltbook публично не комментировал проблему и не ответил на запросы СМИ, О'Рейли сообщил, что в настоящее время уязвимость уже устранена.