Обнаружена необычная фишинговая кампания, нацеленная на пользователей аппаратных криптовалютных кошельков Trezor и Ledger. Вместо традиционных электронных писем злоумышленники рассылают бумажные письма на официальных бланках, стремясь завладеть seed-фразами и похитить средства жертв.

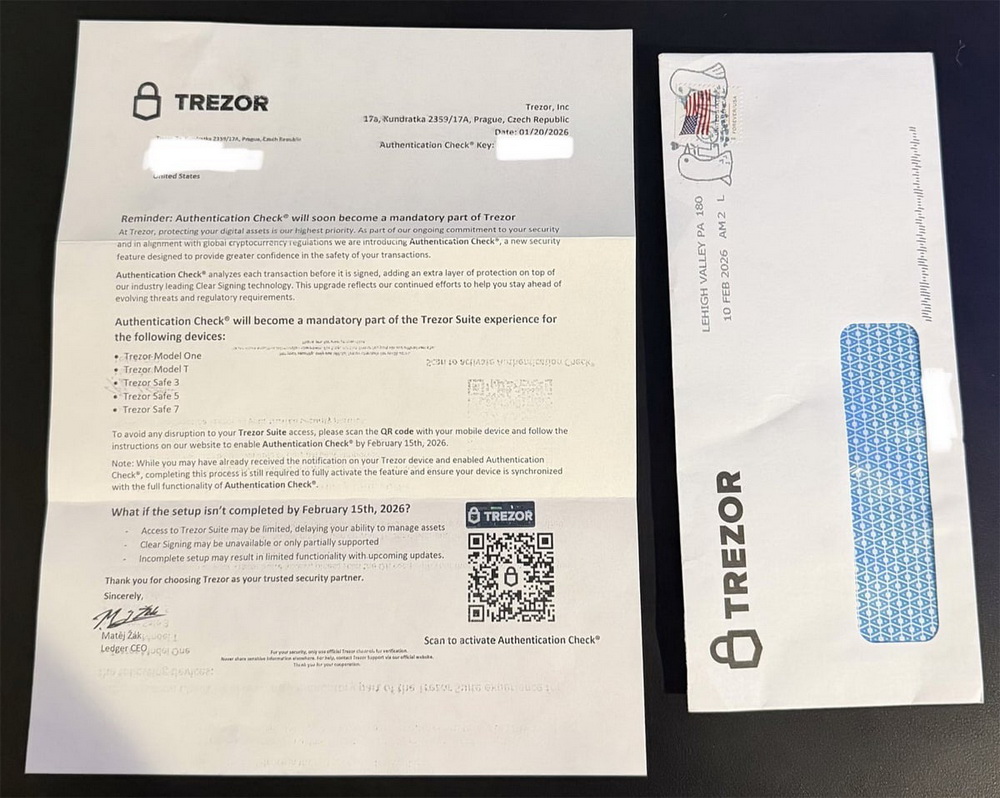

Письма выглядят как официальные уведомления от отделов безопасности Trezor и Ledger. В них говорится о якобы новой обязательной процедуре — «Проверке аутентификации» или «Проверке транзакций». Получателям предлагают отсканировать QR-код и пройти верификацию на специальном сайте до определенной даты, иначе они потеряют доступ к функциям своего кошелька.

Одним из получателей таких писем стал ИБ-эксперт Дмитрий Смилянец, который и рассказал о новой уловке мошенников. В письме, которое Смилянец получил от лица компании Trezor, утверждалось, что пользователю необходимо завершить процесс проверки до 15 февраля 2026 года.

Как сообщают пользователи, аналогичные послания, написанные от лица представителей Ledger, содержали дату 15 октября 2025 года. Оба письма создавали искусственное чувство срочности, подталкивая жертв к немедленным действиям.

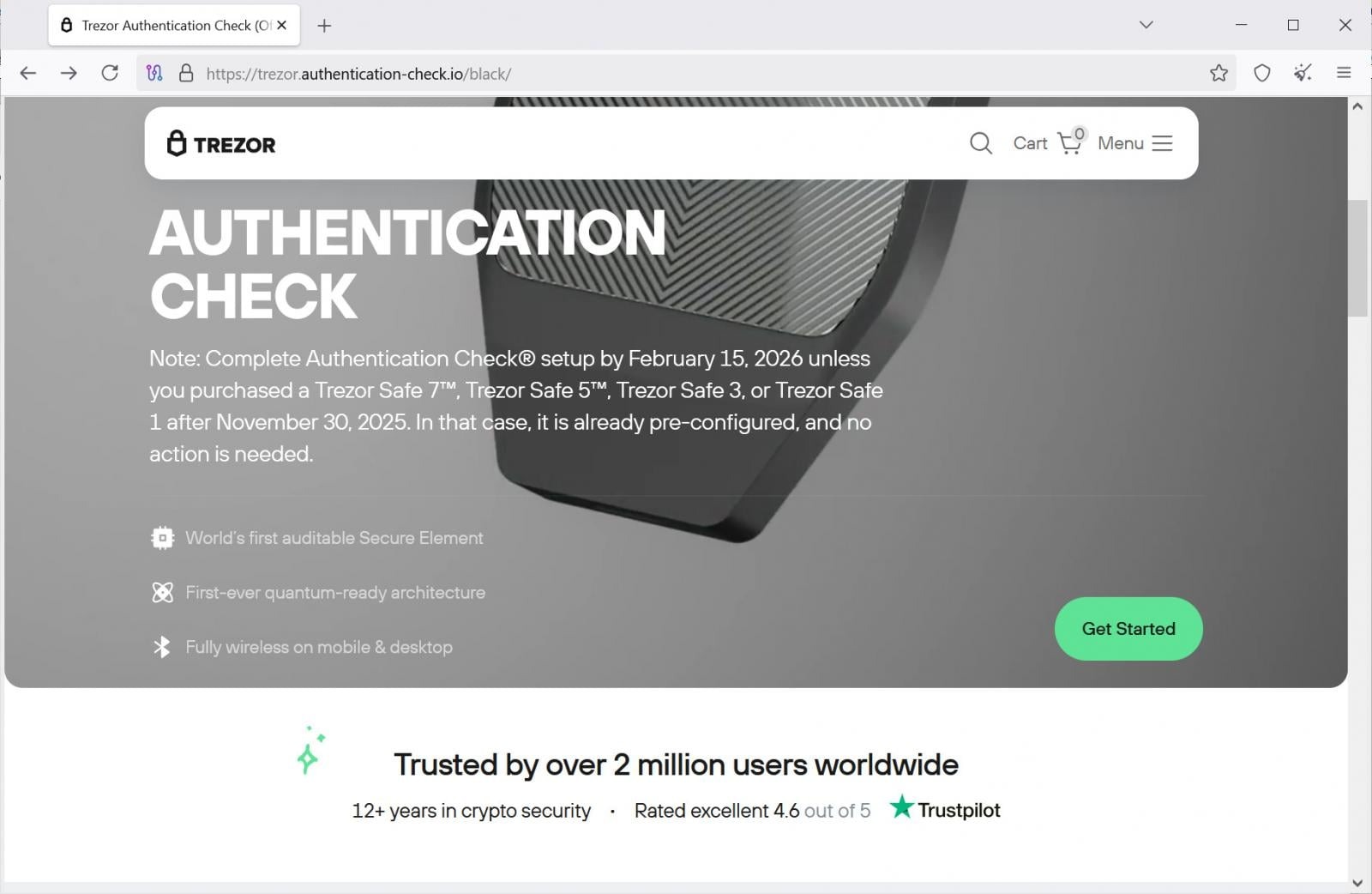

QR-коды из писем ведут на вредоносные сайты, имитирующие официальные страницы настройки Trezor и Ledger. На момент проведения расследования один из фишинговых доменов уже был заблокирован, но сайт-двойник Trezor оставался активным.

Мошенническая схема проста и строится на психологическом давлении. Поддельные страницы предупреждают о возможных серьезных последствиях: ограничении доступа к кошельку, ошибках при подписании транзакций, проблемах с обновлениями. На финальном этапе от пользователей требуют ввести seed-фразу, состоящую из 12, 20 или 24 слов. Якобы это необходимо для подтверждения владения устройством.

«Завершите настройку проверки аутентификации до 15 февраля 2026 года, только если вы не приобрели Trezor Safe 7, Trezor Safe 5, Trezor Safe 3 или Trezor Safe 1 после 30 ноября 2025 года. После указанной даты устройство уже предварительно настроено, и никаких действий не требуется», — гласит объяснение на фишинговом сайте.

После ввода данных они немедленно попадают в руки атакующих через API-интерфейс. Узнав seed-фразу, мошенники получают полный контроль над всеми средствами жертвы.

Стоит отметить, что это не первый случай, когда атакующие переходят в офлайн. К примеру, в 2021 году злоумышленники вообще рассылали потенциальным жертвам модифицированные устройства Ledger, которые воровали данные во время первичной настройки. А весной 2025 года пользователи аппаратных кошельков уже сообщали, о получении фальшивых бумажных писем, якобы написанных производителем Ledger.

В настоящее время неясно, как именно злоумышленники отбирали адресатов для таких писем. За последние годы у разработчиков Trezor и Ledger произошло несколько утечек данных клиентов, и предполагается, что мошенники могли получить доступ к почтовым адресам пользователей.

Специалисты напоминают: производители аппаратных кошельков никогда и ни при каких обстоятельствах не запрашивают у пользователей seed-фразы. Вводить их можно только непосредственно на самом устройстве при восстановлении доступа, но ни в коем случае не на компьютере, смартфоне или каком-то сайте.

Всем получателям писем рекомендуется уничтожить их и ни в коем случае не переходить по ссылкам и не сканировать QR-коды.