Исследователи из компании Flare обнаружили новый Linux-ботнет SSHStalker. Малварь проникает на устройства через брутфорс SSH, после чего использует скомпрометированные системы для поиска новых целей, то есть распространяется подобно червю. В основном атаки ботнета направлены на облачную инфраструктуру Oracle Cloud.

По данным специалистов, начальное заражение происходит через автоматизированное сканирование SSH и брутфорс. Для этого SSHStalker использует написанный на Go бинарник, который маскируется под популярную утилиту nmap.

Взломанные устройства сразу подключаются к процессу поиска новых SSH-целей. Так, эксперты нашли файл с результатами почти 7000 сканирований, причем все они проводились в январе 2026 года.

После успешного заражения хоста вредонос загружает компилятор GCC для сборки полезных нагрузок прямо на устройстве жертвы. Это помогает малвари лучше адаптироваться под окружение и усложняет ее обнаружение.

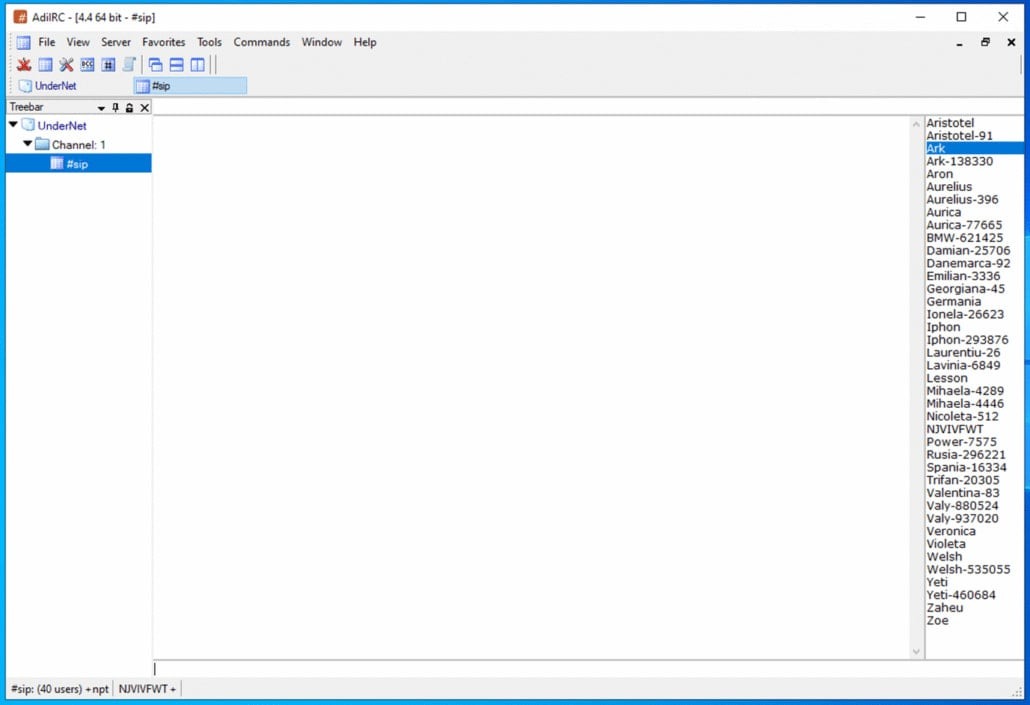

Первыми полезными нагрузками становятся IRC-боты на языке C со встроенными адресами управляющих серверов и каналами. Они подключают новых жертв к IRC-инфраструктуре ботнета. Далее SSHStalker подгружает архивы GS и bootbou с разными вариантами ботов для оркестрации и управления последовательностью выполнения команд.

Закрепление в системе реализовано через cron-задачи, которые запускаются каждые 60 секунд. Механизм проверяет, работает ли основной процесс бота, и перезапускает его при завершении.

По словам аналитиков, в атаках ботнет применяет эксплоиты для 16 уязвимостей, затрагивающих версии ядра Linux 2009–2010 годов. Эти баги используются для повышения привилегий после того, как брутфорс предоставил малвари доступ к учетной записи с низкими правами.

Что касается монетизации, эксперты заметили, что ботнет собирает ключи AWS и сканирует сайты. Также в составе SSHStalker были замечены инструменты для майнинга, включая высокопроизводительный Ethereum-майнер PhoenixMiner.

Также у вредоноса имеются возможности для проведения DDoS-атак, хотя пока исследователи не наблюдали использование этих функций SSHStalker. В настоящее время боты просто подключаются к управляющему серверу и уходят в режим ожидания. Это свидетельствует о том, что пока идет тестирование ботнета, или злоумышленники стремятся набрать больше скомпрометированных машин перед проведением операций.

Специалисты рекомендуют вести мониторинг на предмет установки и запуска компиляторов на продакшен-серверах, отслеживать исходящие IRC-подобные соединения и обращать внимание на cron-задачи с короткими циклами выполнения из необычных директорий. Все это может сигнализировать об активности SSHStalker.

Кроме того, эксперты советуют отключить парольную аутентификацию через SSH, удалить компиляторы из производственных образов, настроить фильтрацию исходящего трафика и запретить выполнение файлов из /dev/shm.