Специалисты компании Amazon предупредили, что некий русскоязычный злоумышленник скомпрометировал более 600 файрволов FortiGate в 55 странах за пять недель с помощью генеративных ИИ-инструментов.

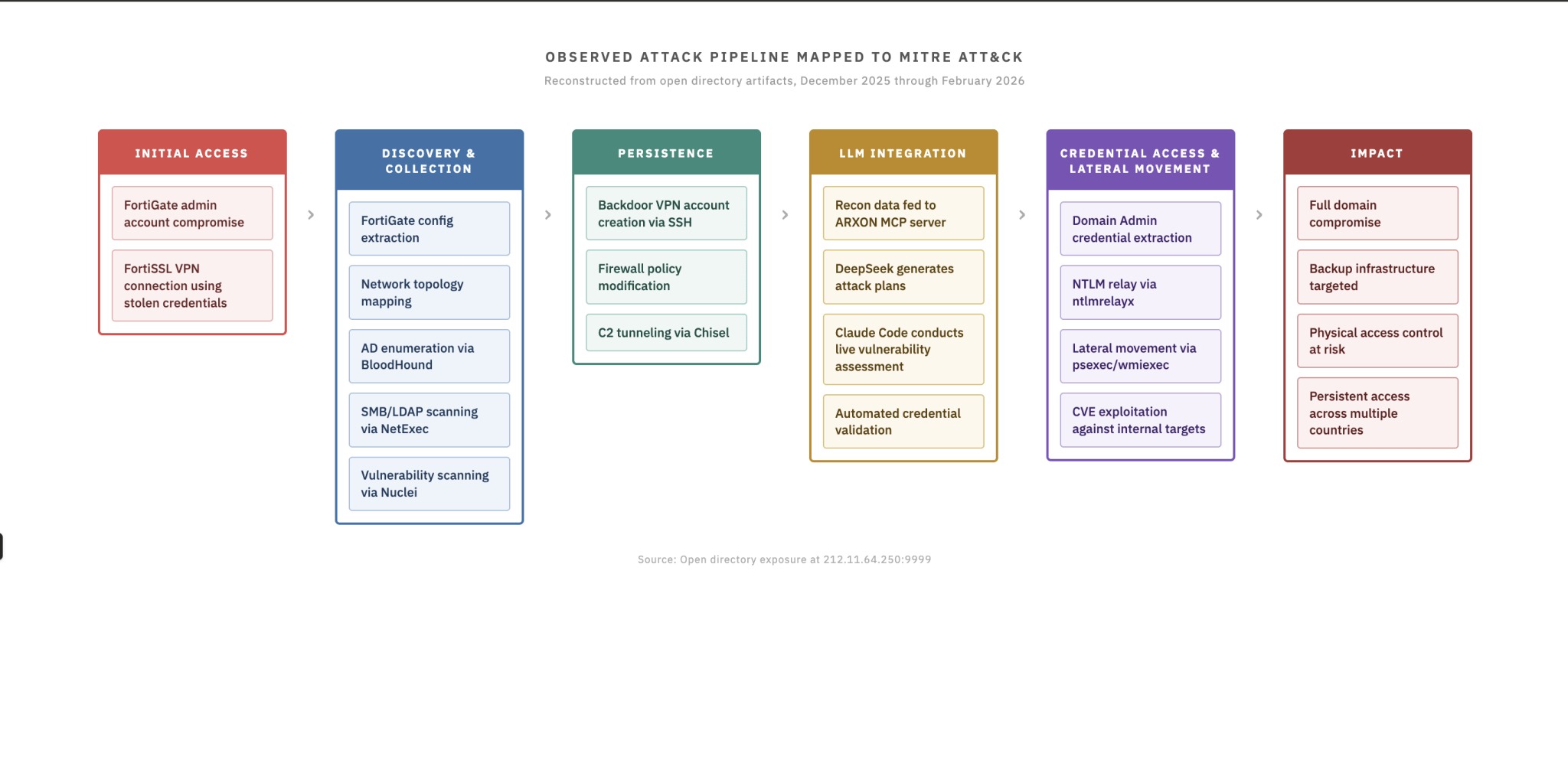

Согласно отчету Си Джея Мозеса (CJ Moses), ИБ-директора Amazon Integrated Security, вредоносная кампания была активна с 11 января по 18 февраля 2026 года. Хакер не задействовал никаких эксплоитов и нацелился исключительно на открытые интерфейсы управления и слабые пароли без многофакторной аутентификации. Злоумышленник сканировал порты 443, 8443, 10443 и 4443, а затем брутфорсом получал доступ к аккаунтам, перебирая распространенные пароли. Скомпрометированные в итоге устройства находились в Южной Азии, Латинской Америке, Африке, странах Европы и других регионах.

Если взлом удавался, атакующий извлекал конфигурации устройств (учетные данные SSL-VPN, пароли администраторов, политики файрвола, информацию о топологии сети и маршрутизации, настройки IPsec VPN), а затем обрабатывал их скриптами, написанными ИИ на Python и Go.

«Получив VPN-доступ к сетям жертв, злоумышленник разворачивал кастомный разведывательный инструмент, существующий в двух версиях — на Go и Python. Анализ исходного кода выявил явные признаки разработки с помощью ИИ: избыточные комментарии, дублирующие названия функций, примитивная архитектура с непропорционально большим вниманием к форматированию в ущерб функциональности, наивный парсинг JSON через строковое сопоставление вместо полноценной десериализации, а также прослойки совместимости для встроенных языковых функций с пустыми заглушками вместо документации. Инструменты справлялись с конкретными задачами злоумышленника, но не отличались надежностью и могли отказать в нестандартных ситуациях — это типичные черты сгенерированного ИИ кода, используемого без серьезной доработки», — пояснили в Amazon.

Операционная документация на русском языке описывала применение Meterpreter и mimikatz для DCSync-атак на контроллеры домена Windows и извлечения хешей NTLM из базы данных Active Directory. Отдельной целью также стали серверы Veeam Backup & Replication, что является типичным шагом перед развертыванием шифровальщиков.

Отмечается, что злоумышленник неоднократно терпел неудачи при попытках взлома защищенных или обновленных систем, после чего не продолжал попытки, а переключался на более легкие цели.

В Amazon оценили квалификацию хакера как «низкую или среднюю», однако подчеркивают, что ИИ значительно усилил возможности атакующего. Считается, что злоумышленник использовал минимум два LLM-сервиса для разработки методики атак, создания скриптов и планирования бокового перемещения. В одном из случаев он и вовсе отправил языковой модели полную топологию сети жертвы — с IP-адресами, именами хостов и паролями — и попросил помочь с боковым перемещением.

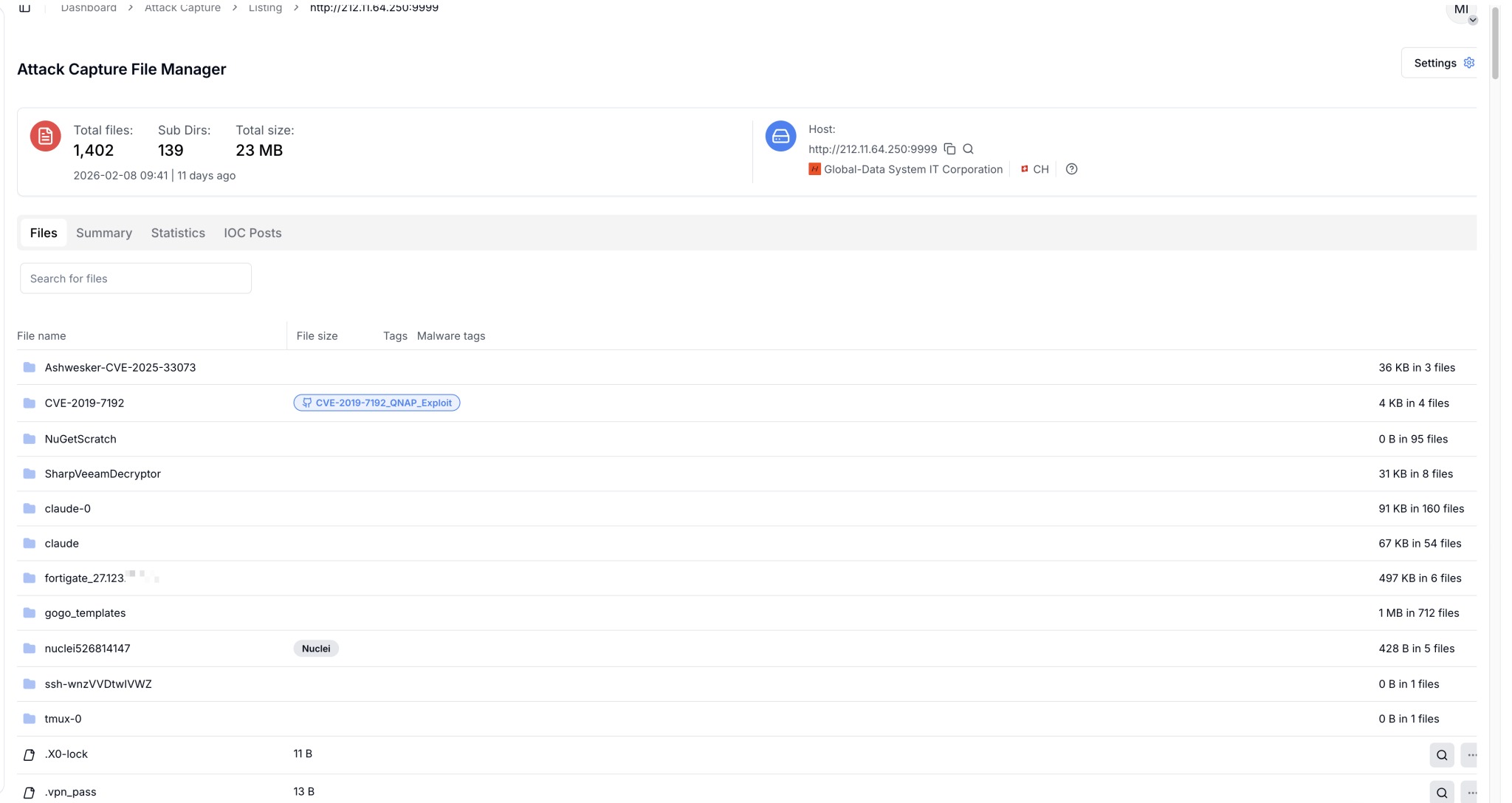

Дополнительные детали этой кампании опубликованы в блоге Cyber and Ramen. Автор статьи, ИБ-исследователь пишет, что обнаружил неправильно сконфигурированный сервер хакера с 1402 файлами (включая украденные бэкапы конфигураций FortiGate, данные сопоставления Active Directory, дампы учетных данных, оценки уязвимостей и документы по планированию атак).

Там же обнаружился кастомный MCP-сервер ARXON, который играл роль моста между данными и коммерческими LLM (DeepSeek и Claude). Он принимал данные со скомпрометированных устройств и генерировал структурированные планы дальнейших атак.

Кроме того, был найден Go-оркестратор CHECKER2 на Docker для параллельного сканирования тысяч VPN-целей (в логах которого значились более 2500 целей в 100+ странах).

Отмечается, что в ряде случаев Claude Code автономно запускал инструменты, включая Impacket, Metasploit, hashcat, и был настроен таким образом, чтобы не ждать одобрения и подтверждения оператора.