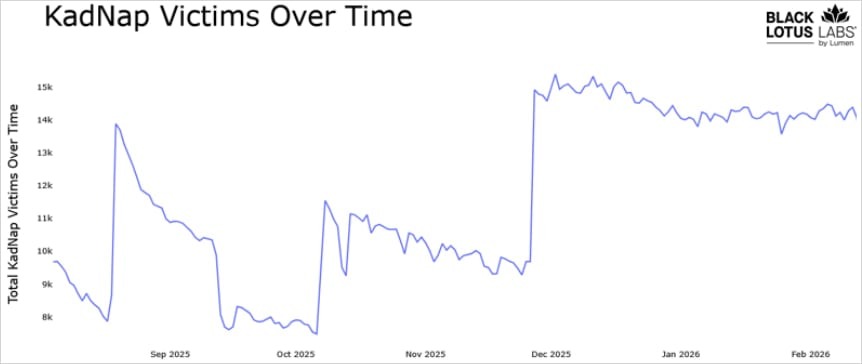

Исследователи обнаружили новый ботнет KadNap, который атакует маршрутизаторы Asus и другие сетевые устройства, развертывая на них прокси для вредоносного трафика. С августа 2025 года малварь заразила уже 14 000 устройств.

Аналитики Black Lotus Labs из компании Lumen Technologies рассказывают, что KadNap организует зараженные устройства в peer-to-peer-сеть и использует для связи с управляющей инфраструктурой кастомную версию протокола Kademlia DHT (Distributed Hash Table). При использовании такой схемы каждый узел хранит лишь часть данных, и обнаружить или ликвидировать управляющие серверы ботнета становится сложнее.

По данным специалистов, почти половина ботнета связана с управляющей инфраструктурой, специально выделенной для ботов на базе устройств Asus. Прочие устройства подключаются к двум отдельным управляющим серверам. Большинство зараженных девайсов (60%) расположено в США, а также на Тайване, в Гонконге и России.

Заражение начинается с загрузки вредоносного скрипта (aic.sh) с адреса 212.104.141[.]140. Скрипт закрепляется в системе через cron job, который срабатывает каждые 55 минут. Затем на устройство устанавливается ELF-бинарник kad — основной клиент KadNap. После запуска малварь определяет внешний IP-адрес хоста и обращается к нескольким NTP-серверам, чтобы узнать текущее время и время работы системы.

«KadNap использует собственную версию протокола Kademlia DHT, чтобы скрыть IP-адреса инфраструктуры внутри peer-to-peer и обойти традиционный сетевой мониторинг, — поясняют исследователи. — Зараженные устройства используют DHT для поиска и подключения к C2, и защитникам не удастся легко обнаружить эти серверы и добавить их в списки угроз».

При этом аналитики отмечают, что имплементация Kademlia в KadNap предусматривает постоянное подключение к двум конкретным узлам, прежде чем бот доберется до управляющих серверов. Это подрывает саму идею децентрализации и все же позволяет идентифицировать управляющую инфраструктуру злоумышленников.

Специалисты считают, что ботнет может быть связан с прокси-сервисом Doppelganger — вероятным ребрендингом сервиса Faceless, который ранее ассоциировали с малварью TheMoon, тоже нацеленной на роутеры Asus.

Doppelganger продает доступ к зараженным устройствам, предлагая их в качестве резидентных прокси, через которые злоумышленники могут пропускать вредоносный трафик, создавая слои псевдоанонимизации и обходя блокировки. Такие сервисы обычно используются для DDoS-атак, брутфорса и атак типа credential stuffing.

Исследователи подчеркивают, что уже предприняли меры против ботнета: на момент публикации отчета компания заблокировала весь сетевой трафик, идущий к управляющей инфраструктуре KadNap и от нее. Для помощи другим организациям планируется опубликовать список индикаторов компрометации.