Исследователи IBM X-Force обнаружили новый вредонос Slopoly, который, судя по всему, был создан с помощью генеративного ИИ. Малварь использовалась в атаке с применением шифровальщика Interlock и позволила злоумышленникам больше недели оставаться в скомпрометированной системе и похищать данные.

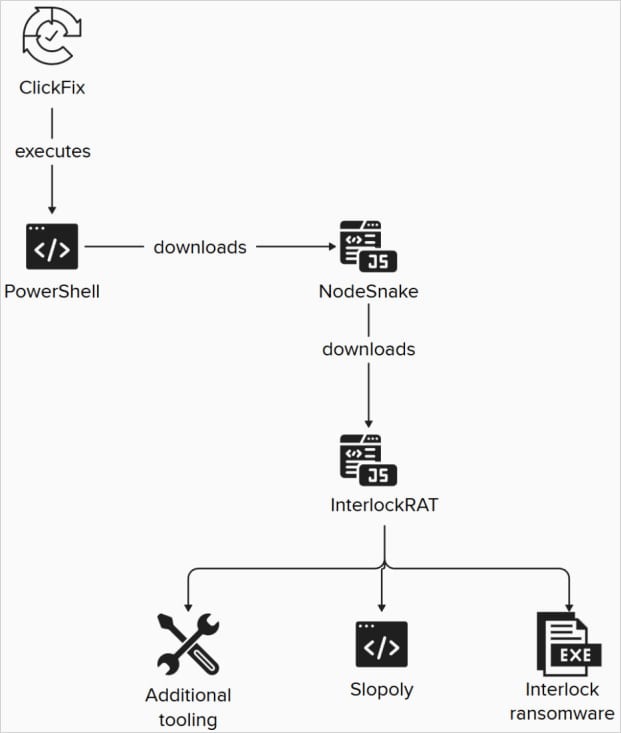

Эксперты рассказывают, что атака началась с социальной инженерии и применения методики ClickFix, а на более поздних этапах хакеры развернули в системе жертвы бэкдор Slopoly — PowerShell-скрипт, работающий как клиент для C2-фреймворка.

Специалисты изучили этот скрипт и обнаружили явные признаки того, что его написала большая языковая модель (LLM): подробные комментарии в коде, структурированное логирование, грамотная обработка ошибок, понятные имена переменных. Для малвари, написанной человеком, подобное весьма нетипично.

Исследователи связывают эту атаку с финансово мотивированной группировкой Hive0163, которая специализируется на вымогательстве, массовом хищении данных и использовании шифровальщиков.

При этом аналитики отмечают, что Slopoly сложно назвать технически продвинутой малварью. Хотя в комментариях к скрипту она описана как «Polymorphic C2 Persistence Client», никаких полиморфных возможностей исследователи не нашли — скрипт не способен модифицировать свой код во время выполнения.Тем не менее билдер, который генерирует Slopoly, может создавать новые экземпляры с рандомизированными конфигурационными значениями и именами функций.

Вредонос скрывается в C:\ProgramData\Microsoft\Windows\Runtime\ и умеет собирать информацию о системе, отправлять heartbeat-запросы на управляющий сервер каждые 30 секунд, опрашивать сервер на наличие команд каждые 50 секунд, выполнять полученные команды через cmd.exe и отправлять результаты обратно своим операторам. В системе вредонос закрепляется при помощи запланированной задачи с именем «Runtime Broker».

Среди поддерживаемых малварью команд: загрузка и запуск EXE, DLL и JavaScript-пейлоадов, выполнение шелл-команд, изменение интервала между запросами, обновление самой себя и завершение собственного процесса.

Помимо Slopoly, в обнаруженной атаке также использовались бэкдоры NodeSnake и InterlockRAT. Сам шифровальщик Interlock доставлялся через загрузчик JunkFiction в виде 64-битного Windows-файла, который может выполняться как запланированная задача с правами SYSTEM. Малварь использует Windows Restart Manager API для разблокировки занятых файлов и добавляет к зашифрованным файлам расширения .!NT3RLOCK или .int3R1Ock.

Группировка Interlock появилась в 2024 году и одной из первых стала применять атаки типа ClickFix, а также их вариацию FileFix. По данным исследователей, Hive0163 может быть связана с разработчиками вредоносов Broomstick, SocksShell, PortStarter, SystemBC, а также с операторами шифровальщика Rhysida.