Эксперты из компаний Lookout, iVerify и команды Google Threat Intelligence Group (GTIG) обнаружили новый набор эксплоитов для iOS — DarkSword. Он нацелен на iPhone под управлением iOS 18.4–18.7 и позволяет полностью скомпрометировать устройство с минимальным участием пользователя.

DarkSword эксплуатирует шесть уязвимостей: CVE-2025-31277, CVE-2025-43529, CVE-2026-20700, CVE-2025-14174, CVE-2025-43510 и CVE-2025-43520. Все они уже исправлены в последних версиях iOS, однако, по оценкам iVerify, около 14,2% iPhone (примерно 221,5 млн устройств) все еще работают на уязвимых версиях. Если же уязвимости затрагивают все сборки iOS 18, то число потенциально затронутых проблемой устройств может достигать 296 млн.

Исследователи связывают эксплоит-кит связан с Coruna — другой мощной эксплоит-платформой для iOS, о которой в Google и iVerify рассказали ранее в этом месяце. DarkSword использует общую инфраструктуру с Coruna и, судя по всему, входит в тот же арсенал.

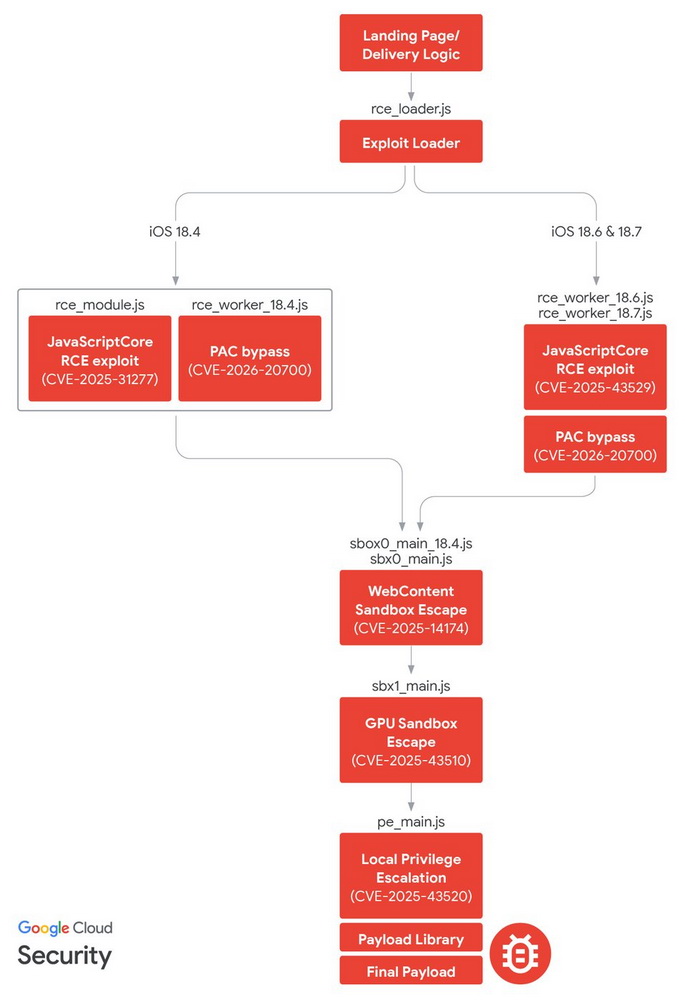

Атака с применением DarkSword начинается в Safari: сначала эксплуатируются JIT-уязвимости, чтобы добиться произвольного чтения и записи в памяти, а затем следует обход защит TPRO и PAC, побег из песочницы через уязвимость в ANGLE, и в конечном итоге — эскалация привилегий на уровне ядра XNU.

Эксплоит-кит полностью написан на JavaScript. Главный компонент-оркестратор внедряет JS-среду выполнения в привилегированные iOS-сервисы — App Access, Wi-Fi, Springboard, Keychain и iCloud, таким образом активируя модули для сбора данных.

Список похищаемой вредоносом информации обширен: пароли, фотографии, базы WhatsApp и Telegram, SMS-сообщения, контакты, история звонков и браузера, файлы cookie, данные Apple Health, заметки, календарь, пароли Wi-Fi и, что важно, криптовалютные кошельки (Coinbase, Binance, Ledger и другие). После эксфильтрации данных с устройства DarkSword удаляет временные файлы и завершает работу, то есть инструмент явно не предназначен для долгосрочной слежки.

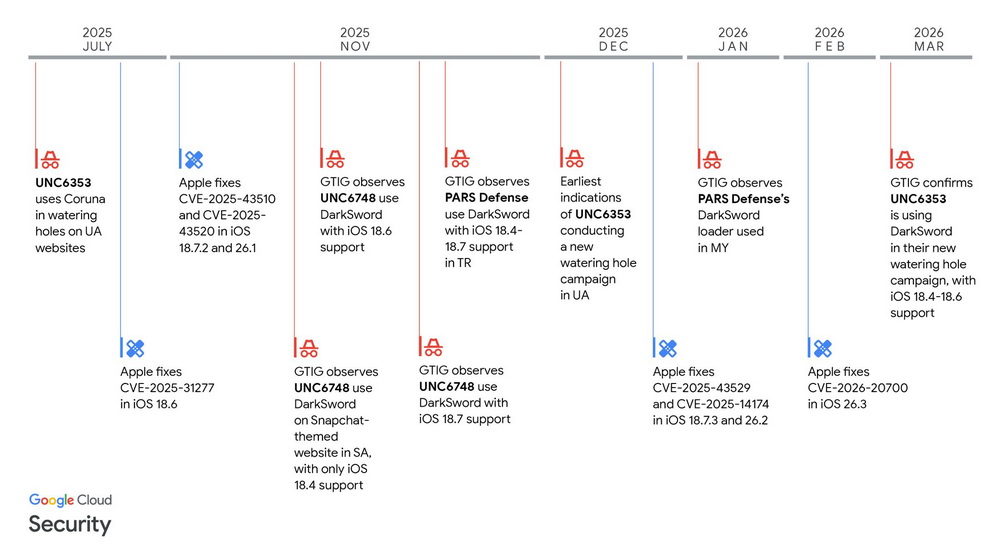

По данным специалистов GTIG, DarkSword применяется в атаках как минимум с ноября 2025 года. Первой его задействовала группировка UNC6748 в атаках на пользователей из Саудовской Аравии через поддельный сайт Snapchat. Затем эксплоит-кит использовал турецкий коммерческий поставщик шпионского ПО PARS Defense, в операциях против пользователей в Турции и Малайзии.

С декабря 2025 года DarkSword взяла на вооружение группировка UNC6353. Атакующие проводили watering hole атаки против украинских целей, внедряя вредоносные iframe в легитимные сайты (среди скомпрометированных ресурсов были информагентство «Новости Донбасса» и официальный сайт Седьмого административного апелляционного суда в Виннице).

Исследователи зафиксировали три семейства малвари, распространяемых посредством DarkSword: GHOSTBLADE (инфостилер на базе JavaScript), GHOSTKNIFE (бэкдор с широкими возможностями для кражи данных) и GHOSTSABER (JavaScript-бэкдор с функциями эксфильтрации информации и выполнения кода).

При этом упомянутая группировка UNC6353 использовала GHOSTBLADE — малварь без бэкдор-функций, но с возможностью для кражи криптовалюты. Это навело исследователей из Lookout на мысль, что UNC6353 может преследовать не только разведывательные, но и финансовые цели.

Также специалисты отметили, что и Coruna, и DarkSword демонстрируют признаки использования LLM при разработке — в частности, в коде DarkSword содержится множество подробных комментариев, объясняющих работу отдельных компонентов.

В Lookout характеризуют DarkSword как «профессионально спроектированную платформу», рассчитанную на долгосрочное развитие и быстрое наращивание модулей.

Пользователям iPhone рекомендуется обновиться до iOS 26.3.1 или 18.7.6 — это последние версии, в которых закрыты все уязвимости, применяемые DarkSword.