В демоне telnetd из состава GNU InetUtils обнаружили критическую уязвимость, которая позволяет неаутентифицированному атакующему удаленно выполнить произвольный код с правами root. Проблему обнаружили специалисты израильской ИБ-компании Dream, и патча для нее пока нет.

Уязвимость получила идентификатор CVE-2026-32746 и набрала 9,8 балла по шкале CVSS из 10 возможных. Проблема представляет собой out-of-bounds write в обработчике LINEMODE SLC (Set Local Characters), что приводит к переполнению буфера и открывает дорогу к выполнению кода.

Баг эксплуатируется на этапе хендшейка Telnet-протокола, еще до появления приглашения к логину. То есть атакующему не нужны ни учетные данные, ни какое-либо взаимодействие с пользователем, ни привилегированная позиция в сети, лишь подключение к порту 23.

«Неаутентифицированный удаленный атакующий может использовать эту уязвимость, отправив специально сформированное сообщение во время хендшейка — еще до появления приглашения к логину. Успешная эксплуатация приводит к удаленному выполнению кода с правами root», — предупреждают в Dream.

Как пояснили исследователи, для атаки необходимо подключиться к порту 23 и отправить SLC-субопцию с большим количеством триплетов. Переполнение приводит к повреждению информации в памяти и может использоваться для произвольной записи. Учитывая, что telnetd обычно работает с привилегиями root (например, через inetd или xinetd), успешная эксплуатация дает полный контроль над системой. После этого для злоумышленника открыты возможности для установки бэкдоров, кражи данных и бокового перемещения по сети жертвы с использованием скомпрометированного хоста как точки опоры.

Специалисты Dream сообщили разработчикам о баге 11 марта 2026 года. Уязвимость затрагивает все версии имплементации Telnet-сервиса вплоть до 2.7, и выход патча ожидается не позднее 1 апреля 2026 года.

Пока исправление недоступно, рекомендуется отключить сервис (если он не нужен), запускать telnetd без привилегий root, заблокировать порт 23 на уровне сетевого периметра и локального файрвола, а также изолировать Telnet-доступ.

Стоит отметить, что это уже вторая критическая уязвимость в GNU InetUtils telnetd за последние два месяца. В январе была раскрыта информация о критической проблеме CVE-2026-24061 (тоже 9,8 балла по шкале CVSS), которая также позволяла получить root-доступ. По данным CISA, эту уязвимость уже активно эксплуатируют в реальных атаках.

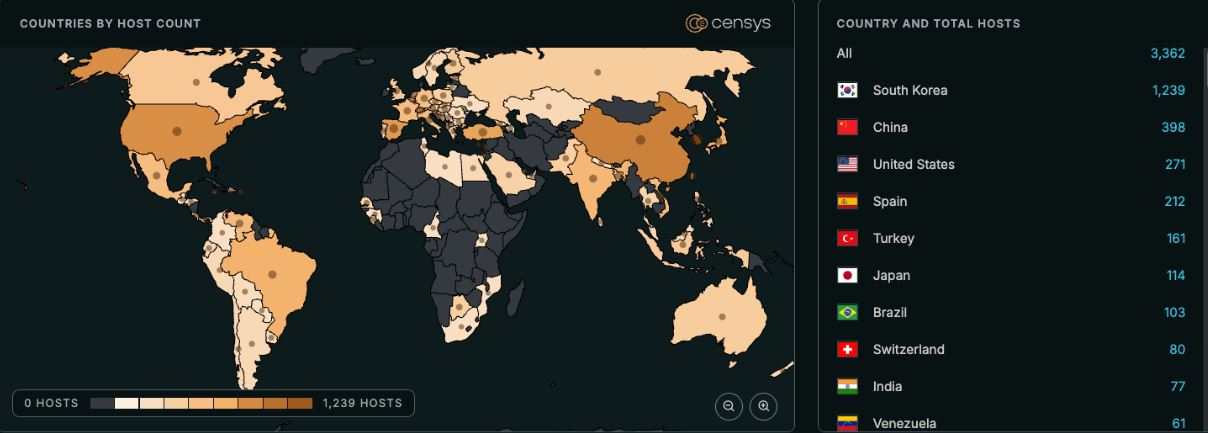

По информации аналитиков Censys, по состоянию на 18 марта 2026 года в интернете можно было обнаружить около 3362 уязвимых хостов.

Специалисты watchTowr Labs провели дополнительное исследование и установили, что проблема затрагивает широкий спектр ПО, включая FreeBSD, NetBSD, Citrix NetScaler, Haiku, TrueNAS Core, uCLinux, libmtev и DragonFlyBSD. Также в watchTowr Labs пишут, что 23-летний баг CVE-2005-0469 является «двойником» новой уязвимости на стороне клиента.

При этом исследователи отмечают, что добиться надежного удаленного выполнения кода с помощью CVE-2026-32746 может быть непросто, а результат зависит от конкретного окружения. Точные последствия пока сложно оценить, так как уязвимый код многократно переиспользовался и модифицировался на различных платформах (особенно в легаси-системах и на встраиваемых решениях).

«Больше всего в этой уязвимости поражает ее охват, — пишут в watchTowr Labs. — Среди огромного числа систем, использующих тот или иной Telnet-сервер, значительная доля содержит этот уязвимый код».