Специалисты Solar 4RAYS опубликовали детальный отчет, посвященный серверной части Android-вредоноса ClayRat. При этом активность малвари, судя по всему, прекратилась после задержания в Краснодаре студента, подозреваемого в ее разработке.

ClayRat — шпионский RAT для Android, способный перехватывать SMS, журнал вызовов, делать снимки экрана и удаленно управлять зараженным устройством. Напомним, мы уже писали об этой малвари, когда ее обнаружили специалисты компании Zimperium.

Теперь исследователи добрались до бэкенда, и их находки отлично объясняют, почему от появления ClayRat до задержания его автора прошло всего два месяца.

Серверная часть оказалась необфусцированным ELF-файлом, написанным на Go, с дебаг-строками, которые разработчик не потрудился убрать. Именно по ним аналитики отследили автора вплоть до 2023 года и связали его с распространением другой малвари — DCRAT. Связь вредоносов подтвердилась и через инфраструктуру: ClayRat использовал управляющий домен clay[.]kpmail[.]su, а DCRAT — dcrat[.]kpmail[.]su. То есть автор не просто оставил следы, а фактически связал оба проекта одним доменом.

Также обнаружилось, что бэкенд хранил все в JSON-файлах вместо СУБД. Пароли операторов хранились открытым текстом, а в конфигурации по умолчанию использовались учетные данные admin/admin. Двухфакторная аутентификация была заявлена как опция, однако в изученной версии панели она не была реализована. Система ролей тоже оказалась формальной: поле role в учетных записях существовало, но реальный доступ определялся отдельным объектом permissions, то есть роли были фактически бесполезны.

В шаблоне APK, который использовался для генерации вредоносных приложений, прямо в smali-коде был жестко закодирован ник оператора — GambllerYMB. На момент проведения исследования одноименный Telegram-аккаунт (зарегистрированный на анонимный номер) по-прежнему был активен, но позже аккаунт удалили.

Фронтенд панели управления написан без фреймворков, зато с подробнейшими комментариями. Аналитики отмечают, что это может свидетельствовать либо о дисциплине автора, либо об активном использовании LLM в разработке.

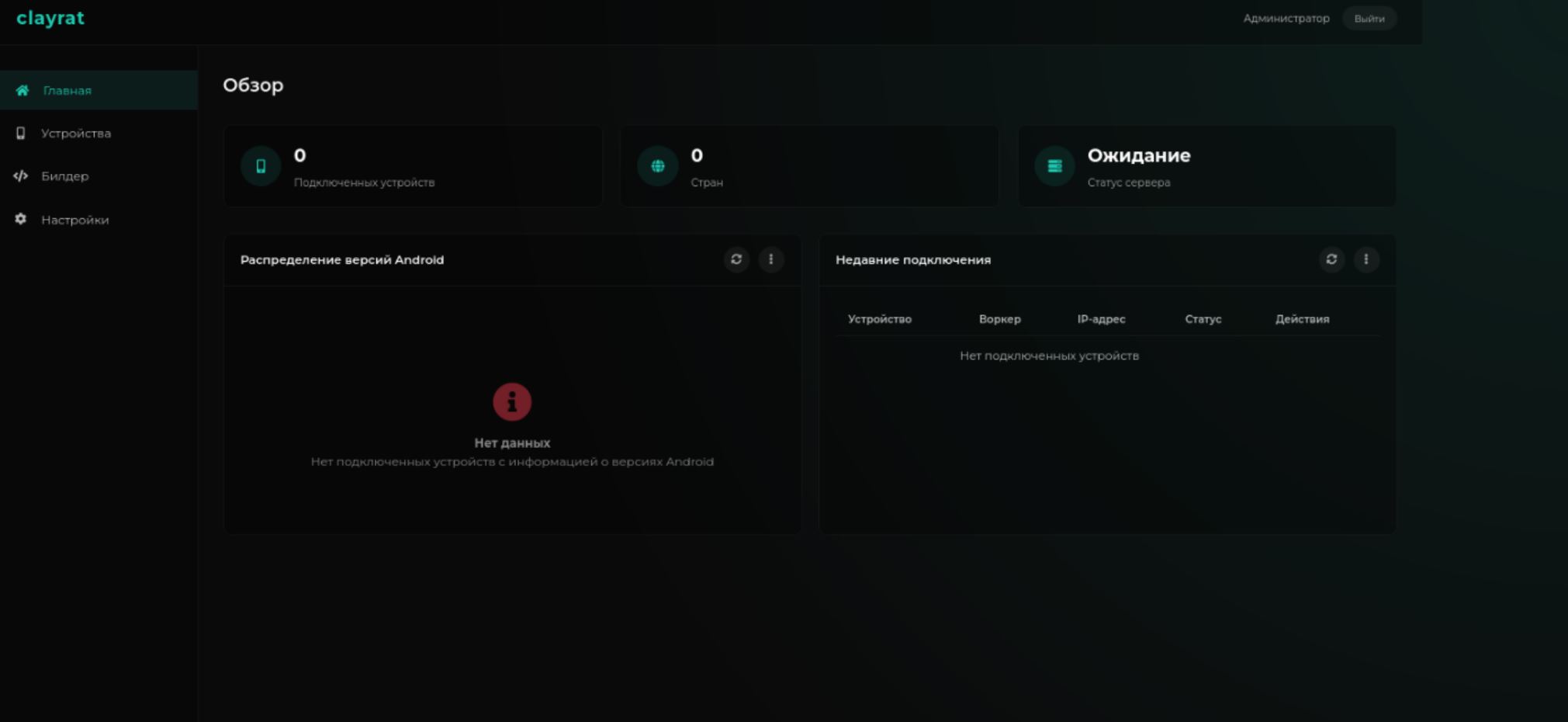

Автор ClayRat продавал свой вредонос по модели MaaS (malware-as-a-service): за 90 долларов в неделю, 300 долларов в месяц, либо 15% от прибыли покупателя. Для работы платформы использовалось около 100 управляющих серверов и 144 доменных имени. Веб-панель включала управление зараженными устройствами (с перехватом SMS и даже возможностью совершать звонки с телефона жертвы), APK-билдер и настройки ретрансляции данных через Telegram-бота.

ClayRat привлек внимание специалистов осенью 2025 года, но уже в декабре СМИ сообщали, что сотрудники УБК МВД задержали в Краснодаре студента-программиста, подозреваемого в создании малвари. После задержания все управляющие серверы стали недоступны, и проект фактически прекратил существование.

Как отмечают в Solar 4RAYS, судьба ClayRat повторяет историю банковского трояна Gorilla: громкий старт, быстрое масштабирование, а затем стремительный крах из-за фундаментальных просчетов в операционной безопасности.