Кампания группировки TeamPCP, начавшаяся со взлома сканера уязвимостей Trivy, продолжает разрастаться. По данным специалистов Mandiant, уже более 1000 облачных сред заражены инфостилером, а сами хакеры, судя по всему, объединились с вымогательской группировкой Lapsus$ для монетизации украденных данных.

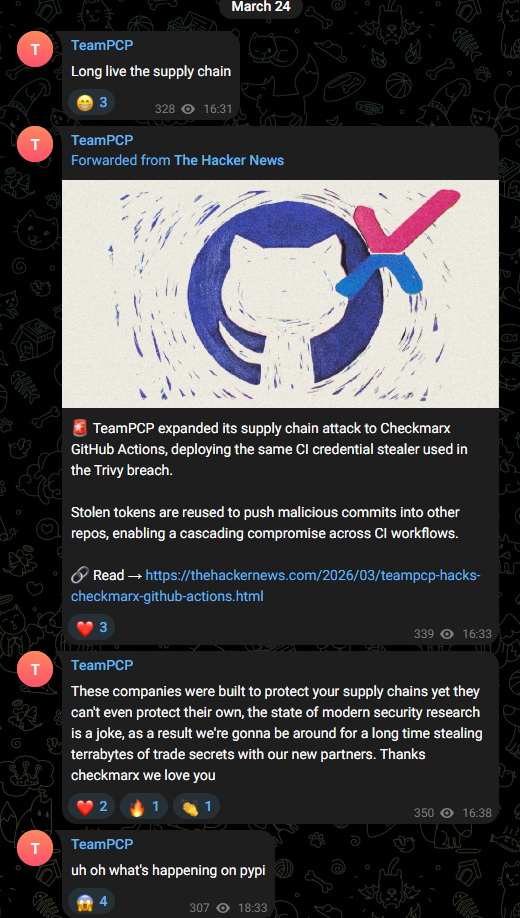

Напомним, что ранее в этом месяце группировка TeamPCP скомпрометировала GitHub Actions сканера уязвимостей Trivy (инцидент получил идентификатор CVE-2026-33634, 9,4 балла по шкале CVSS), а затем каскадная атака распространилась на Docker Hub, GitHub Actions Checkmarx, npm-экосистему и платформу LiteLLM. Специалисты ReversingLabs полагают, что атакующие скомпрометировали GitHub-аккаунт сооснователя LiteLLM Криша Дхолакиа (Krish Dholakia), после чего взломали репозитории проекта.

На каждом этапе украденные секреты становились плацдармом для следующего звена цепочки атак, поэтому инцидент продолжает становиться все более масштабным. К примеру, на конференции RSAC 2026 технический директор компании Mandiant Consulting Чарльз Кармакал (Charles Carmakal) заявил, что на данный момент известно о более чем 1000 скомпрометированных SaaS-сред, и это число, по его словам, может вырасти еще на 500, 1000 или даже 10 000.

По данным экспертов SANS Institute, атака на Trivy затронула свыше 10 000 CI/CD-воркфлоу, ссылавшихся на скомпрометированные GitHub Actions. А по оценкам исследователей Vx-Underground, в общей сложности с 500 000 зараженных машин уже похищено порядка 300 ГБ данных.

При этом взломы продолжаются. Помимо ранее известных инцидентов с Checkmarx и LiteLLM, жертвой аналогичной атаки стала компания Xygeni: скомпрометированные учетные данные, связанные с автоматизацией, позволили хакерам внедрить вредоносный код.

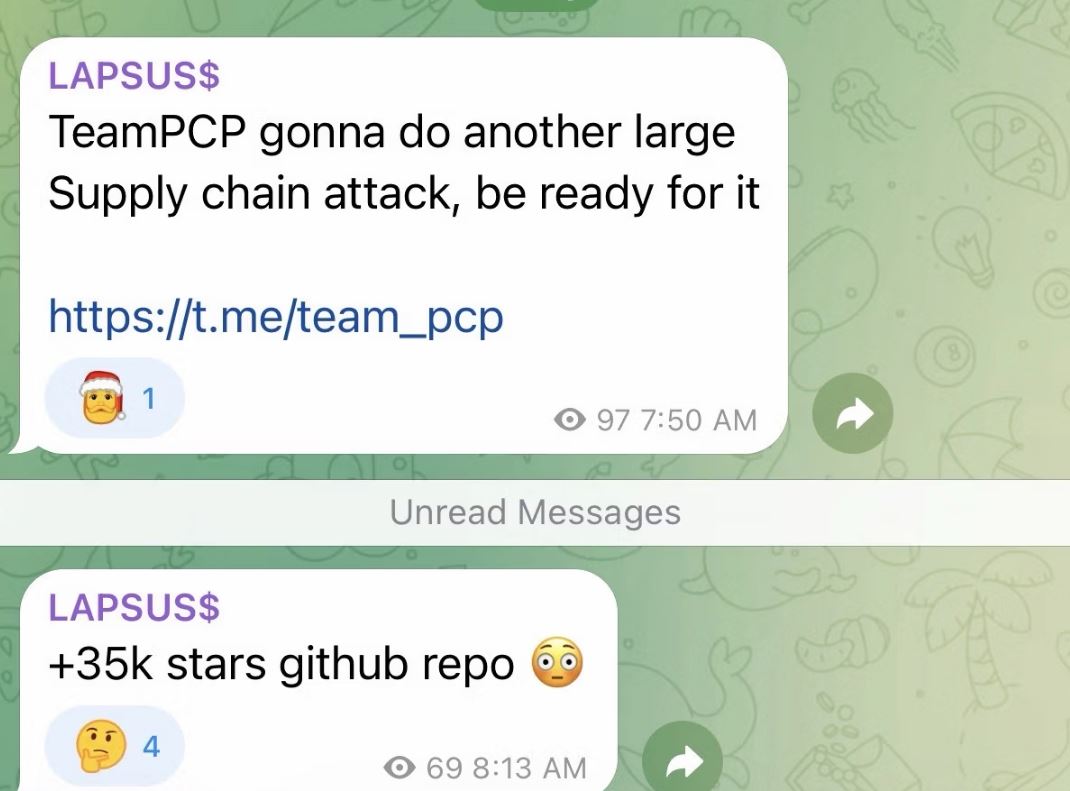

Еще одним важным поворотом в этой истории стало предполагаемое партнерство TeamPCP с группировкой Lapsus$. Как сообщают аналитики компании Socket, хакеры открыто хвастаются своими атаками в Telegram и заявляют о планах «похищать терабайты коммерческих секретов вместе с новыми партнерами». Хотя эти партнеры не названы напрямую, практически одновременно с этим в Telegram-канале Lapsus$ появились посты о предстоящей атаке на цепочку поставок, связанной с TeamPCP.

«Мы наблюдаем опасное сближение групп, атакующих цепочки поставок, с известными вымогателями вроде Lapsus$», — отмечают в компании Wiz. По данным специалистов, горизонтальное распространение малвари по экосистеме создает «эффект снежного кома», и эта кампания, вероятно, продолжит расширяться и далее.

Упомянутый выше Чарльз Кармакал подчеркивает, что участники атак базируются преимущественно в США, Великобритании, Канаде и Западной Европе, и «известны своей исключительной агрессивностью в вымогательстве». Последствия, по его оценке, будут продолжать проявляться в ближайшие дни, недели и месяцы.

Тем временем в компании Aqua Security, стоящей за разработкой Trivy, рассказали, что на полное выдворение атакующих из инфраструктуры ушло пять дней: даже через три дня после начала работ по устранению инцидента хакеры смогли опубликовать вредоносные Docker-образы. В настоящее время компания совместно со специалистами Sygnia готовит подробный отчет об инциденте.