В открытом доступе появился эксплоит для непропатченной уязвимости в Windows, которая позволяет локально повысить привилегии до уровня SYSTEM или администратора. Эксплоит, получивший название BlueHammer, опубликовал на GitHub ИБ-исследователь, недовольный тем, как специалисты Microsoft Security Response Center (MSRC) обошлись с его отчетом о проблеме.

Патча для этой проблемы пока нет, поэтому по классификации самой Microsoft она относится к классу уязвимостей нулевого дня.

Что именно подтолкнуло исследователя, скрывающегося под псевдонимом Chaotic Eclipse, к публикации эксплоита, до конца неясно. В короткой публикации он сообщил: «Я не блефовал, Microsoft, и делаю это снова». Также саркастически поблагодарил руководство MSRC и добавил, что, в отличие от прошлых раз, не собирается объяснять, как проблема работает: «Вы, гении, сами разберетесь».

В начале апреля Chaotic Eclipse выложил на GitHub репозиторий с эксплоитом под ником Nightmare-Eclipse, не скрывая раздражения из-за действий Microsoft. При этом исследователь сразу предупредил, что в PoC-коде есть баги, из-за которых эксплоит может работать нестабильно.

«Мне просто интересно, какая логика стояла за их решением. Вы же знали, что так и будет, и все равно сделали то, что сделали. Они серьезно?» — написал он.

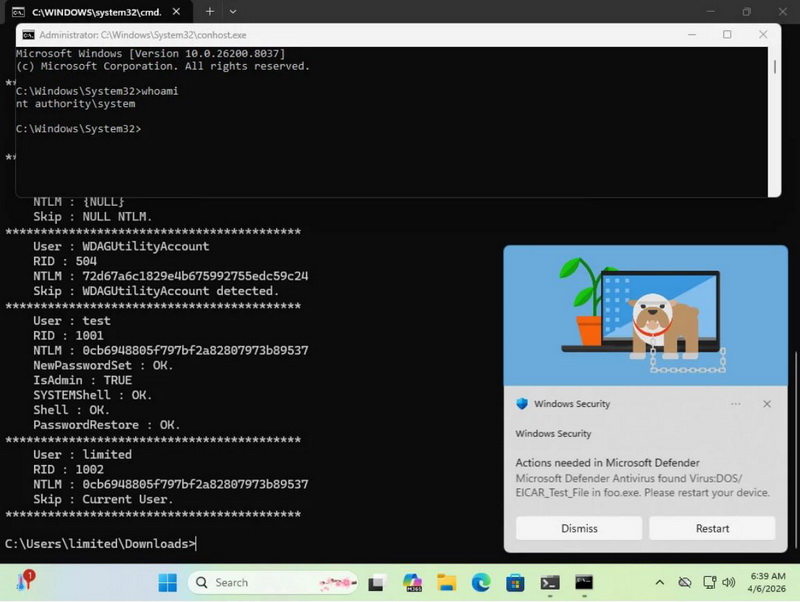

Уилл Дорманн (Will Dormann), известный ИБ-эксперт и ведущий аналитик по уязвимостям в компании Tharros (ранее Analygence), подтвердил изданию Bleeping Computer, что эксплоит действительно работает. По его словам, BlueHammer — это локальное повышение привилегий (LPE), построенное на базе TOCTOU (time-of-check to time-of-use) и path confusion.

Эксперт сообщил, что эксплуатировать уязвимость непросто, но в случае успеха атакующий получает доступ к базе Security Account Manager (SAM), где хранятся хеши паролей локальных учетных записей. Оттуда уже можно подняться до урлвня SYSTEM и полностью скомпрометировать целевую машину.

Другие исследователи, тестировавшие эксплоит, подтвердили слова автора о багах: в Windows Server код сработал не так, как было задумано. Дорманн уточнил, что на серверной платформе BlueHammer повышает права не до уровня SYSTEM, а с уровня обычного пользователя до администратора с повышенными привилегиями (то есть обходит механизм, который обычно требует от пользователя вручную подтвердить операцию, запрашивающую полный доступ).

Также Дорманн обратил внимание, что при подаче отчета об уязвимости MSRC требует приложить видео с демонстрацией эксплоита. С одной стороны, это помогает Microsoft быстрее разбирать поступающие отчеты. С другой — заметно усложняет процесс подачи заявки, что могло стать одной из причин раздражения исследователя. Ранее сам Дорманн уже критиковал Microsoft из-за этого решения.

Представитель Microsoft заявил журналистам, что компания расследует сообщения о проблемах с безопасностью и выпускает обновления «как можно скорее», а также напомнил о приверженности принципу скоординированного раскрытия уязвимостей, при котором детали багов публикуются только после выхода исправлений.