В рамках апрельского «вторника обновлений» Microsoft устранила более 160 уязвимостей, включая две 0-day-проблемы. Это второй по объему Patch Tuesday в истории компании — рекорд по-прежнему держится за октябрем 2025 года (более 170 багов).

«Вторник обновлений»

В этом месяце восемь уязвимостей получили статус критических: семь из них приводят к удаленному выполнению кода (RCE), еще одна — к отказу в обслуживании.

Наиболее опасной проблемой на этот раз была признана уязвимость спуфинга в Microsoft SharePoint Server (CVE-2026-32201, 6,5 балла по шкале CVSS). Баг связан с некорректной валидацией ввода и позволяет неавторизованному атакующему провести спуфинг, получить доступ к конфиденциальной информации и изменить ее.

В компании предупредили, что эта проблема уже находится под атаками, однако неизвестно, кто стоит за ними и каковы их цели. Пока в Microsoft не раскрывают ни деталей эксплуатации, ни имени исследователя, сообщившего о проблеме. По мнению специалистов, лаконичное описание проблемы намекает на то, что эксплуатация CVE-2026-32201 может быть связана с другими багами.

Майк Уолтерс (Mike Walters), президент и сооснователь компании Action1, сообщил журналистам, что баг открывает широкие возможности для социальной инженерии:

«Уязвимость позволяет атакующим подрывать доверие в масштабе: то, что выглядит легитимным, на самом деле может оказаться тщательно подготовленной фальшивкой. Проблему можно использовать, чтобы вводить в заблуждение сотрудников, партнеров или клиентов, внедряя сфальсифицированную информацию в доверенную среду SharePoint».

Напомним, что Microsoft относит к разряду 0-day не только уязвимости, которые уже эксплуатируются в атаках, но и проблемы, информация о которых была публично раскрыта до выхода официальных патчей. Вторая апрельская 0-day относится ко второй категории — на момент выхода исправлений эксплуатации бага в реальных атаках зафиксировано не было.

Вторая уязвимость нулевого дня получила идентификатор CVE-2026-33825 и была исправлена в Microsoft Defender. Этот баг позволяет повысить привилегии до уровня SYSTEM и был публично раскрыт до выхода патча. Разработчики устранили проблему в составе Microsoft Defender Antimalware Platform версии 4.18.26050.3011, и такие обновления загружаются автоматически.

Хотя в бюллетене Microsoft не упоминается о таком, ИБ-специалисты полагают, что уязвимость в Defender связана с эксплоитом BlueHammer. Напомним, что недавно эксплоит был опубликован в открытом доступе на GitHub недовольным исследователем под псевдонимом Chaotic Eclipse.

Также следует отметить, что в апреле специалисты Microsoft устранили несколько RCE-багов в Word и Excel, которые срабатывали через панель предварительного просмотра или при открытии вредоносного документа. Тем, кто часто получает вложения по почте, рекомендуется как можно скорее обновить Office.

Ошибки

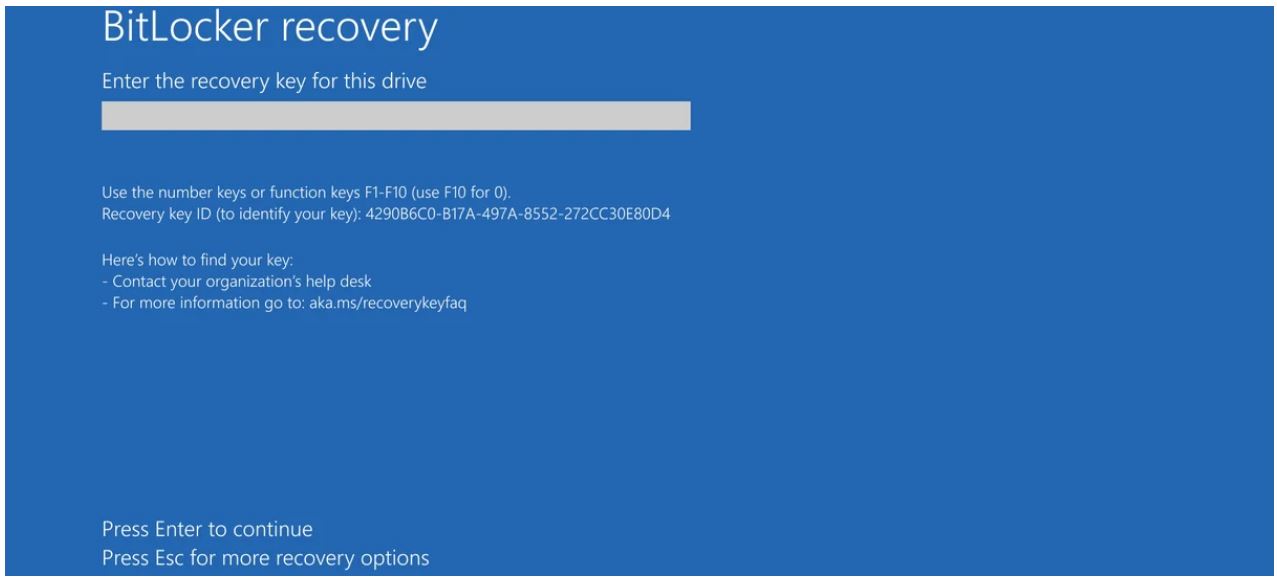

Выпуск обновлений в этом месяце не обошелся без традиционных побочных эффектов. Так, в компании подтвердили, что после установки апрельского обновления KB5082063 некоторые серверы под управлением Windows Server 2025 переходят в режим BitLocker recovery при первой перезагрузке.

Проблема затрагивает только специфические корпоративные конфигурации: например, BitLocker должен быть включен на системном диске, а групповая политика «Configure TPM platform validation profile for native UEFI firmware configurations» — включать PCR7. Ключ восстановления потребуется ввести только один раз.

В Microsoft сообщили, что уже работают над постоянным решением для этой проблемы, а пока администраторам предложили временные обходные пути.