9 марта вышла версия Nmap 5.61TEST5, в которой добавлено аж 43 новых NSE-скрипта, десяток новых брутфорсеров, 14 новых библиотек протоколов и сделано множество других улучшений (см. changelog). Мейнтейнер Fyodor пишет, что версия 5.61TEST5 очень важна для всех, она должна стать базой для нового стабильного релиза Nmap — первого стабильного релиза более чем за год (с момента 5.51).

Общее количество NSE-скриптов теперь достигло 340 (полный список). Из добавленных в последней версии стоит отметить новые брутфорсеры для http-прокси, SOCKS-прокси, Asterisk IAX2, Membase, MongoDB, Nessus XMLRPC, Redis, удалённого демона получения пакетов WinPcap, аутентификационного демона VMWare и старого доброго rsync. В общем, проделанная работа со стороны разработчиков Nmap действительно впечатляет.

Новые протоколы в 5.61TEST5: dhcp6 (Dynamic Host Configuration Protocol for IPv6), eap (Extensible Authentication Protocol), iax2 (Inter-Asterisk eXchange v2 VoIP), membase (Couchbase Membase TAP), natpmp (NAT Port Mapping), ndmp (Network Data Management Protocol), pppoe (Point-to-point over Ethernet), redis (хранение пар ключ-значение в памяти), rpcap (WinPcap Remote Capture Deamon), rsync (удалённая синхронизация файлов), socks (SOCKS 5 proxy), sslcert (для сбора SSL-сертификатов и хранения их в реестре на хосте), versant (объектная база данных), xdmcp (X Display Manager Control Protocol).

Из других улучшений, в последней версии Nmap добавлен ещё один алгоритм распознавания IPv6 OS, обновлены и расширены базы отпечатков «сервис/версия», IPv6 OS и IPv4 OS, множество мелких исправлений в различных скриптах.

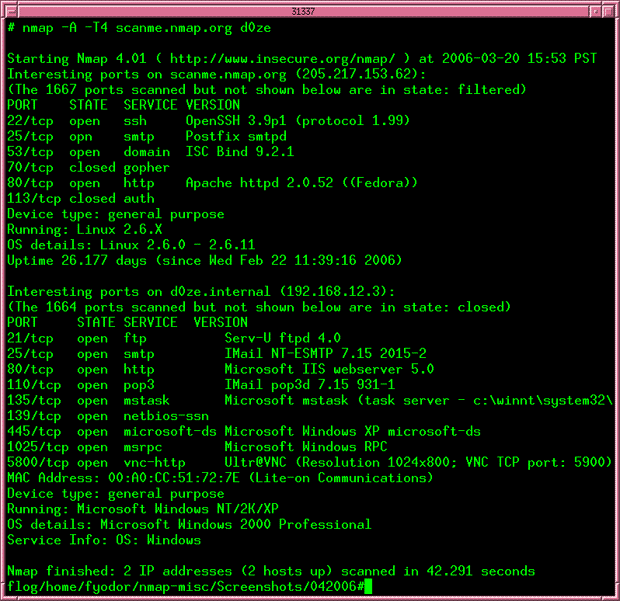

Nmap — это свободная утилита, предназначенная для разнообразного настраиваемого сканирования IP-сетей с любым количеством портов, определения состояния портов и соответствующих им служб. Nmap использует множество методов сканирования, таких как UDP, TCP (connect), TCP SYN (полуоткрытое), FTP proxy (прорыв через ftp), Reverse-ident, ICMP (ping), FIN, ACK, Xmas tree, SYN- и NULL-сканирование. Кроме обычного сканирования программа может определять тип ОС удалённого хоста, выполнять скрытое сканирование, параллельное сканирование, детектирование фильтров, прямое сканирование RPC (без portmapper), сканирование с использованием IP-фрагментации, сканирование с использованием ложных хостов и т.д.