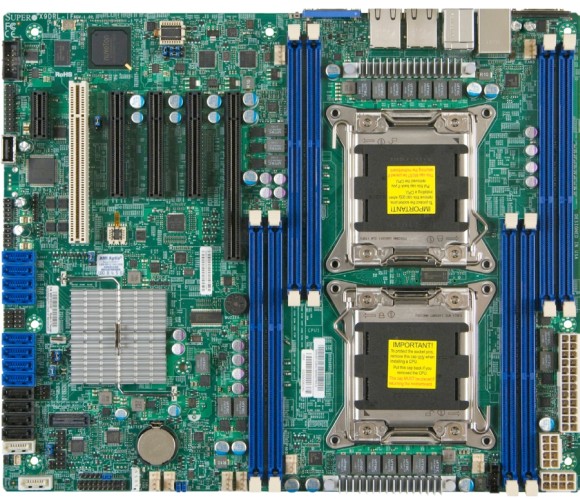

Как минимум 32 000 веб-серверов с материнскими платами Supermicro по-прежнему открыты для несанкционированного доступа через интернет, несмотря на вышедший патч, закрывающий уязвимость, сообщает CARInet.

Баг присутствует в контроллере управления системной платой BMC (baseboard management controller). Этот компонент платы для мониторинга статуса серверов, в том числе температуры, производительности диска и памяти, скорости вращения вентилятора. Контроллер в плате BMC хранит ещё и бинарный файл, в котором есть все логины и пароли для удалённого доступа к серверу, в открытом виде. Проблема в том, что этот файлу доступен для всех желающих через порт 49152. То есть в прямом смысле, просто скачиваем файл с паролями.

nc 49152

GET /PSBlockУстановка последнего патча Supermicro исправляет ситуацию, но далеко не все админы позаботились об установке патча. К тому же, некоторые модели материнских плат Supermicro зачастую глючат при установке новой прошивки. Поисковая система Shodan выдаёт тысячи ссылки на IP-адреса, где открыт порт 49152.

Специалисты CARInet проникли на уязвимые серверы и изучили пароли, которые записаны в BMC. «Ситуация становится немного страшнее, когда вы изучите статистику по этим паролям, — пишет Закари Уикхолм (Zachary Wikholm) из группы быстрого реагирования CARInet Security Incident. — Тысячи из них представляют собой стандартные комбинации логина и пароля. Мне не очень удобно говорить о конкретных паролях. Скажу только, что среди них есть значительное число состоящих или содержащих слово “password”».

На серверы с уязвимыми платами Supermicro следует установить свежую прошивку. Как вариант, можно через SSH-соединение отключить все процессы UPnP. Такое временное решение приемлемо, но после перезагрузки процессы восстановятся.