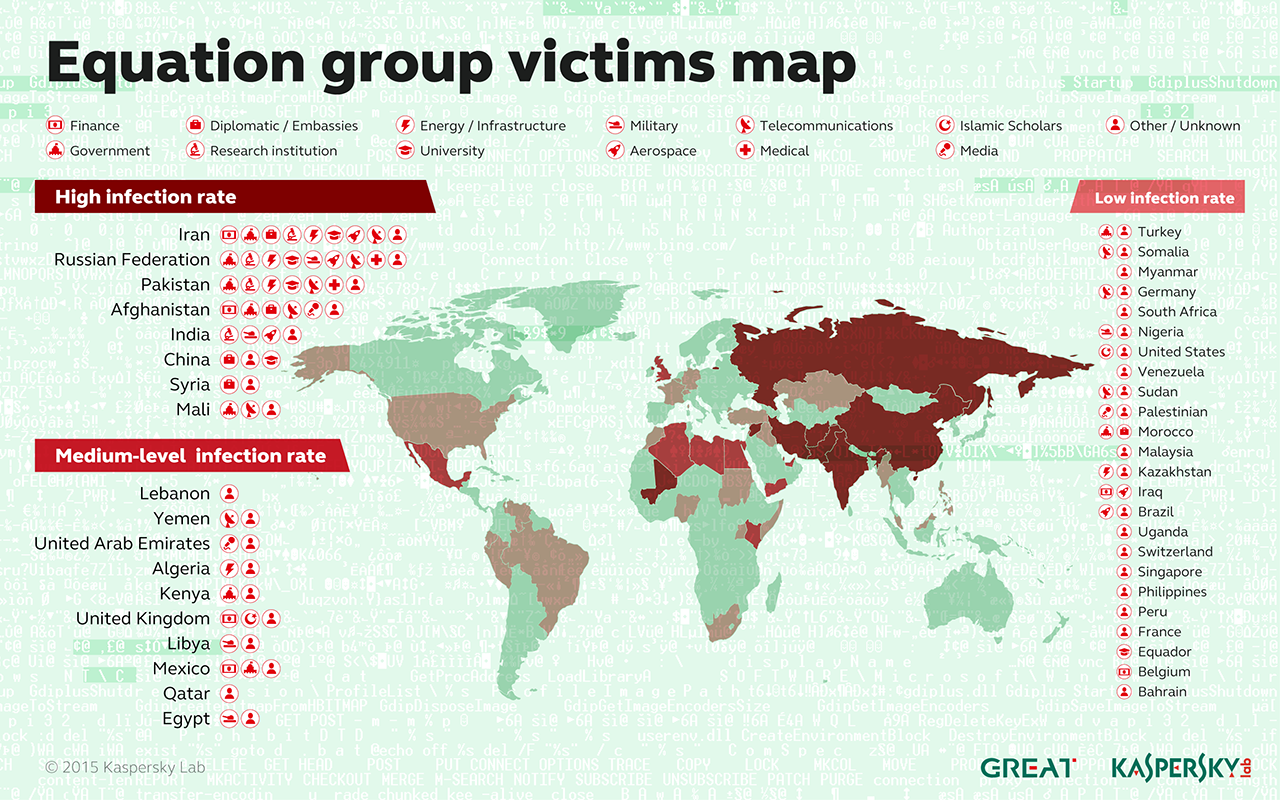

Научно-исследовательское подразделение GReAT в «Лаборатории Касперского» вскрыло беспрецедентную кампанию по шпионажу, которая иногда предусматривала даже внедрение spyware в прошивки жёстких дисков разных производителей, а также «прослушку» компьютерных сетей в Иране, России, Пакистане и Китае. Результаты исследования, фрагменты вредоносного кода и его анализ представлены в подробном отчёте и дополнительном файле с вопросами и ответами (44 стр.).

На презентации результатов исследования вчера на конференции в Мексике представители «Лаборатории Касперского» назвали автора зловреда — так называемую группу Equation. «ЛК» прямо не указывает на происхождение злоумышленника, но зато приводит доказательства, что группа Equation связана с разработчиками червя Stuxnet, автор которого хорошо известен.

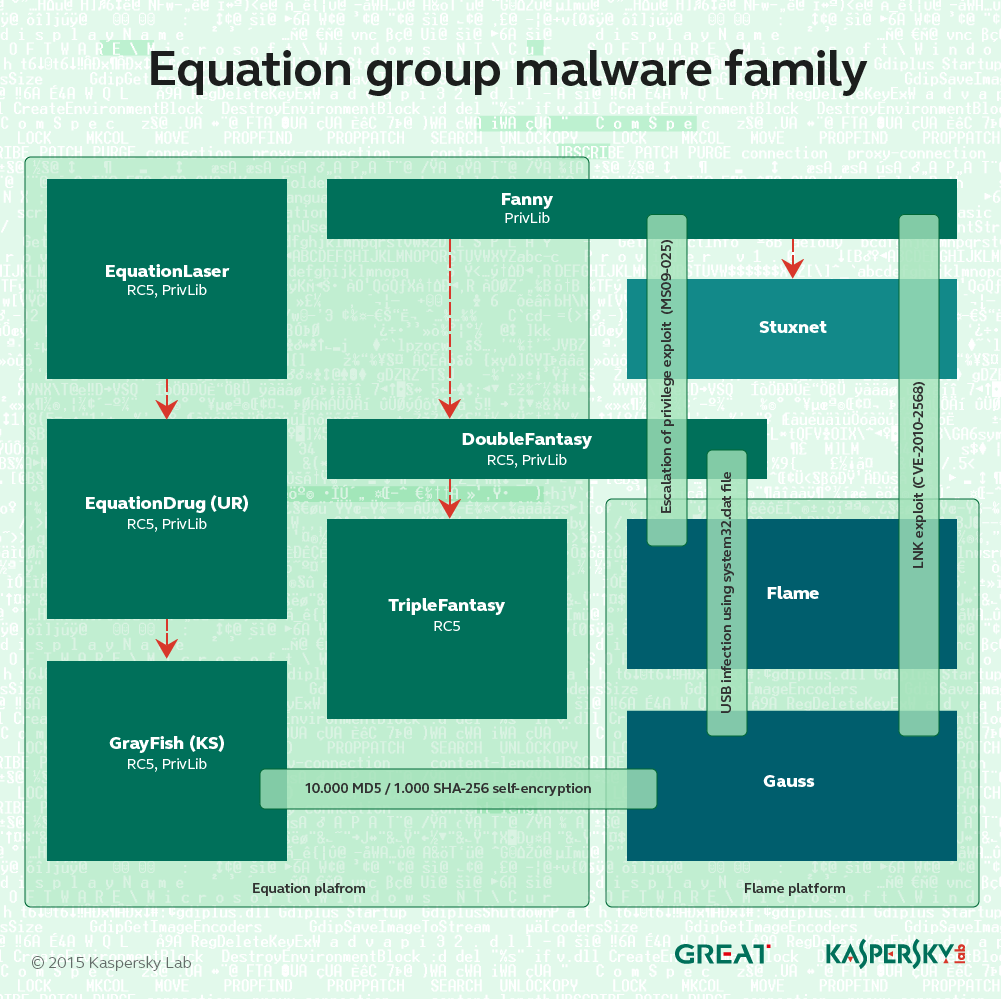

Отдельные импланты Equation внедрялись прямо в прошивки HDD, так что были недосягаемы для антивирусных продуктов. «Касперский» подчеркнул ещё несколько особенностей Equation: 1) шпионские инструменты иногда незаметно копировали с компьютера жертвы ключи шифрования, чтобы расшифровывать защищённый контент; 2) многие инструменты были созданы для работы на компьютерах, отключённых от Сети (air gap осуществлялся модулем Fanny через флэшки и стандартные уязвимости).

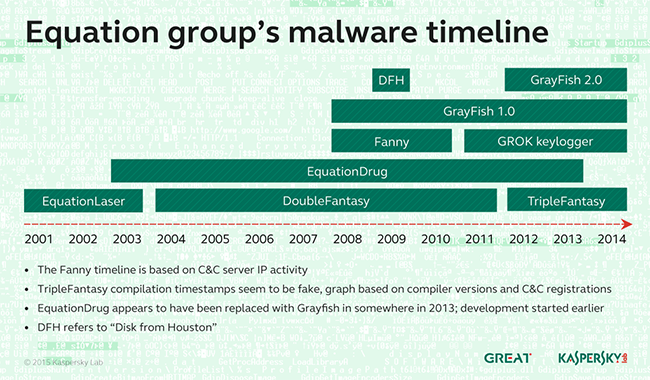

Представители «ЛК» сказали, что из всех хакерских групп, деятельность которых они отслеживают в интернете, группа Equation — самая продвинутая. К тому же, она действует с 2001 года. Есть косвенные улики, что группа существует и вовсе с 1996 года, то есть почти два десятилетия.

Внедрение закладок производилось в жёсткие диски Seagate, Western Digital, Toshiba, Maxtor, IBM и 6 других производителей (всего 12 «категорий» HDD). За перепрограммирование прошивки в наборе инструментов Equation отвечал модуль nls_933w.dll. Модуль также обеспечивал доступ к нескольким скрытым секторам на HDD.

Специалисты GReAT подчёркивают, что внедрение закладок в HDD встречалось крайне редко. Вероятно, АНБ оставляло этот метод только для наиболее важных целей.

Бывший сотрудник АНБ заявил Reuters, что выводы «Касперского» — верны. По его словам, нынешние сотрудники агентства оценивают эти шпионские программы так же высоко как Stuxnet. Другой бывший сотрудник разведки подтвердил, что АНБ разработала ценный способ сокрытия шпионских программ в жёстких дисках, но заявил, что не знает, какие шпионские задачи им отводились.

Western Digital, Seagate и Micron заявили, что ничего не знают об этих шпионских модулях и не предоставляли Агентству национальной безопасности США исходный код программного обеспечения своей продукции. Toshiba, Samsung и IBM отказались комментировать расследование «Касперского».