1 октября 2015 года, на конференции Virus Bulletin, прошедшей в Праге, директор ИБ-компании Synack Патрик Вордл (Patrick Wardle) рассказал, что нашел легкий способ обхода одной из ключевых ступеней защиты Mac OS X — Gatekeeper.

Проблема, по словам Вордла, заключается в следующем. Gatekeeper, по сути, верифицирует приложения статически, то есть непосредственно при их установке. Основная задача Gatekeeper: проверить, была ли программа скачана из App Store и подписана ли она доверенным цифровым сертификатом. Автоматически блокируются приложения, полученные из неизвестных источников. Однако после проверки комплекта приложения, система более не интересуется тем, чем занимается программа. Тогда как приложение вполне может запускать или загружать другие программы или бинарники из той же или относительной директории. Даже если они окажутся вредоносными, Gatekeeper не обратит на это внимания.

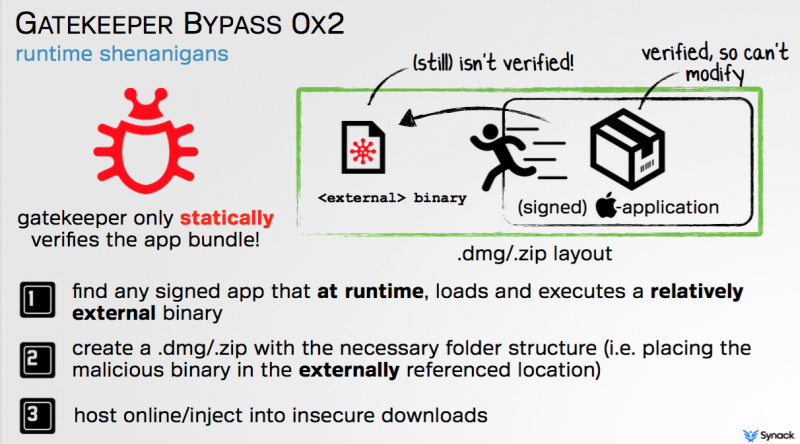

Способы применения бага Вордл обрисовал на двух простых схемах (на второй схеме название приложения скрыто из этических соображений):

Эксперт также проиллюстрировал свою мысль на примере приложения Adobe Photoshop, которое подписано известным разработчиком. Тем не менее, Photoshop может скачивать плагины, которые Gatekeeper уже не проверяет, а значит, в них можно внедрить вредоносный код. Так как популярный графический редактор может быть не слишком эффективным инструментом для заражения, Вордл привел и другой пример: злоумышленники с тем же успехом могут воспользоваться приложением командной строки, подписанным Apple.

Багу подвержены даже последние версии OS X, включая новую El Capitan, но в Купертино уже знают о проблеме. Вордл сообщил представителям Apple об уязвимости положенные 60 дней назад, так что разработка исправления уже идет полным ходом.

Фото: Apple, Patrick Wardle