Неизвестные хакеры сумели взломать популярный ресурс для сбора пожертвований Patreon. В результате был опубликован архив, объемом почти 15 ГБ, содержащий, в том числе, исходные коды, пароли пользователей, данные о совершенных ими пожертвованиях и так далее.

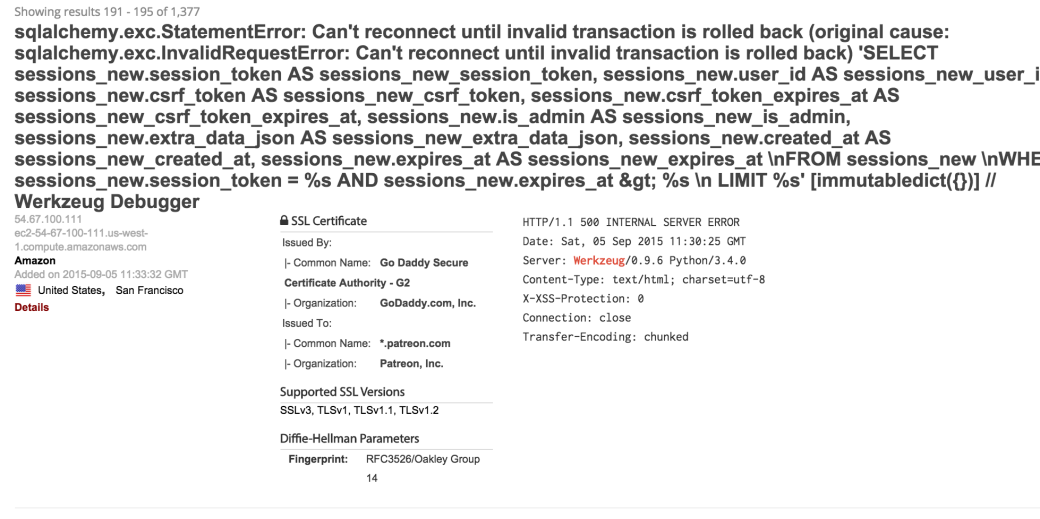

Согласно официальному сообщению, Patreon был скомпрометирован 28 сентября текущего года, через дебаг-версию сайта, которую по ошибке оставили доступной для публики.

Obviously all the campaigns, supporters and pledges are there too. You can determine how much those using Patreon are making.

— Troy Hunt (@troyhunt) October 2, 2015

The dollar figure for the Patreon campaigns isn't the issue, it's supporters identities, messages, etc. Everything private now public.

— Troy Hunt (@troyhunt) October 2, 2015

Сомнений в подлинности опубликованного архива данных, чей объем составил 13,7 ГБ, нет почти ни у кого. Так, ИБ-эксперт из Microsoft Трой Хант (Troy Hunt) сообщил, что данные явно взяты с серверов Patreon, а брешь, через которую хакеры смогли забраться так глубоко, явно была очень серьезна. Согласно сообщениям в Twitter, многие пользователи Patreon уже нашли среди украденных данных свои email и другую информацию.

@thorsheim @Asher_Wolf @troyhunt My account details were in the released dump :-/

— Simon Zerafa (@SimonZerafa) October 1, 2015

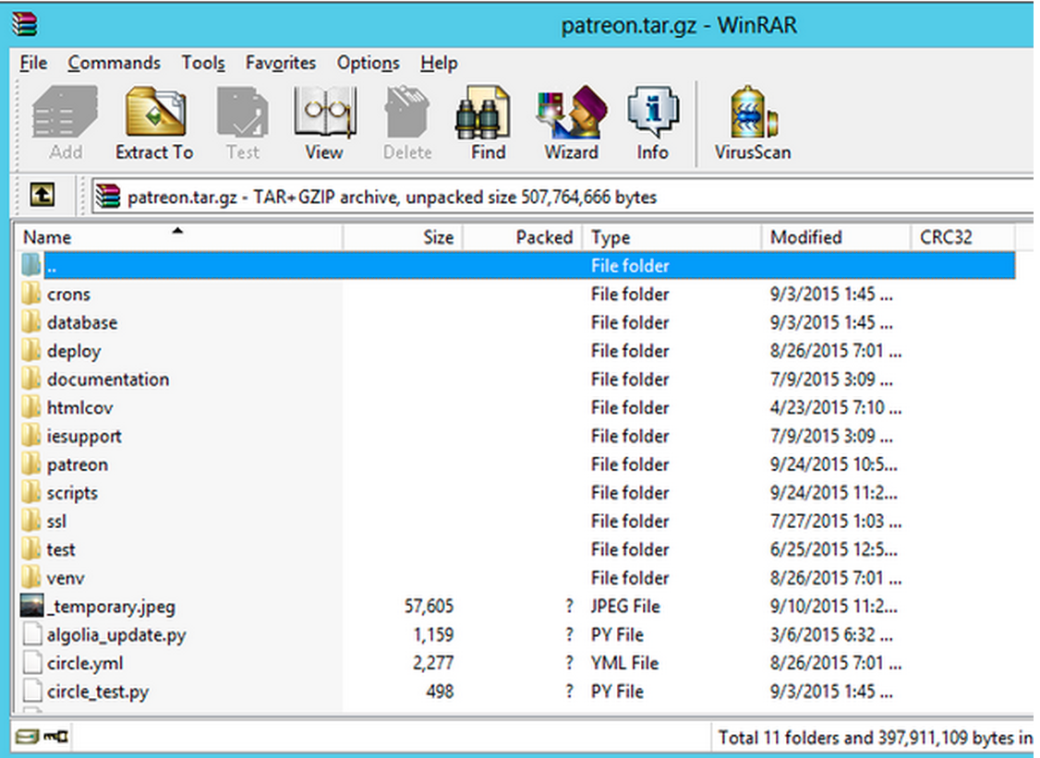

«Тот факт, что были опубликованы даже исходные коды, интересен и указывает на более широкую компрометацию ресурса, дело вряд ли обошлось обыкновенной SQL-инъекцией», — рассказал Хант изданию ArsTechnica.

Изучая содержимое архива и огромные MySQL-базы, Хант пришел к выводу, что утечка масштабная и затрагивает далеко не только пароли пользователей сервиса. Архив содержит 2,3 млн email-адресов, данные организаторов краудфандинговых кампаний, данные пользователей, жертвовавших деньги, их личные сообщения и другую приватную информацию, которая теперь стала публичной.

Согласно официальным данным от представителей Patreon, все пароли были зашифрованы хеш-функцией bcrypt. Это не значит, что расшифровать их невозможно, недавний опыт Ashley Madison показывает, что на их расшифровку взломщикам просто понадобится много времени. Всем пользователям ресурса рекомендуется сменить пароли.

«Мы не храним на своих серверах полные номера кредитных карт, поэтому они скомпрометированы не были. Все попавшие в открытый доступ пароли, номера социального страхования и бланки налоговых деклараций в полной безопасности, так как были зашифрованы 2048-битным RSA-ключом», — гласит официальное сообщение Patreon.

23 сентября 2015 года, за 5 дней до обнаружения проникновения, исследователи из шведской компании Detectify предупреждали о том, что на сайте Patreon есть критическая уязвимость. Эксперты заметили, что на продакт-серверах Patreon работает Werkzeug utility library, а одно или более веб-приложение компании запущено в режиме отладки. Дело в том, что дебаггер Werkzeug позволяет посетителю сайта исполнить практически любой код, прямо из браузера.

Хотя сотрудники Detectify уведомили краудфандинговую площадку о своей находке, очевидно, было уже поздно, или сотрудники Patreon не придали этому значения.