В мае 2015 года авиакомпания United Airlines учредила собственную программу вознаграждений за уязвимости, которая распространяется на веб-приложения и сайты авиакомпании (и не распространяется на самолеты). Но запустить программу вознаграждений — это полдела, еще нужно своевременно исправлять проблемы, обнаруженные исследователями. Оказалось, что с исправлением багов дела у United Airlines обстоят плохо.

Авиакомпания награждает специалистов не деньгами, а бесплатными воздушными милями. Так, в июле текущего года Йордан Винс (Jordan Wiens) из Флориды сорвал настоящий джек-пот и получил от авиакомпании максимальное вознаграждение — миллион миль. Так как правила программы запрещают разглашать информацию о найденных багах, в чем заключалась проблема, обнаруженная Винсом, неизвестно.

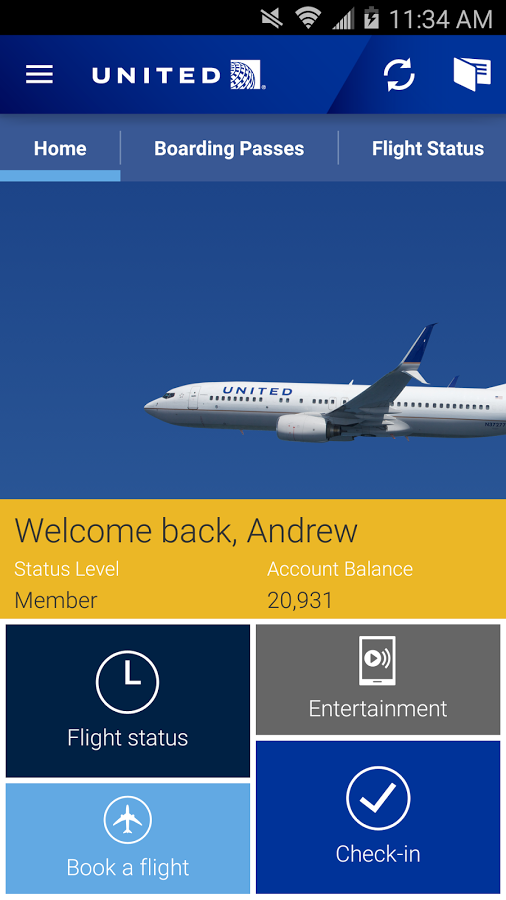

Зато теперь, благодаря разработчику Ренди Вестергрену (Randy Westergren) весь мир узнал о том, что специалисты United Airlines более полугода не могли устранить критическую уязвимость в официальном мобильном приложении.

Вестергрен пожаловался на нерасторопность авиакомпании в своем блоге и рассказал, что впервые услышал о программе вознаграждений United Airlines минувшим летом. Исследователь не собирался принимать участие в гонке за призами, но спустя две недели после старта программы, из любопытства все же установил приложение United Airlines и создал аккаунт MileagePlus. Немного поработав с программой, Вестергрен обнаружил уязвимость, связанную с direct object references, что позволило ему внести изменения в код, добавить в приложение номер специально созданного тестового аккаунта MileagePlus, а затем получить доступ к персональным данным.

«Я получил доступ к информации об отправлениях всех рейсов и их прибытии, к квитанциям об оплате, которые содержали информацию о методах оплаты и последние четыре цифры номеров банковских карт, к личными данным пассажиров (телефонные номера и их контактные лица при чрезвычайных ситуациях). Я даже мог изменить или отменить рейс», — пишет Вестергрен.

Исследователь сумел получить доступ к email-адресам и штрихкодам забронированных билетов. То есть злоумышленник, на его месте, без труда мог украсть купленные билеты, обманув мобильный портал, при помощи имеющейся информации.

В мае 2015 года Вестергрен сообщил о найденной проблеме United Airlines и приготовился ждать. Однако, по его собственному признанию, он не предполагал, что ждать придется полгода. Вестергрен пишет, что исправить требовалось буквально одну строку кода.

За прошедшие пять месяцев исследователь попросту устал переписываться с представителями авиакомпании, которые, к тому же, только в июле сообщили ему, что он не первый, кто обнаружил баг.

В начале ноября Вестергрен уведомил United Airlines о том, что собирается опубликовать всю информацию о найденной уязвимости 28 ноября 2015 года. Представители авиакомпании напомнили ему, что в таком случае он лишится вознаграждения и будет дисквалифицирован навсегда. Это исследователя не смутило.

Hey @united, 6 months for a critical vuln is beyond reasonable. Public disclosure is planned for 11/28.

— Randy Westergren (@RandyWestergren) November 5, 2015

Угроза Вестергрена возымела эффект, спустя полторы недели (14 ноября 2015 года) авиакомпания выпустила исправление.

В заключение исследователь пишет: «В целом, я считаю, что программы вознаграждений, это большой шаг в правильном направлении, но эффективность их работы – критична. Хотя угроза раскрытия полной информации об уязвимости, судя по всему, заставила United Airlines выпустить исправление, я подозреваю, что к действию их скорее принудили многочисленные запросы со стороны прессы, с просьбой дать комментарий».

Фото: Wo st 01