Независимый исследователь Осама Алманна (Osama Almanna) обнаружил уязвимость в популярном сервисе StartSSL (StartCom), который, в числе прочего, выдает бесплатные SSL–сертификаты. Проблема в системе валидации доменов позволяла атакующему получить сертификат для абсолютно любого домена.

StartCom – шестой по величине центр сертификации в мире. Такую популярность сервис приобрел, в частности, благодаря бесплатным сертификатам. Но выдача таких сертификатов осуществляется весьма странным способом. Обычно для подтверждения владения доменом администратора просят разместить на сайте определенный файл. Но в случае StartSSL валидация доступна только посредством email, через список заранее определенных адресов. То есть на домене должны размещаться почтовые ящики Webmaster, Postmaster или Hostmaster, на один из которых будет отправлено письмо с кодом верификации.

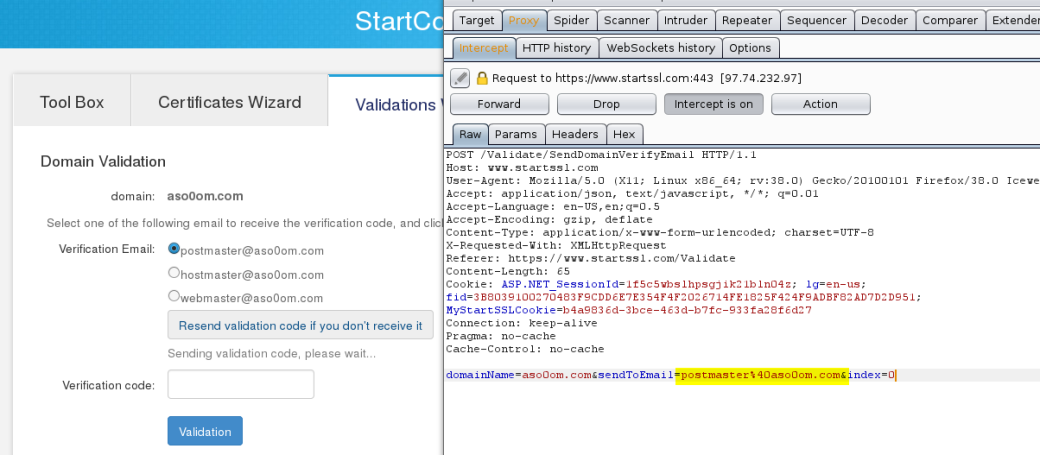

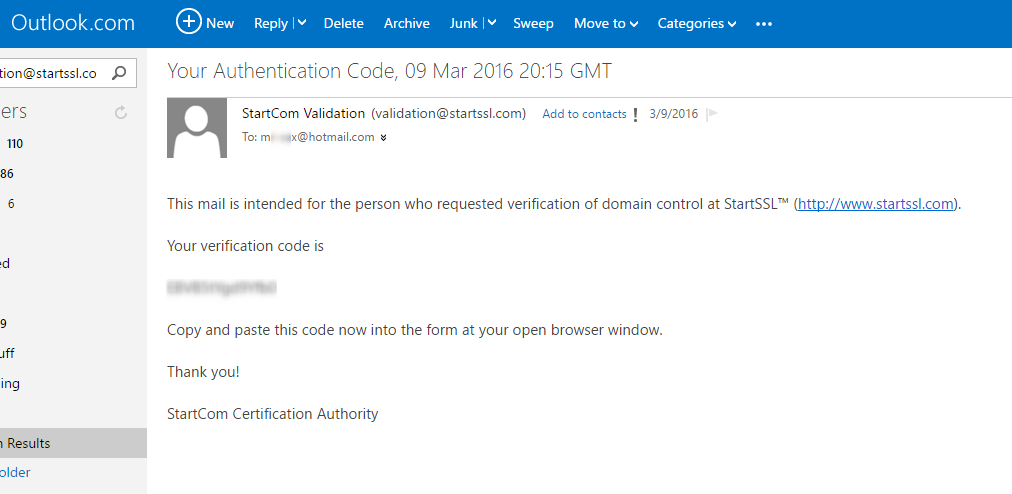

Данный механизм оказался не только неудобным, но и уязвимым. Алманна обнаружил, что систему email-валидации домена можно обмануть, так как проверка введенных данных осуществляется из рук вод плохо. Ему удалось подменить заданный сервисом адрес вида postmaster@domain.com на собственный почтовый ящик Hotmail. То есть письмо с кодом подтверждения отправилось на сторонний email-адрес. Фактически данная атака позволяла любому желающему зарегистрировать SSL-сертификат для какого угодно домена.

Алманна пишет, что он уже проинформировал специалистов StartCom о проблеме, и они закрыли уязвимость буквально несколько часов спустя. Однако эта странная система подтверждения владения доменом используется StartSSL достаточно давно, то есть уязвимость вряд ли можно назвать новой. Вполне вероятно, что кто-то обнаружил проблему задолго до Алманны, и на руках у злоумышленников теперь находится немало SSL-сертификатов для чужих доменов.