Исследователи компании Avast обнаружили новый банковский троян для Android, которому дали лаконичное имя Android:Banker-IR. Малварь буквально измором заставляет своих жертв выдать ей права администратора, безостановочно выводя на экран всплывающие окна с соответствующим запросом.

Аналитики Avast пишут, что новый вредонос распространяется при помощи нехитрых уловок социальной инженерии: пользователей хитростью и обманом заставляют пройти по ссылке и установить якобы полезное приложение. Как только жертва скачала и установила такую фальшивку, на ее устройстве появятся соответственная иконка. В частности, злоумышленники маскируют малварь под приложения AVITO-MMS, KupiVip или MMS Центр. Когда пользователь запускает такое «безобидное» приложение, троян начинает свою вредоносную деятельность.

Убедившись, что работает не на эмуляторе, Banker включает таймер, «благодаря» которому на зараженном устройстве будет постоянно всплывать окно с просьбой выдать приложению привилегии администратора. Стоит жертве закрыть одно окно, как на его месте тут же возникнет новое.

Избавиться от навязчивых просьб трояна можно только перезагрузив устройство, а затем сбросив его к заводским настройкам. Исследователи отмечают, что обладатели Android Marshmallow могут попробовать войти в настройки и удалить назойливое приложение вручную, использовав верхнюю «шторку» в системе (и сражаясь при этом со всплывающими окнами). Но у тех, кто до сих пор пользуется Android KitKat, такой возможности нет.

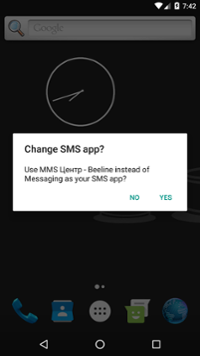

Если жертва все же согласилась на предложение трояна и выдала ему привилегии администратора, ее мучения на этом не заканчиваются. На следующем этапе атаки Banker постоянно выводит на экран другое всплывающее окно, на этот раз с требованием назначить приложение AVITO-MMS, KupiVip или MMS Центр приложением для SMS-сообщений по умолчанию. Если пользователь соглашается и на это, троян связывается с управляющими серверами и передает им всю информацию об устройстве, в том числе: версию Android, техническую спецификацию аппарата, настройки сети оператора, номер телефона жертвы, серийный номер SIM-карты, а также подробную информацию о себе (версия, привилегии в системе и так далее).

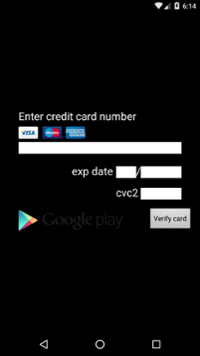

Когда все готово для решающей стадии атаки, троян пытается хитростью заставить пользователя ввести номер своей банковской карты. Для этого используется... очередное навязчивое всплывающее окно. На этот раз оно оснащается логотипом Google Play и просьбой «обновить или повторно подтвердить платежные данные». Впрочем, мошенники допустили ошибку, и слово Play написано с маленькой буквы.

Помимо хищения данных о банковских картах, троян может заставить своих жертв установить дополнительные вредоносные приложения, а также собирает данные об их звонках, SMS-сообщениях, списке контактов, GPS-координатах, закладках браузера и установленных приложениях. Кроме того, Banker оснащен функцией блокировки экрана (по приказу операторов малвари) и может переадресовывать голосовые вызовы на другие номера телефонов. Обе опции используются злоумышленниками для кражи банковских карт.

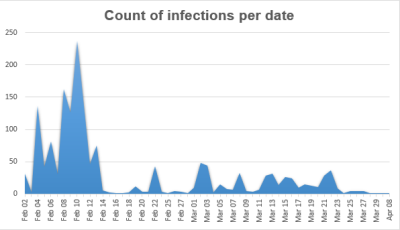

Исследователи сообщили, что впервые троян был замечен в феврале 2016 года, и именно на этот месяц пришлось наибольшее число заражений. Больше всего от Android:Banker-IR пострадали пользователи из России, США и стран Европы.