На конференции IEEE ICDCS, прошедшей в Японии, сводная команда исследователей из университетов Флориды и Вилланова представила проект CryptoDrop. В будущем это решение, возможно, станет простым способом борьбы с вымогательским ПО, которое на сегодняшний день превратилось в настоящую эпидемию.

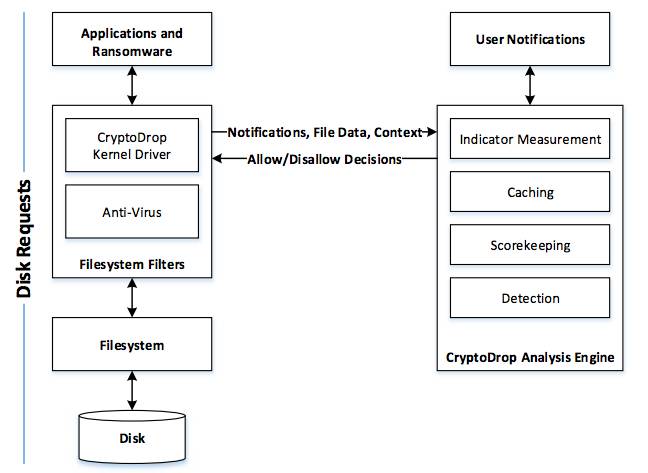

Приложение CryptoDrop пока работает только на компьютерах под управлением Windows и приглядывает за файловой системой, замечая признаки активности различных вымогательских программ. Предотвратить работу шифровальщика, пока тот еще не принялся за дело, в большинстве случаев невозможно, но вредоноса можно вовремя остановить. Исследователи пишут, что им удалось сократить потерю данных до 0,2%, то есть CryptoDrop замечает, что происходит нечто подозрительное, и блокирует малварь раньше, чем та успевает нанести файловой системе сколь-нибудь значительный урон. Для этого CryptoDrop ищет следующие признаки вредоносной активности:

- Неожиданное и массовое изменение типов файлов.

- Непохожесть: зашифрованные файлы совершенно непохожи на оригиналы, представленные в открытом виде. В конце концов, в этом вся суть шифрования.

- Энтропия: работа шифровальщика неизменно ведет к увеличению энтропии.

- Вторичные признаки: помимо перечисленных пунктов, исследователи выработали ряд не менее полезных вторичных индикаторов. К ним относятся удаление большого количества файлов разом, «эффект воронки», затрагивающий типы файлов (файлы, обработанные малварью получают одинаковое расширение) и так далее.

Такой подход показывает неплохие результаты. Так, в ходе эксперимента шифровальщики запускали на компьютере, содержащем порядка 5100 разных файлов. CryptoDrop действительно распознал вредоносную активность на ранней стадии: в среднем приложение замечало криптовымогателя после того, как он зашифровал 10 файлов. То есть потери составляют 0,2% от всех данных в системе.

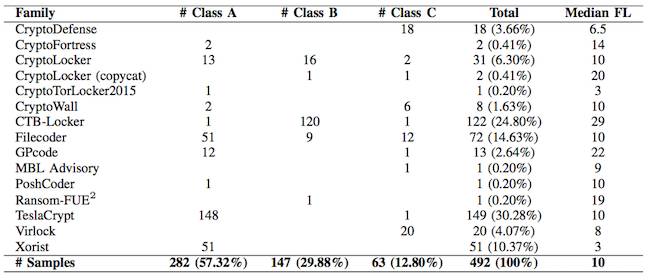

Эксперты тестировали свою разработку на 492 разновидностях малвари и в итоге добились практически стопроцентного распознавания инфекций. Приведенная ниже таблица демонстрирует результаты тестов различных семейств вымогателей.

CryptoDrop — это не первая попытка создать «вакцину» против таких угроз. Весной текущего года свою «прививку» против шифровальщиков представили разработчики Bitdefender. Также независимый исследователь Шон Уильямс (Sean Williams) своими силами работает над проектом Cryptostalker. Его утилита призвана защитить от шифровальщиков Linux системы. Пока Cryptostalker находится на ранней стадии разработки, но со временем Уильмс планирует портировать свой инструмент на Windows и Mac.

Создатели CryptoDrop не обошли коллег вниманием, они честно пишут, что их решение подвержено тем же проблемам, что и Cryptostalker Уильямса:

«CryptoDrop не может определить, были ли изменения, которые он наблюдает, намеренными. К примеру, он не сумеет распознать, шифровальщик или сам пользователь зашифровал пакет документов. В результате мы полагаем, что такие программы как GPG и PGP, приложения для компрессии данных и прочие приложения, производящие трансформации такого рода, могут вызвать ложноположительное срабатывание CryptoDrop, если они будут применены к большому количеству файлов».

С подробным докладом исследователей, который был представлен на конференции, можно ознакомиться здесь (PDF). Скачать CryptoDrop, к сожалению, пока невозможно: в данный момент разработчики заняты поисками партнеров для коммерциализации своего решения.

Фото: University of Florida