Представители агрегатора утечек LeakedSource и журналисты издания Softpedia сообщают, что хакерская группа PoodleCorp, ответственная за DDoS-атаку на серверы Pokemon GO в середине июля 2016 года, подверглась взлому. Ранее хакеры обещали устроить еще одну масштабную атаку на Pokemon GO 1 августа 2016 года, однако из-за взлома их планы были сорваны.

В середине июля хакерская группа PoodleCorp взяла на себя ответственность за атаку на серверы популярнейшей AR-игры Pokemon GO. Хакеры утверждали, что перебои в работе сервиса были вызваны DDoS-атакой, которая являлась «небольшой проверкой».

Команда PoodleCorp пока малоизвестна, но в июне текущего года хакеры уже атаковали ряд популярных ютюберов (к примеру, Pewdiepie), а также серверы StreamMe, Battle.NET и League of Legends. DDoS Pokemon GO и вовсе стал для них настоящим звездным часом.

Хотя в июле PoodleCorp пообещали вернуться 1 августа и снова испортить жизнь игрокам, сегодня на календаре уже 3 августа, а никакой атаки так и не произошло. Как выяснилось, у хакерской группы возникли проблемы, из-за которых осуществить задуманное не удалось.

PoodleCorp's DDOS tool was hacked and all user data leaked. Search for yourself on #LeakedSource. #ddos #poodlecorp #data #hack #breach

— LeakedSource (@LeakedSource) August 2, 2016

PoodleCorp servers were hacked which makes it unlikely they are able to ddos #PokemonGo. #pokemon #attack #ddos #hacked #poodlecorp #poodle

— LeakedSource (@LeakedSource) August 2, 2016

О том, что PoodleCorp пострадали от взлома, рассказали в своем твиттере представители LeakedSource. Администрация агрегатора утечек сообщила, что данные с PoodleCorp.org уже добавлены в базу ресурса, а также рассказала журналистам Softpedia немало интересного. Благодаря неизвестному доброжелателю, в руки администрации LeakedSource попал дамп БД с сервера злоумышленников и вся «изнанка» сайта хакерской группы.

Для начала LeakedSource подтвердили, что хакеры из PoodleCorp действительно устроили DDoS-атаку на Pokemon GO в июле. По данным исследователей основная атака длилась 45 минут и 9 секунд, начав ослабевать сразу же после первой волны (поэтому хакеры и свернули атаку так быстро). Также были замечены атаки длительность 2-3 минуты, которые практически не возымели эффекта на серверы игры.

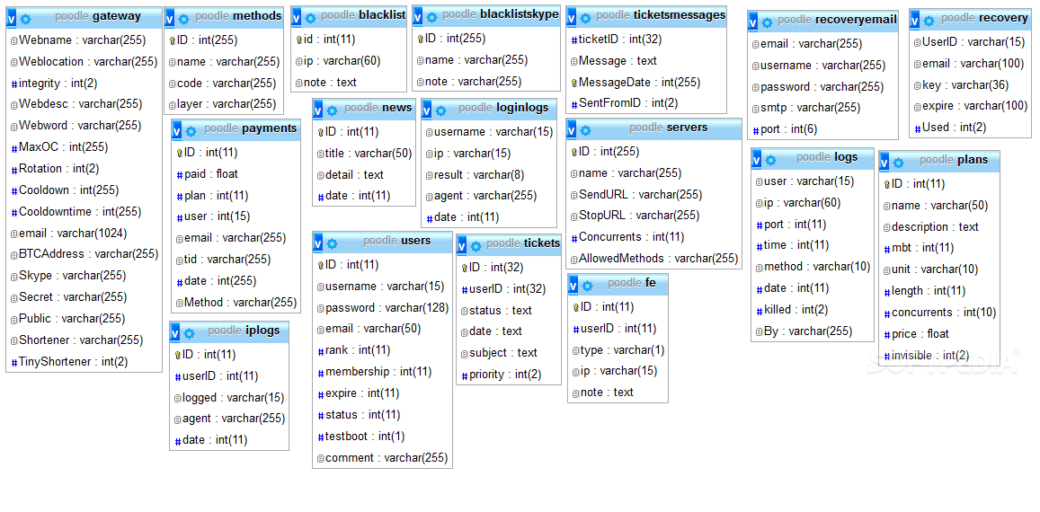

Схему БД PoodleCorp можно увидеть ниже. Основываясь на структуре БД, журналисты и специалисты LeakedSource пришли к выводу, что дамп – это копия контрольной панели злоумышленников, при помощи которой те управляют своим ботнетом. В базе данных содержатся поля с информацией о ботах, логинах контрольной панели, логах, серверах, различная платежная информация, график платежей, запросы в службу поддержки и так далее.

«Мы может видеть, кто осуществлял атаку, как долго она длилась, и какой был использован метод. Также мы видим, какие IP-адреса атаковали заказчики», — объясняют представители LeakedSource.

Также исследователи утверждают, что преступникам пока не удалось успешно монетизировать свой ботнет. По данным LeakedSource, хакеры пока заработали на сдаче ботнета в аренду лишь $335, получив оплату через PayPal. Это объясняется тем, что группа еще молода и вышла на рынок совсем недавно.

Первый платеж, который удалось обнаружить в контрольной панели, составлял всего $1, тогда как теперь такой комплект услуг оценивается в $19,99. Исследователи предположили, что перевод в размере одного доллара был тестовым и сумели идентифицировать стоявшего за ним человека, обнаружив в БД его полное имя и email-адрес. Это имя оказалось знакомо исследователям: «этот парень пытался распространять данные, похищенные у другого киберпреступника», — объясняет LeakedSource.

Кроме того, эксперты сумели идентифицировать еще трех членов группы и теперь собираются передать всю найденную информацию представителям правоохранительных органов.

Неизвестно, кто именно передал всю подноготную хакеров в руки представителей LeakedSource. По некоторым данным (видео, смотреть начиная с 01:37), никакого взлома не было вовсе, и хакеров скомпрометировало некое доверенное лицо, «друг», которому предоставили доступ к контрольной панели, а он похитил все данные и затем продал их на сторону.