Исследователи компании Fortinet опубликовали в своем блоге отчет об обнаружении нового PHP-шифровальщика. Детальное изучение угрозы, которая атакует различные веб-сайты, показало, что малварь использует совсем простой алгоритм шифрования и скорее пугает администраторов сайтов, чем наносит реальный вред. Однако расследование также привело экспертов к индонезийскому хакеру известному как ShorTcut (или Shor7cut), члену группировки Indonesia Defacer Tersakiti, и созданной им опенсорсной малвари.

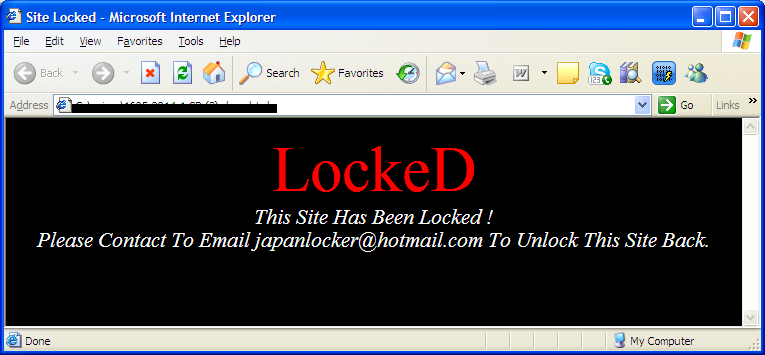

Обнаруженный исследователями вымогатель получил имя JapanLocker, так как операторы малвари оставляли своим жертвам для связи адрес japanlocker@hotmail.com. В ходе изучения вредоноса, эксперты заметили, что в более свежих версиях автор забыл сменить адрес почты на вышеупомянутый ящик и оставил в коде shor7cut@localhost. Это обстоятельство вывело исследователей на след ShorTcut, который ранее занимался дефейсом сайтов и охотно делился различными эксплоитами и скриптами с «коллегами» на индонезийских хакерских форумах.

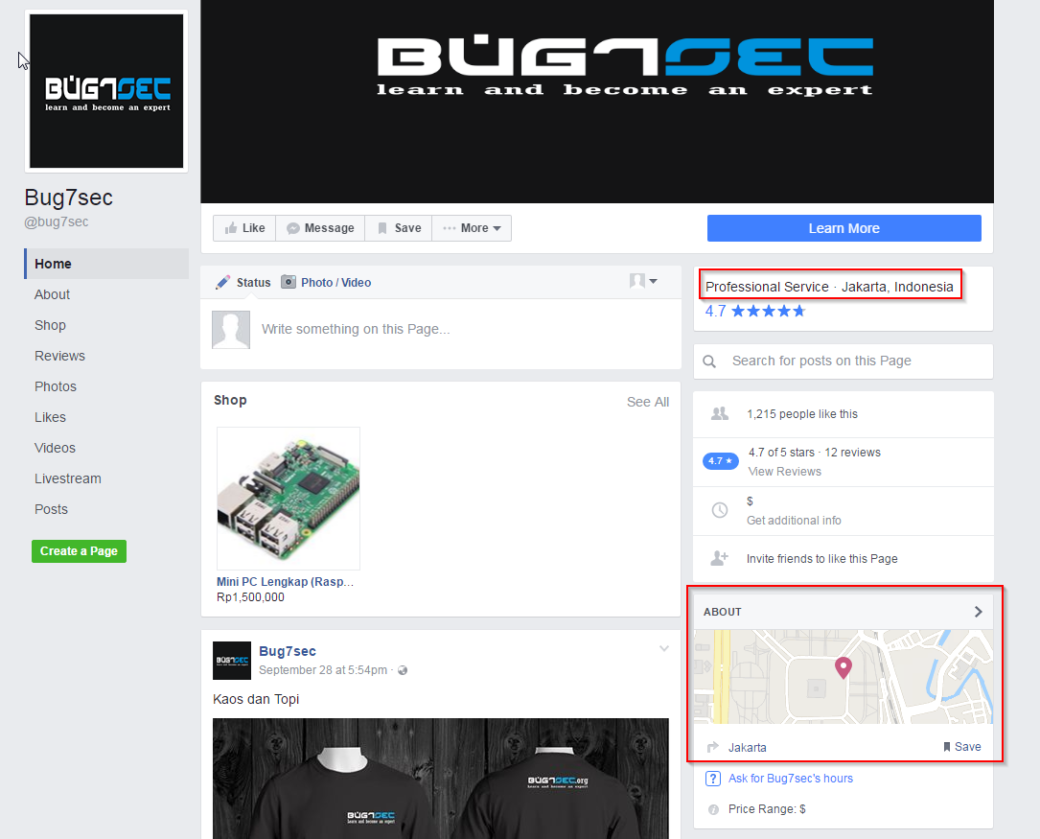

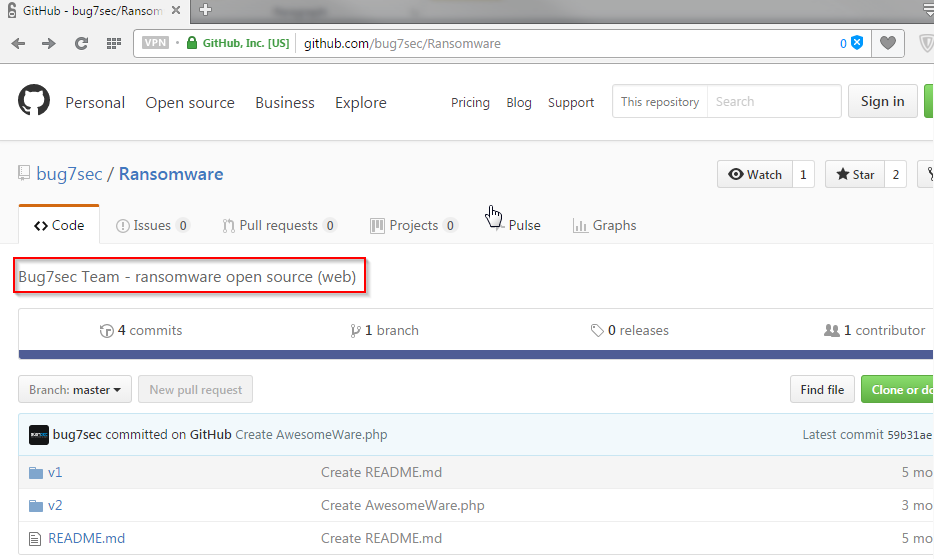

В исходном коде одного из опубликованных хакером эксплоитов специалисты Fortinet обнаружили ссылку на Facebook-страницу, носившую имя bug7sec и рекламировавшую услуги некой ИТ-компании в Джакарте. На этой странице исследователи нашли ссылку на GitHub-аккаунт, тоже зарегистрированный на имя bug7sec.

Содержимое репозитория удивило экспертов. Среди хакерских инструментов и бэкдоров обнаружился проект названный просто «ransomware». Папки «v1» и «v2» содержали исходный код опенсорсных шифровальщиков. Очень быстро исследователи поняли, что в папке «v1» лежат исходные коды малвари shc Ransomware, из которой ShorTcut и создал JapanLocker. Изучение исходников показало, что вредонос работает с алгоритмом base64 и шифром ROT13.

Опираясь на полученные данные, эксперты Fortinet смогли создать бесплатный инструмент для расшифровки файлов, который поможет жертвам JapanLocker.

Также в ходе расследования экспертами был обнаружен видеоролик, в котором ShorTcut, судя по всему, забыл замаскировать собственный IP-адрес. Данная информация явно будет интересна индонезийским правоохранительным органам.