Исследователи компании ESET представили развернутый доклад о деятельности хакерской группы APT28, также известной под именами Fancy Bear, Sofacy, Sednit, Pawn Storm или Strontium. Считается, что группировка существует как минимум с 2004 года, и именно эти хакеры недавно взяли на себя ответственность за взлом Всемирного антидопингового агентства (ВАДА) и атаковали Демократическую партию США. Также Fancy Bear известны взломом парламента Германии и французской телесети TV5Monde.

Эксперты ESET пишут, что изучали Fancy Bear более двух лет, и в этом месяце готовы представить на суд публики три доклада, основанные на этих наблюдениях. Первый доклад получил название «Приближаясь к цели» (PDF) и он рассказывает о целях группы и методиках, которые используют хакеры для компрометации их систем.

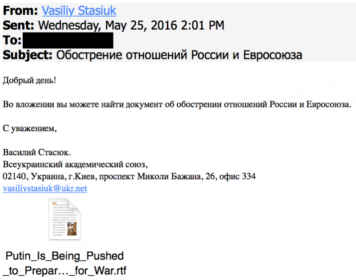

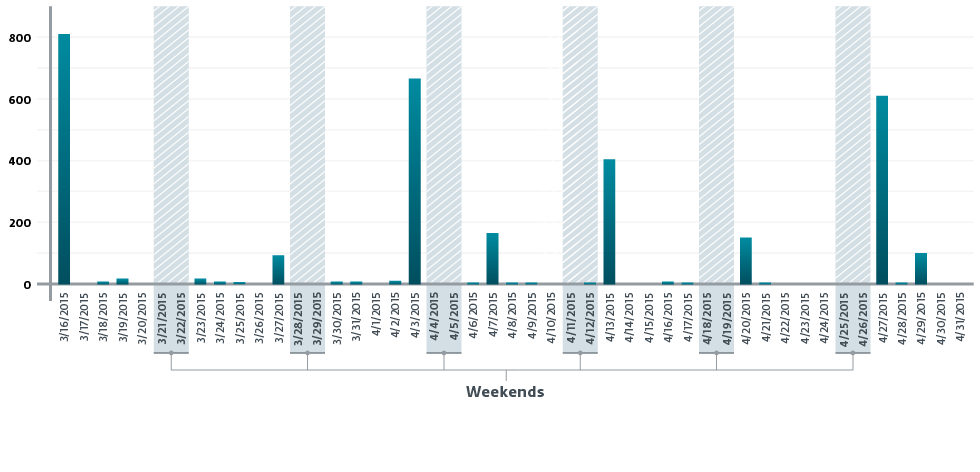

Исследователи рассказали, что, атакуя какую-либо организацию, Fancy Bear чаще всего пытаются заполучить учетные данные от почтовых ящиков ее сотрудников. Для этого хакеры используют адресные атаки, рассылая потенциальным жертвам фишинговые письма, в которых в ход идут приемы социальной инженерии. За период с 16 марта по 14 сентября 2015 года хакеры разослали 1888 различных фишинговых сообщений, причем большинство атак пришлось на рабочие дни: с понедельника по пятницу.

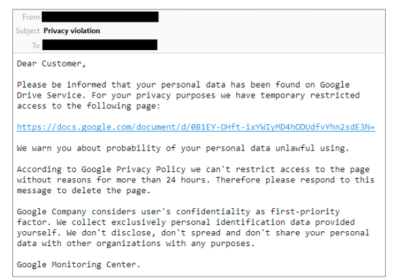

Fancy Bear используют любые приемы для достижения цели. Письма могут содержать ссылки на фишинговые страницы, или вредоносные вложения, эксплуатирующие уязвимости в Microsoft Word, Microsoft Excel, Adobe Flash и Adobe Reader. Более того, когда хакерам нужно выманить у жертвы логин и пароль от Gmail, в фальшивую форму для авторизации автоматически подставляются ее имя и email-адрес, что только подкрепляет иллюзию легитимности сервиса.

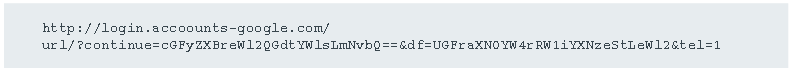

В ходе расследования эксперты обнаружили, что во время одной из таких фишинговых кампаний хакеры использовали сервис Bitly для сокращения URL. Для этого злоумышленники завели на Bitly отдельный аккаунт, который и использовали для генерации ссылок для фишиговых писем. Однако, на этот раз хакеры допустили ошибку, аккаунту был присвоен статус «public», то есть URL могли просматривать все желающие. Так как каждая из таких ссылок содержала имя и email жертвы, аналитики получили в свое распоряжение список целей, которыми интересуются Fancy Bear. Суммарно в руках исследователей оказались порядка 4400 URL.

Выше приведен пример ссылки для сокращения. Параметр continue содержит адрес parepkyiv@gmail.com, закодированный с помощью base64, а параметр df содержит слова Pakistan+Embassy+Kyiv. Следовательно, эксперты смогли идентифицировать жертву – это посольство Пакистана в Киеве.

Кого же атаковали хакеры из Fancy Bear? Большинство Gmail-адресов принадлежат частным лицам, так или иначе связанным с самыми разными организациями. В списках жертв хакеров числятся посольства Алжира, Бразилии, Колумбии, Джибути, Индии, Ирака, Северной Кореи, Кыргызстана, Ливана, Мьянмы, Пакистана, Туркменистана, ОАЭ, Узбекистана, Замбии и Южной Африки. Также хакеры атаковали политиков и глав правоохранительных органов Украины, членов организаций НАТО, журналистов из Восточной Европы, членов партии «Парнас», участников хакерской группировки «Анонимный интернационал» (группа также известна как «Шалтай-Болтай») и так далее

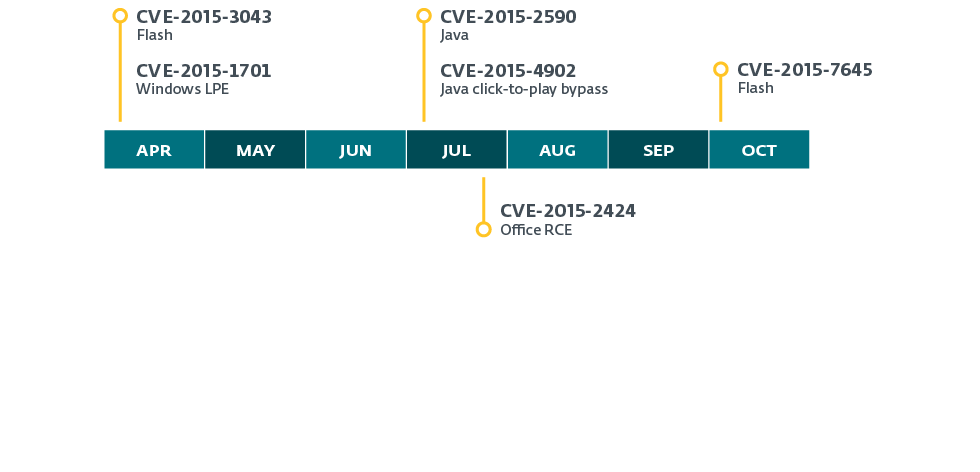

Также исследователи пишут, что хакеры применяют в ходе своих кампаний эксплоиты для различных 0-day уязвимостей. Так, только в 2015 году Fancy Bear активно использовали шесть таких эксплоитов для уязвимостей в Windows, Adobe Flash и Java.

В первой части отчета эксперты подробно описывают работу эксплоит кита Sedkit и инструмент Seduploader. Исследователи обещают рассказать об инструментарии группировки подробнее в следующих частях отчетах, ведь Fancy Bear создали для своей «работы» десятки кастомных приложений, модульных бэкдоров, буткитов и руткитов.